e-left-2-solid “width =” 32 “altura =” 32 “] ¿VPN evita DDoS, mientras que una VPN puede ayudar a proteger su identidad y asegurar su tráfico de Internet, no necesariamente evitará un ataque DDoS?. Los ataques de DDOS se dirigen a su dirección IP, que aún es visible incluso cuando se usa una VPN. Sin embargo, una VPN puede proporcionar una capa adicional de seguridad y cifrado, lo que hace que sea más difícil para los atacantes lanzar un ataque DDoS contra usted.[/wpremark]

¿Puedes detener un ataque DDoS?. Estos incluyen implementar medidas de seguridad de red sólidas, usar un servicio de protección DDoS y monitorear el tráfico de red para cualquier señal de un ataque. Además, contactar a su proveedor de servicios de Internet (ISP) puede ayudar a administrar y mitigar el ataque.

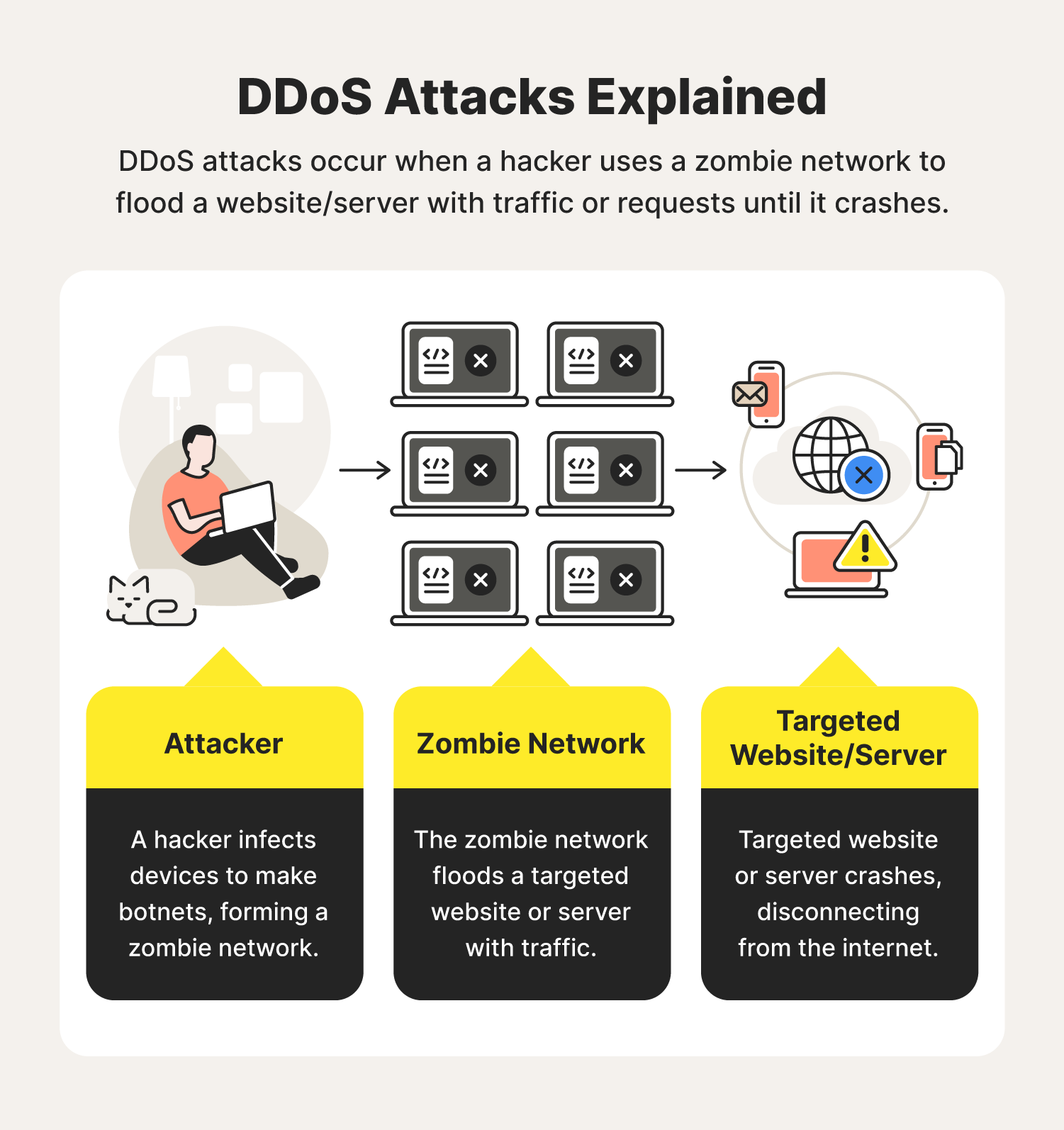

¿Cómo realizan los piratas informáticos DDOS Hackers realizan ataques DDoS utilizando una botnet, que es una red de dispositivos comprometidos?. Estos dispositivos comprometidos, también conocidos como “bots”, están controlados por el atacante que los usa para inundar la red del objetivo con una gran cantidad de tráfico. Esta inundación de tráfico abruma los recursos del objetivo, lo que lleva a una interrupción del servicio.

¿Cómo se puede proteger contra los ataques DDoS para proteger contra los ataques DDoS? Puede implementar varias medidas de seguridad. Éstas incluyen:

1. Implementar un firewall para filtrar el tráfico entrante y bloquear las solicitudes sospechosas.

2. Uso de equilibradores de carga para distribuir el tráfico y evitar la sobrecarga de recursos específicos.

3. Emplear sistemas de prevención de intrusiones (IPS) para detectar y bloquear los ataques DDoS en tiempo real.

4. Implementación de técnicas de limitación de tarifas para controlar la cantidad de tráfico permitido desde una sola dirección IP.

5. Utilización de servicios de protección DDoS que pueden analizar patrones de tráfico y mitigar ataques.

6. Actualización y sistemas operativos actualizando y parches regularmente para evitar vulnerabilidades que los atacantes puedan explotar.

7. Realización de auditorías de seguridad regulares para identificar y abordar cualquier posible debilidad en su infraestructura de red.

8. Educar a los empleados sobre los riesgos de los ataques de phishing e ingeniería social, ya que se pueden utilizar para obtener acceso a los recursos de red y lanzar ataques DDoS.

9. Monitorear el tráfico de la red y analizar patrones para detectar y responder a cualquier signo de un ataque DDoS.

10. Tener un plan integral de respuesta a incidentes para minimizar el impacto de un ataque y facilitar una recuperación rápida.

Se pueden evitar los ataques DDoS mientras se trata de evitar por completo los ataques DDoS, tomar medidas proactivas puede ayudar a reducir el riesgo y el impacto de tales ataques. Al implementar medidas de seguridad de red sólidas, utilizar servicios de protección DDoS y monitorear y actualizar regularmente su infraestructura, puede mitigar el daño potencial causado por los ataques DDoS.

Los ataques DDoS causan daño sí, los ataques DDoS pueden causar daños significativos a la entidad objetivo. Estos ataques pueden resultar en pérdidas financieras debido al tiempo de inactividad, el daño de reputación y la pérdida de la confianza del cliente. Además, las organizaciones pueden incurrir en costos adicionales para mitigar el ataque y fortalecer la seguridad de su red para evitar futuros ataques.

¿Cómo se puede detectar un ataque DDoS Detecting DDoS Attacks puede ser un desafío, pero hay varios indicadores que pueden ayudar a identificar tal ataque de este tipo. Éstas incluyen:

1. Niveles inusualmente altos de tráfico de red entrante.

2. Un aumento repentino en los latencias o retrasos de la red.

3. Servicio o aplicación de aplicación no disponible.

4. Los dispositivos de red se vuelven insensibles o bloqueados.

5. Errores inesperados en el sitio web o de la aplicación.

6. Patrones inusuales en el tráfico de red, como una gran cantidad de solicitudes de una sola dirección IP o región geográfica.

7. Anomalías en el comportamiento de la red, como una desviación significativa de los patrones de tráfico normales.

8. Alertas o notificaciones de herramientas de monitoreo de red o servicios de protección DDoS.

Al monitorear el tráfico de la red y el análisis de estos indicadores, las organizaciones pueden detectar y responder a los ataques DDoS de manera oportuna.

¿Cómo puede diferenciar entre un ataque DDoS y el tráfico normal que diferenciando entre un ataque DDoS y el tráfico de red normal puede ser desafiante, ya que ambos pueden exhibir síntomas similares?. Sin embargo, hay algunos factores clave que pueden ayudar a distinguir un ataque DDoS:

1. Niveles inusualmente altos de tráfico: los ataques DDoS a menudo generan una inmensa cantidad de tráfico que abruman los recursos del objetivo, lo que resulta en la degradación del rendimiento o la falta de disponibilidad de servicios.

2. Patrones de tráfico: los ataques DDoS pueden exhibir patrones de tráfico inusuales, como una gran cantidad de solicitudes de una sola dirección IP o un aumento repentino en el tráfico.

3. Disponibilidad de aplicación o servicio: los ataques DDoS pueden hacer que las aplicaciones o servicios específicos no estén disponibles, mientras que el tráfico normal no debería tener tal impacto.

4. Comportamiento del dispositivo de red: los ataques DDoS pueden hacer que los dispositivos de red se bloqueen o no respondan, mientras que el tráfico normal no debería tener tal efecto.

Al analizar estos factores y compararlos con el comportamiento normal de la red, las organizaciones pueden diferenciar entre un ataque DDoS y el tráfico normal.

¿Cómo se puede responder a un ataque DDoS que responde a un ataque DDoS implica varios pasos para mitigar su impacto y proteger su red. Estos pasos incluyen:

1. Activación de un plan de respuesta a incidentes: tenga un plan de respuesta a incidentes bien definido e inicielo tan pronto como se detecte el ataque.

2. Filtrado del tráfico: implementa técnicas de filtrado de tráfico para bloquear o limitar el tráfico malicioso, permitiendo que pase el tráfico legítimo.

3. Utilización de Servicios de protección DDoS: Inactive con un proveedor de servicios de protección DDOS para mitigar el ataque y filtrar el tráfico malicioso.

4. Diveración del tráfico de la red: desvíe el tráfico legítimo a través de rutas alternativas o proveedores de servicios de protección DDoS para minimizar el impacto en los recursos específicos.

5. Contactando a su ISP: Informe a su proveedor de servicios de Internet (ISP) sobre el ataque, ya que pueden proporcionar asistencia adicional o ayuda para mitigar el ataque.

6. Recopilación de evidencia: documente el ataque mediante la recopilación de registros, datos de tráfico y cualquier otra información relevante que pueda ayudar con las investigaciones o acciones legales.

7. Análisis e identificación de la fuente de ataque: Realice un análisis posterior al ataque para identificar la fuente del ataque y reunir inteligencia sobre los atacantes.

8. Fortalecimiento de la seguridad de la red: tome medidas proactivas para fortalecer la seguridad de su red e implementar medidas de protección adicionales para evitar futuros ataques.

Siguiendo estos pasos, las organizaciones pueden responder efectivamente a un ataque DDoS y minimizar su impacto en su red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Se pueden detectar DDOs

Hay dos medios principales para detectar ataques DDoS: examen en línea de todos los paquetes y detección fuera de banda a través del análisis de registros de flujo de tráfico. Cualquiera de los enfoques se puede implementar en las instalaciones o a través de servicios en la nube.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede VPN ocultar DDoS?

Los jugadores pueden usar una VPN para ayudar a cifrar el tráfico de Internet y proteger su identidad en línea. Una VPN puede ayudar a detener los ataques DDoS ocultando su dirección IP conocida dentro de una red de juegos global o en línea.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede hacerte solo con tu IP?

¿Puedes ddos a alguien con su IP, sí, alguien puede ddos con solo tu dirección IP?. Con su dirección IP, un hacker puede abrumar su dispositivo con tráfico fraudulento, lo que hace que su dispositivo se desconecte de Internet e incluso se apague por completo.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes llamar a la policía por DDoS?

Si fue amenazado o ha sido el objetivo de un ataque DDoS, comuníquese con sus autoridades locales. Este tipo de ataque cibernético es una violación penal y debe ser investigado por la policía local.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo duran los ataques DDoS?

Este tipo de ataque esporádico puede variar en longitud, desde acciones a corto plazo que duran unos minutos hasta ataques más largos que exceden una hora. Según el DDOS AMENAY LACAPEPE DE LA AMENAJE 2021 del transportista sueco de Telecom Telia, los ataques documentados promedian una duración de 10 minutos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué pasa si alguien te dda?

En un ataque DOS o DDoS, un atacante inunda la dirección IP del dispositivo objetivo (como una consola o una computadora) con solicitudes de comunicación superfluas. Estas solicitudes pueden sobrecargar un sistema y crear un atasco que bloquea las conexiones de red en el dispositivo dirigido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cambiar IP Stop DDoS

1. Cambie la IP del servidor o llame a su ISP inmediatamente. Cuando se está realizando un ataque DDoS a gran escala, entonces cambiar el nombre de IP y DNS del servidor puede detener el ataque en sus pistas. Sin embargo, si el atacante está vigilante, entonces también podrían comenzar a enviar tráfico a su nueva dirección IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Restablecer su enrutador detiene un DDoS

Su dirección IP aún puede ser bombardeada por un ataque DDoS incluso si apaga su módem y enrutador. Simplemente no serás consciente del ataque.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo puede alguien te ddos?

Los ataques DDoS pueden explotar las vulnerabilidades de seguridad y apuntar a cualquier punto final que sea accesible, públicamente, a través de Internet. Los ataques de denegación de servicio pueden durar horas, o incluso días.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Estoy siendo atacado por DDOS?

Signos simples de un ataque DDoS

Sitio web lento o sin respuesta. Archivos, imágenes, contenido y videos se cargan más lento de lo normal. Servidores lentos o no respondidos que muestran errores de “demasiadas conexiones” o “503”. Patrones de tráfico irregulares o anormales, incluidos los picos sin razón aparente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿El FBI investiga los ataques DDoS?

Participar en ataques distribuidos de denegación de servicios (DDoS) y servicios DDOS para contratar es ilegal. El FBI y otras agencias de aplicación de la ley investigan los ataques de DDoS como delitos cibernéticos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede informar DDoS a FBI?

CISA y FBI le instan a informar rápidamente los incidentes de DDOS a una oficina de campo local del FBI, o a CISA en el [email protected] o (888) 282-0870.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede un DDOS ser permanente?

Los ataques de DOS de negación de servicio transitorio se producen cuando un perpetrador malicioso elige evitar que los usuarios regulares se pongan en contacto con una máquina o red para su propósito previsto. El efecto puede ser temporal o indefinido dependiendo de lo que quieran recuperar para su esfuerzo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los ataques DDoS ilegales

La Ley. Los ataques DDoS son ilegales. Según la Ley Federal de Fraude y Abuso Informática, un ataque DDoS no autorizado puede conducir a hasta 10 años de prisión y una multa de $ 500,000. Conspirar para hacerlo puede conducir a 5 años y $ 250,000.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es un delito grave para alguien?

¿Es la ddososing ilegal en la u?.S DDOSITER es un delito cibernético ilegal en los Estados Unidos. Un ataque DDoS podría clasificarse como un delito penal federal bajo la Ley de Fraude y Abuso de la Computación (CFAA). El uso de servicios de entrenador y estresers también viola esta ley.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo dura los DDO?

Los ataques DDoS pueden explotar las vulnerabilidades de seguridad y apuntar a cualquier punto final que sea accesible, públicamente, a través de Internet. Los ataques de denegación de servicio pueden durar horas, o incluso días.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto dura un DDOS?

Este tipo de ataque esporádico puede variar en longitud, desde acciones a corto plazo que duran unos minutos hasta ataques más largos que exceden una hora. Según el DDOS AMENAY LACAPEPE DE LA AMENAJE 2021 del transportista sueco de Telecom Telia, los ataques documentados promedian una duración de 10 minutos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo dura obtener DDOS?

Los ataques DDoS pueden explotar las vulnerabilidades de seguridad y apuntar a cualquier punto final que sea accesible, públicamente, a través de Internet. Los ataques de denegación de servicio pueden durar horas, o incluso días.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo suele dura un DDOS?

Dependiendo de la gravedad del ataque, los ataques DDoS pueden durar hasta un día o más. Pero con una planificación sólida y buenos socios de seguridad, generalmente puede administrar ataques pequeños a medianos en cuestión de horas o minutos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo duran los ataques DDoS?

Este tipo de ataque esporádico puede variar en longitud, desde acciones a corto plazo que duran unos minutos hasta ataques más largos que exceden una hora. Según el DDOS AMENAY LACAPEPE DE LA AMENAJE 2021 del transportista sueco de Telecom Telia, los ataques documentados promedian una duración de 10 minutos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo puedes ir a la cárcel por DDoS?

Los ataques DDoS son ilegales. Según la Ley Federal de Fraude y Abuso Informática, un ataque DDoS no autorizado puede conducir a hasta 10 años de prisión y una multa de $ 500,000.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los ataques de DDoS delitos graves

Los ataques DDoS pueden estar sujetos a responsabilidad civil y penal, incluida la multa y el encarcelamiento, bajo las leyes que regulan la ciberseguridad y el mal uso de la computadora.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es un delito grave para DDoS?

¿Es la ddososing ilegal en la u?.S DDOSITER es un delito cibernético ilegal en los Estados Unidos. Un ataque DDoS podría clasificarse como un delito penal federal bajo la Ley de Fraude y Abuso de la Computación (CFAA). El uso de servicios de entrenador y estresers también viola esta ley.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo dura un DDOS?

Dependiendo de la gravedad del ataque, los ataques DDoS pueden durar hasta un día o más. Pero con una planificación sólida y buenos socios de seguridad, generalmente puede administrar ataques pequeños a medianos en cuestión de horas o minutos. No todos los ataques tienen lugar en una sola inundación, lo que los hace más difíciles de detectar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo reporto un DDOS al FBI?

Póngase en contacto con su oficina local de campo del FBI

Si usted o su organización es víctima de una intrusión de red, violación de datos o ataque de ransomware, comuníquese con su oficina de campo del FBI más cercana o repórtela en consejos.FBI.gobierno.