GS y perímetros de una propiedad y puede no ser efectivo contra las amenazas internas. Además, los sistemas de detección de intrusos perimetrales pueden ser costosos de instalar y mantener.

En conclusión, un sistema de alarma de seguridad perimetral es una medida de seguridad importante que utiliza varios dispositivos para monitorear los límites de una propiedad y detectar acceso no autorizado. Es esencial para los propietarios que desean garantizar la seguridad de su perímetro y disuadir a los visitantes no deseados. Sin embargo, hay inconvenientes para depender únicamente de la seguridad basada en perímetro, ya que puede no ser efectivo contra las amenazas internas y puede ser costoso de implementar. Es importante considerar un enfoque de seguridad integral que incluya medidas de seguridad física y digital para proteger los activos, la información y las personas.

1. ¿Qué es una alarma de seguridad del perímetro??

– Una alarma de seguridad perimetral es un sistema que utiliza sensores, cámaras y otros dispositivos para monitorear una propiedad para el acceso no autorizado. Puede sonar una alarma cuando se dispara.

2. ¿Cuál es un ejemplo de seguridad perimetral??

– La seguridad del perímetro puede incluir análisis de video, control de acceso, sensores de cerca, gestión de seguridad y barreras físicas como cercas y puertas.

3. ¿Quién necesitaría un sistema de seguridad perimetral??

– Los propietarios que desean garantizar la seguridad de su perímetro y disuadir a los visitantes no deseados se beneficiarían de un sistema de seguridad del perímetro.

4. ¿Cuál es la diferencia entre la seguridad del perímetro y la seguridad física??

– La seguridad física se centra en controlar el acceso a un edificio o área, mientras que la seguridad del perímetro monitorea específicamente los límites de una propiedad.

5. ¿Cuáles son los dos tipos de seguridad perimetral??

– Los dos tipos de barreras utilizadas para la protección del perímetro son las barreras naturales y las barreras estructurales.

6. ¿Por qué necesitas seguridad perimetral??

– La seguridad perimetral es la primera línea de defensa para proteger los activos, la información y las personas que utilizan tecnología avanzada.

7. ¿Cuáles son los inconvenientes de la seguridad basada en perímetro??

– La seguridad basada en perímetro puede ser de naturaleza estática y puede no ser efectiva contra las amenazas internas que han migrado fuera del límite de LAN tradicional.

8. ¿Cuáles son las desventajas de un sistema de detección de intrusión perimetral??

– Una desventaja importante de un sistema de detección de intrusos perimetrales es que principalmente protege solo las aberturas y los perímetros de una propiedad y puede no ser efectivo contra las amenazas internas. También puede ser costoso de instalar y mantener.

9. ¿Cómo se puede acceder a un sistema de alarma de seguridad perimetral??

– Se puede acceder a un sistema de alarma de seguridad perimetral física o remotamente a través de un panel de control.

10. ¿Se pueden utilizar sistemas de seguridad del perímetro en combinación con otras medidas de seguridad??

– Sí, los sistemas de seguridad del perímetro se pueden usar en combinación con iluminación de seguridad y otras medidas de seguridad física para mejorar la seguridad general.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es una alarma de seguridad del perímetro?

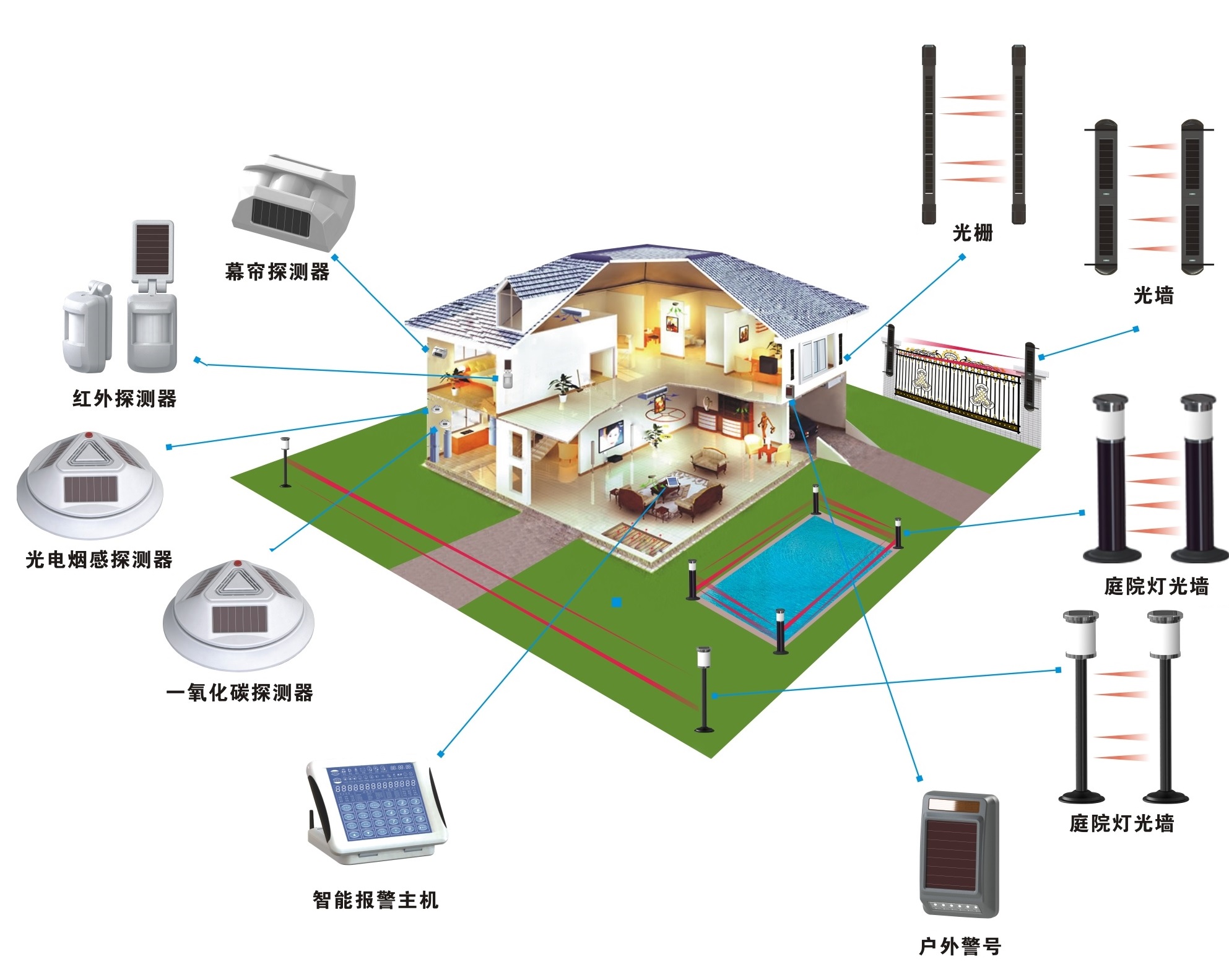

¿Qué es un sistema de alarma perimetral? Un sistema de alarma perimetral es una medida de seguridad esencial que utiliza sensores, cámaras y otros dispositivos para monitorear su propiedad para obtener acceso no autorizado. Se puede acceder al panel de control física o de forma remota y puede sonar una sirena/alarma de alto decibelio cuando se activa.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de seguridad perimetral?

La seguridad del perímetro puede incluir análisis de video, gestión de video, control de acceso, sensores de cerca, sensores enterrados, sensores sobre el suelo, gestión de seguridad y medidas de seguridad física, como cercas, puertas, iluminación y barreras.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Quién necesitaría un sistema de seguridad perimetral?

Muchos propietarios usan este tipo de sistema para garantizar que su perímetro permanezca seguro. Estos sistemas de detección se pueden usar en torno a cercas y paredes. También se utilizan para cubrir una gran área del perímetro exterior. Algunos sistemas se pueden usar en combinación con iluminación de seguridad para disuadir a los visitantes no deseados.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre la seguridad del perímetro y la seguridad física?

La seguridad física es la parte más básica e importante de la seguridad de la información. No se trata solo de bloquear la puerta, sino también de saber quién tiene acceso a qué, cuándo, dónde y cómo. Los perímetros de seguridad física se utilizan para identificar los límites físicos de un edificio o área y controlar el acceso a él.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los dos tipos de seguridad perimetral?

Hay dos tipos de barreras utilizadas para la protección del perímetro: barreras naturales y barreras estructurales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué necesitas seguridad perimetral?

La seguridad perimetral es la primera línea de defensa para proteger sus activos, información y personas que utilizan tecnología avanzada. Así como la piel humana protege al cuerpo contra el entorno externo y las infecciones, el sistema de seguridad del perímetro está diseñado para mantener alejada la intrusión no autorizada en su propiedad.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los inconvenientes de la seguridad basada en perímetro?

El mayor problema con la seguridad basada en perímetro es que es de naturaleza estática. A lo largo de los años, las aplicaciones, los dispositivos y los usuarios han migrado fuera del límite de LAN tradicional y, por lo tanto, no están confiados desde el punto de vista arquitectónico.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las desventajas del sistema de detección de intrusión perimetral?

La principal desventaja es que protege solo las aberturas. Si el ladrón estalle a través de una pared, viene a través del sistema de ventilación o se queda atrás después del cierre, la protección del perímetro es inútil. 1. Interruptores de puerta.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la forma más común de dispositivos de seguridad del perímetro?

Encendiendo

La iluminación es la forma más común de dispositivos o mecanismos de seguridad perimetral. Todo su sitio debe estar claramente iluminado. Esto proporciona una fácil identificación del personal y facilita la nota de las intrusiones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el problema principal con una seguridad de red basada en perímetro?

El problema principal con una estrategia de seguridad de red basada en perímetro en la que se implementan contramedidas en un puñado de puntos de entrada y salida bien definidos a la red es que se basa en el supuesto de que todo en la red interna se puede confiar en.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los dos tipos de sistemas de seguridad perimetral?

Las diferentes formas de seguridad del perímetro incluyen: protección del perímetro.Vigilancia de CCTV perimetral.Sistemas de detección perimetral.Control de acceso.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los inconvenientes de la seguridad basada en perímetro?

El mayor problema con la seguridad basada en perímetro es que es de naturaleza estática. A lo largo de los años, las aplicaciones, los dispositivos y los usuarios han migrado fuera del límite de LAN tradicional y, por lo tanto, no están confiados desde el punto de vista arquitectónico.