causar interrupción mientras el atacante continúe inundando el objetivo con tráfico excesivo. La duración de un ataque DDoS puede variar según factores como los recursos disponibles para el atacante y la capacidad de las defensas del objetivo para mitigar el ataque. En algunos casos, los ataques DDoS pueden durar unos minutos, mientras que los ataques más sofisticados y sostenidos pueden persistir durante horas o incluso días.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se puede saber si está siendo DDUSTO?? Hay varias señales que indican un posible ataque DDoS en su sistema. Estos incluyen una desaceleración repentina o una pérdida completa de conectividad de red, sitios web o servicios en línea que no responden o lentos, y un aumento en el tráfico de redes entrantes. Monitorear su red para patrones o picos inusuales en el tráfico puede ayudar a identificar un posible ataque DDoS.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se detiene un ataque DDoS? La mitigación de un ataque DDoS requiere una combinación de medidas proactivas y respuestas reactivas. La implementación de fuertes medidas de seguridad de red, como firewalls, filtrado de tráfico y equilibradores de carga, puede ayudar a prevenir y minimizar el impacto de los ataques DDoS. Además, la asociación con un servicio de protección DDoS confiable puede proporcionar herramientas y experiencia especializadas para detectar y mitigar los ataques en tiempo real. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] se pueden rastrear ataques DDoS? El seguimiento del origen exacto de un ataque DDoS puede ser un desafío debido al uso de botnets y direcciones IP falsificadas. Sin embargo, con la ayuda de técnicas forenses avanzadas y colaboración con las agencias de aplicación de la ley, es posible rastrear e identificar a los perpetradores detrás de los ataques DDoS. Al analizar los patrones de tráfico de la red y la recopilación de pruebas, los expertos forenses pueden construir un caso para responsabilizar a los atacantes. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] se pueden evitar los ataques DDoS? Si bien es difícil prevenir completamente los ataques DDoS, la implementación de medidas de seguridad sólidas puede reducir significativamente el riesgo y el impacto de tales ataques. Esto incluye actualizar regularmente y parchear software y sistemas, implementar controles de acceso fuertes y mecanismos de autenticación, e implementar técnicas de filtrado de tráfico y limitación de velocidad para detectar y bloquear el tráfico sospechoso. Además, mantener un plan proactivo de respuesta a incidentes y probarlo regularmente puede ayudar a minimizar el daño causado por los ataques DDoS. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] son ataques DDoS ilegales? Sí, los ataques DDoS son ilegales en muchas jurisdicciones, ya que violan las leyes de delitos informáticos. Participar o facilitar los ataques DDoS puede conducir a consecuencias legales significativas, incluidos los cargos penales y el posible encarcelamiento. Es esencial comprender y cumplir con las leyes y regulaciones pertinentes con respecto al delito cibernético para evitar problemas legales asociados con los ataques DDoS. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los individuos protegerse de los ataques DDoS? Si bien los usuarios individuales de Internet pueden no ser los objetivos principales de los ataques DDoS, pueden tomar ciertas precauciones para protegerse a sí mismos. Estos incluyen el uso de un software antivirus y firewall de buena reputación, mantener actualizados sus sistemas operativos y software, y evitar sitios web sospechosos o descargar archivos potencialmente maliciosos. Además, el empleo de una red privada virtual (VPN) puede agregar una capa adicional de seguridad y anonimato, lo que dificulta que los atacantes apuntaran a las personas. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Los ataques de DDoS causan daños permanentes? Si bien los ataques DDoS pueden causar interrupciones y daños temporales, por lo general no resultan en daños permanentes a los sistemas específicos. Una vez que el ataque disminuye y se están implementando medidas de mitigación apropiadas, los sistemas afectados a menudo pueden volver a la operación normal. Sin embargo, el impacto financiero y reputacional de un ataque DDoS exitoso aún puede ser significativo para las empresas y organizaciones. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan comunes son los ataques DDoS?? Los ataques DDoS son relativamente comunes en el panorama digital actual. Según varios informes y estudios, la frecuencia y la intensidad de los ataques DDoS han aumentado a lo largo de los años, impulsado por factores como el acceso más fácil a los servicios DDoS de alquiler y la proliferación de dispositivos conectados a Internet. Las organizaciones de todos los tamaños e industrias pueden convertirse en objetivos de ataques DDoS, destacando la importancia de implementar medidas de seguridad cibernética sólidas. [wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Los ataques DDoS afectan la infraestructura crítica? Sí, los ataques DDoS pueden representar una amenaza significativa para la infraestructura crítica, como las redes eléctricas, los sistemas de transporte y las redes gubernamentales. La interrupción de estas infraestructuras puede tener consecuencias graves, que incluyen pérdidas económicas, riesgos de seguridad pública e interrupción social. La protección de la infraestructura crítica de los ataques DDoS requiere medidas de seguridad sólidas y colaboración proactiva entre las entidades del sector público y privado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el significado de DDoS?

Denegación de servicio distribuida

Ataque DDoS significa "Ataque distribuido de denegación de servicio (DDoS)" y es un delito cibernético en el que el atacante inunda un servidor con tráfico de Internet para evitar que los usuarios accedan a servicios y sitios en línea conectados.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes ir a la cárcel por ddos?

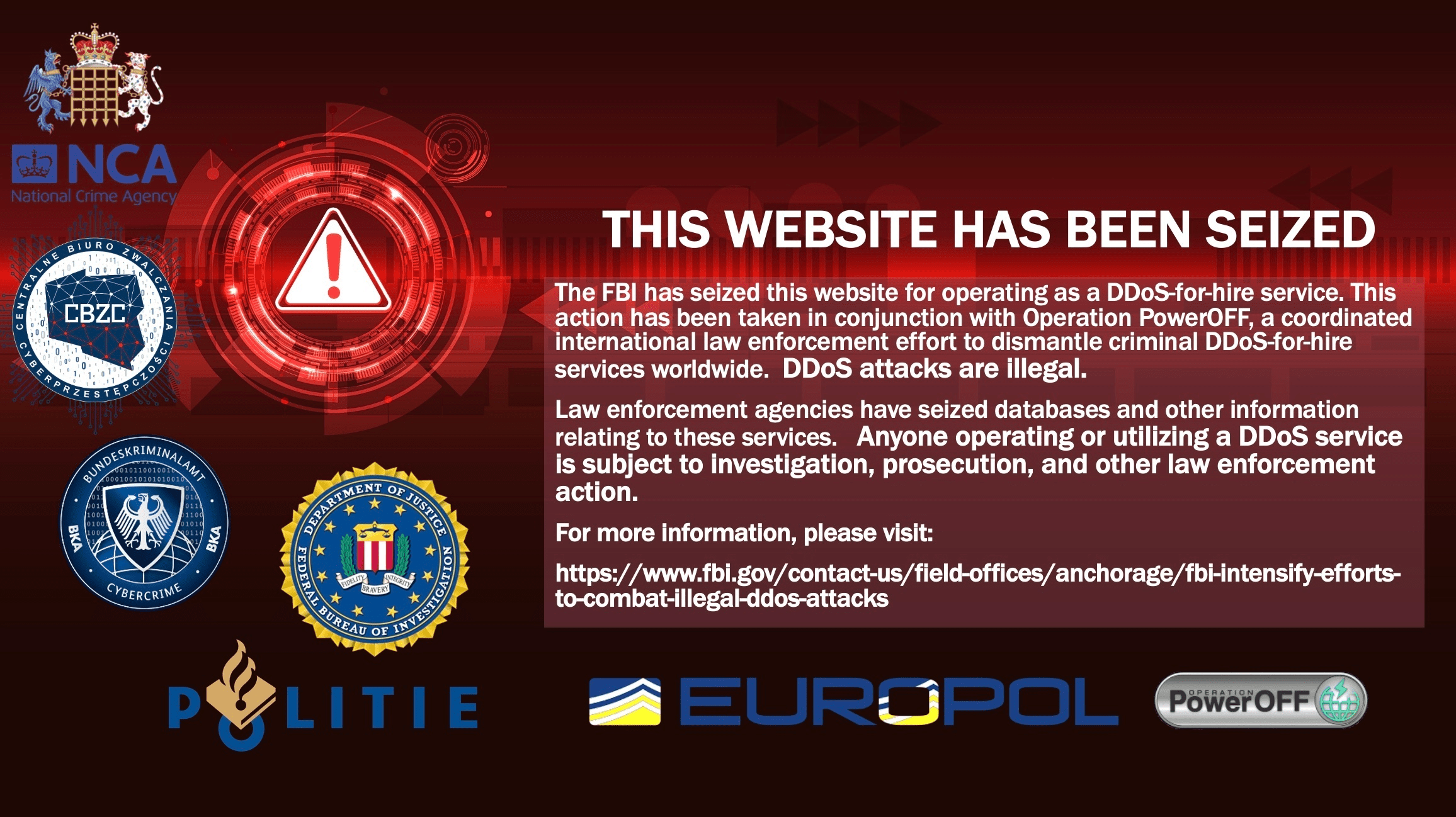

El uso de servicios de arranque y más estrés para llevar a cabo un ataque DDoS se castiga bajo la Ley de Fraude y Abuso de la Computación (18 U.S.C. § 1030), y puede dar lugar a cualquiera o una combinación de las siguientes consecuencias: incautación de computadoras y otros dispositivos electrónicos. Arresto y enjuiciamiento penal.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué crees que se puede hacer para evitar DDoS para ataques de alquiler?

Los firewalls sólidos, los sistemas de detección de intrusos y el software antivirus son las primeras líneas de defensa. Considere agregar más capas de seguridad, como filtrado de contenido anti-spam, seguridad de punto final o herramientas de seguridad web para garantizar la seguridad de múltiples fuentes de peligro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es DDOS y cómo se hace?

Un ataque DDoS es un tipo de ciberthreat basado en enviar demasiadas solicitudes a un recurso en línea, obligando a ese sitio o recurso fuera de línea. El atacante aprovecha una vasta red de computadoras para crear esta presión, a menudo mediante el uso de máquinas “zombi” que se han hecho cargo a través de malware.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué pasa cuando alguien te dda?

En un ataque DOS o DDoS, un atacante inunda la dirección IP del dispositivo objetivo (como una consola o una computadora) con solicitudes de comunicación superfluas. Estas solicitudes pueden sobrecargar un sistema y crear un atasco que bloquea las conexiones de red en el dispositivo dirigido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué la gente consigue DDoS?

El único propósito de un ataque DDoS es sobrecargar los recursos del sitio web. Sin embargo, los ataques DDoS se pueden usar como una forma de extorsión y chantaje. Por ejemplo, se les puede pedir a los propietarios de sitios web que paguen un rescate por los atacantes para detener un ataque DDoS.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuesta dinero a alguien a alguien?

En los ingresos y datos perdidos, el costo de un ataque DDoS en su negocio tecnológico o el negocio de su cliente puede escalar rápidamente. De hecho, el negocio promedio de tamaño pequeño a mediano gasta $ 120,000 por ataque.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo puede alguien te ddos?

Los ataques DDoS pueden explotar las vulnerabilidades de seguridad y apuntar a cualquier punto final que sea accesible, públicamente, a través de Internet. Los ataques de denegación de servicio pueden durar horas, o incluso días.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabes si estás obteniendo DDoS?

Signos simples de un strow de ataques DDOS o un sitio web que no responde.Archivos, imágenes, contenido y videos se cargan más lento de lo normal.Servidores lentos o no respondidos que muestran errores de “demasiadas conexiones” o “503”.Patrones de tráfico irregulares o anormales, incluidos los picos sin razón aparente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto dura un DDOS?

Este tipo de ataque esporádico puede variar en longitud, desde acciones a corto plazo que duran unos minutos hasta ataques más largos que exceden una hora. Según el DDOS AMENAY LACAPEPE DE LA AMENAJE 2021 del transportista sueco de Telecom Telia, los ataques documentados promedian una duración de 10 minutos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué sucede cuando sucede un DDOS?

Un DDoS, o Denegación de servicio distribuida, el ataque es un intento de un ciberdelincuente inundar un servidor con tráfico para abrumar su infraestructura. Esto hace que un sitio disminuya a un rastreo o incluso se bloquee, por lo que el tráfico legítimo no podrá llegar al sitio. Este tipo de ataque puede hacer mucho daño a su negocio en línea.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es un delito grave para alguien?

¿Es la ddososing ilegal en la u?.S DDOSITER es un delito cibernético ilegal en los Estados Unidos. Un ataque DDoS podría clasificarse como un delito penal federal bajo la Ley de Fraude y Abuso de la Computación (CFAA). El uso de servicios de entrenador y estresers también viola esta ley.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué pasa si alguien te dda?

En un ataque DOS o DDoS, un atacante inunda la dirección IP del dispositivo objetivo (como una consola o una computadora) con solicitudes de comunicación superfluas. Estas solicitudes pueden sobrecargar un sistema y crear un atasco que bloquea las conexiones de red en el dispositivo dirigido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabes si has sido DDOS?

Signos simples de un ataque DDoS

Sitio web lento o sin respuesta. Archivos, imágenes, contenido y videos se cargan más lento de lo normal. Servidores lentos o no respondidos que muestran errores de “demasiadas conexiones” o “503”. Patrones de tráfico irregulares o anormales, incluidos los picos sin razón aparente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los ataques DDoS ilegales

La Ley. Los ataques DDoS son ilegales. Según la Ley Federal de Fraude y Abuso Informática, un ataque DDoS no autorizado puede conducir a hasta 10 años de prisión y una multa de $ 500,000. Conspirar para hacerlo puede conducir a 5 años y $ 250,000.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Se puede rastrear un DDOS?

¿Puedes rastrear los ataques DDoS Los ataques DDoS son bastante difíciles de rastrear porque la mayoría de ellos se distribuyen en cientos y miles de otros dispositivos?. Además, aquellos que inician tales ataques generalmente hacen un esfuerzo para no ser encontrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué alguien me ddos?

A diferencia de otros tipos de ataques, los atacantes no usan DDO para violar su perímetro de seguridad. En su lugar, los ataques DDoS se utilizan para eliminar su sitio web y evitar el tráfico legítimo, o se usan como una pantalla de humo para otras actividades maliciosas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabes si tienes ddos?

Signos simples de un strow de ataques DDOS o un sitio web que no responde.Archivos, imágenes, contenido y videos se cargan más lento de lo normal.Servidores lentos o no respondidos que muestran errores de “demasiadas conexiones” o “503”.Patrones de tráfico irregulares o anormales, incluidos los picos sin razón aparente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los ataques DDoS rastreables

Los ataques DDoS son bastante difíciles de rastrear porque la mayoría de ellos se distribuyen en cientos y miles de otros dispositivos. Además, aquellos que inician tales ataques generalmente hacen un esfuerzo para no ser encontrado. Es posible identificar los ataques DDoS cuando ocurren mediante el uso de ciertas herramientas de ciberseguridad para analizar el tráfico.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué pasa si alguien me dda?

En un ataque DOS o DDoS, un atacante inunda la dirección IP del dispositivo objetivo (como una consola o una computadora) con solicitudes de comunicación superfluas. Estas solicitudes pueden sobrecargar un sistema y crear un atasco que bloquea las conexiones de red en el dispositivo dirigido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan graves son los ataques DDoS?

¿Cuáles son las consecuencias de un ataque DDoS exitoso cuando un sitio web o aplicación que se enfrenta al público no está disponible, que puede conducir a clientes enojados, ingresos perdidos y daños a la marca?. Cuando las aplicaciones críticas comerciales no están disponibles, las operaciones y la productividad se detienen.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo las personas ddos a alguien?

La forma principal en que los piratas informáticos realizan ataques DDoS es a través de una red de computadoras pirateadas y pirateadas remotamente llamadas botnets. Estos dispositivos infectados forman lo que la gente conoce como “redes zombies” utilizadas para inundar sitios web, servidores y redes con más datos de los que pueden acomodar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué pasa si te atrapan DDoS?

Si es declarado culpable de causar daño intencional a una computadora o servidor en un ataque DDoS, podría ser acusado de una sentencia de prisión de hasta 10 años. Si cree que es víctima de un ataque DDoS, debe buscar asesoramiento legal lo antes posible.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué la gente hace ataques DDoS?

El objetivo de un ataque DDoS es evitar que los usuarios legítimos accedan a su sitio web. A diferencia de otros tipos de ataques, los atacantes no usan DDO para violar su perímetro de seguridad.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo suele dura un DDOS?

Dependiendo de la gravedad del ataque, los ataques DDoS pueden durar hasta un día o más. Pero con una planificación sólida y buenos socios de seguridad, generalmente puede administrar ataques pequeños a medianos en cuestión de horas o minutos.