Devrais-je désactiver l’authentification à deux facteurs?

Votre compte est plus sécurisé lorsque vous avez besoin d’un mot de passe et d’un code de vérification pour vous connecter. Si vous supprimez cette couche de sécurité supplémentaire, on ne vous demandera un mot de passe que lorsque vous vous connectez. Il pourrait être plus facile pour quelqu’un de pénétrer dans votre compte.

Devrais-je activer l’authentification à deux facteurs?

2FA est essentiel à la sécurité du Web car il neutralise immédiatement les risques associés aux mots de passe compromis.

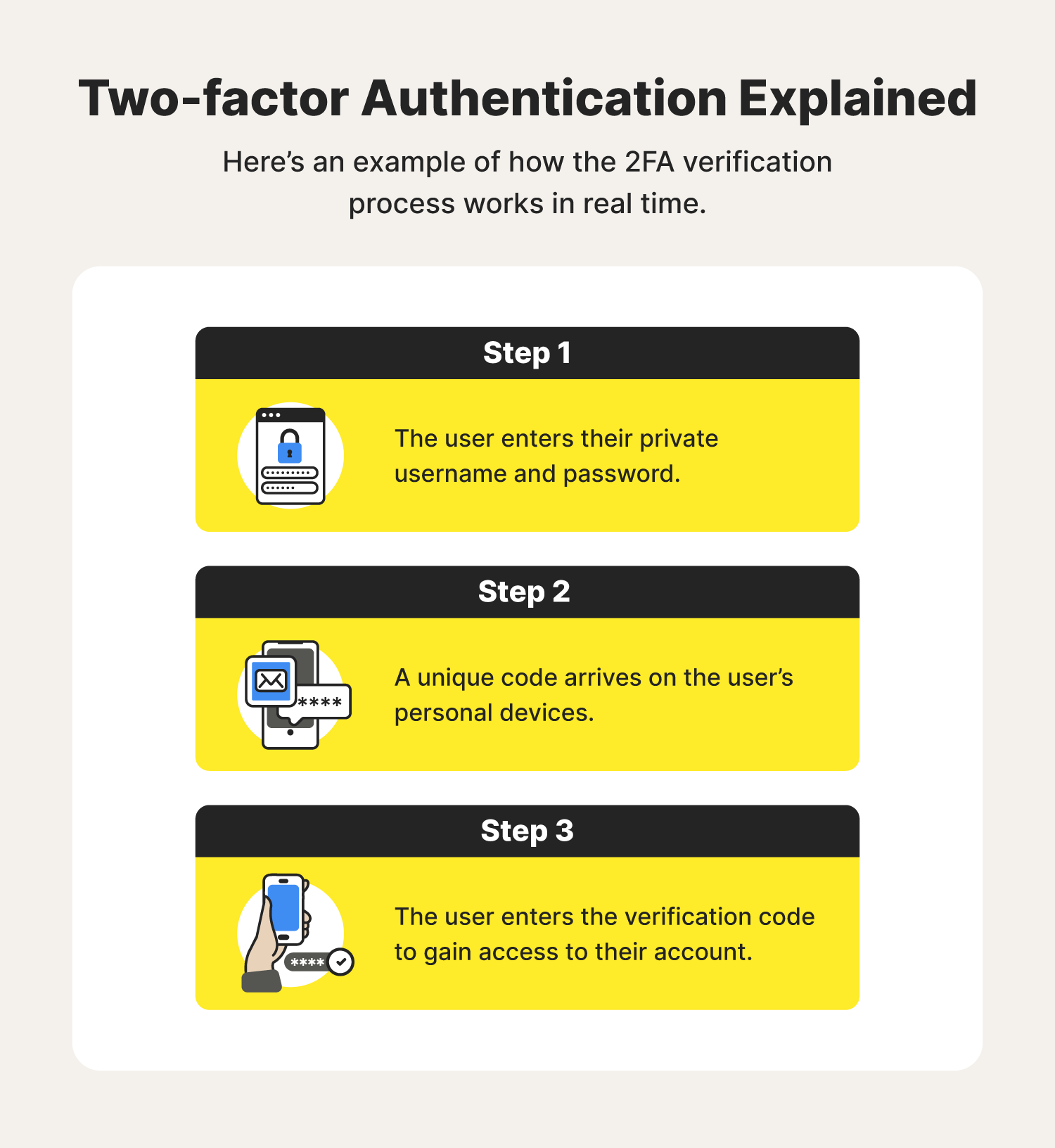

Que fait l’authentification à deux facteurs?

Avec l’authentification à deux facteurs, un appareil de confiance ou un numéro de téléphone de confiance aide à vérifier votre identité lorsque vous vous connectez à un nouvel appareil ou un nouveau navigateur.

Qu’est-ce que l’authentification à deux facteurs et est-ce sûr?

L’authentification à deux facteurs (2FA) est une mesure de sécurité qui oblige les consommateurs à deux facteurs pour vérifier leur identité numérique. Ce qui signifie qu’il n’accorde pas l’accès si l’utilisateur ne peut pas produire le bon nom d’utilisateur et le bon mot de passe, tous deux uniques à l’individu.

Quel est le principal inconvénient de l’authentification à deux facteurs?

Les inconvénients potentiels à l’authentification à deux facteurs incluent une augmentation du temps de connexion – les utilisateurs doivent passer par une étape supplémentaire pour se connecter à une application, ajoutant du temps au processus de connexion.

Quels sont les avantages et les inconvénients de l’utilisation de l’authentification à deux facteurs?

Le principal avantage de l’authentification à deux facteurs est l’augmentation de la sécurité de connexion. Quant aux lacunes, les deux principaux étant l’augmentation du temps d’entrée dans le système et le risque de perdre le support physique servant à passer l’une des étapes d’authentification (téléphone mobile, clé U2F, OTP-Token).

Quels sont les trois exemples d’authentification à deux facteurs?

Quelque chose que vous savez, comme un mot de passe ou une épingle.

Quelque chose que vous avez, comme votre carte ATM ou votre téléphone.

Quelque chose que vous êtes, comme une empreinte digitale ou une impression vocale.

Ce qui déclenche l’authentification à deux facteurs?

Les trois facteurs qui peuvent être utilisés pour l’authentification à deux facteurs sont quelque chose que vous savez (comme un mot de passe), quelque chose que vous avez (comme une carte bancaire), et quelque chose que vous êtes (comme Face ID). 2FA nécessite deux de ces trois facteurs. MFA peut utiliser les trois ou même le suivi GPS pour confirmer votre emplacement physique.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Devrais-je désactiver l’authentification à deux facteurs

Votre compte est plus sécurisé lorsque vous avez besoin d’un mot de passe et d’un code de vérification pour vous connecter. Si vous supprimez cette couche de sécurité supplémentaire, on ne vous demandera un mot de passe que lorsque vous vous connectez. Il pourrait être plus facile pour quelqu’un de pénétrer dans votre compte.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Devrais-je activer l’authentification à deux facteurs

2FA est essentiel à la sécurité du Web car il neutralise immédiatement les risques associés aux mots de passe compromis.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que fait l’authentification à deux facteurs

Avec l’authentification à deux facteurs, un appareil de confiance ou un numéro de téléphone de confiance aide à vérifier votre identité lorsque vous vous connectez à un nouvel appareil ou un nouveau navigateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qu’est-ce que l’authentification à deux facteurs et est-ce sûr

L’authentification à deux facteurs (2FA) est une mesure de sécurité qui oblige les consommateurs à deux facteurs pour vérifier leur identité numérique. Ce qui signifie qu’il n’accorde pas l’accès si l’utilisateur ne peut pas produire le bon nom d’utilisateur et le bon mot de passe, tous deux uniques à l’individu.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est le principal inconvénient de l’authentification à deux facteurs

Disponxe potentiel à l’authentification à deux facteurs

Augmentation du temps de connexion – Les utilisateurs doivent passer par une étape supplémentaire pour se connecter dans une application, ajoutant du temps au processus de connexion.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les avantages et les inconvénients de l’utilisation de l’authentification à deux facteurs

Le principal avantage de l’authentification à deux facteurs est l’augmentation de la sécurité de connexion. Quant aux lacunes, les deux principaux étant l’augmentation du temps d’entrée dans le système et le risque de perdre le support physique servant à passer l’une des étapes d’authentification (téléphone mobile, clé U2F, OTP-Token).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les trois exemples d’authentification à deux facteurs

Qu’est-ce que les authentifications à deux facteurs, vous savez, comme un mot de passe ou une épingle.Quelque chose que vous avez, comme votre carte ATM ou votre téléphone.Quelque chose que vous êtes, comme une empreinte digitale ou une impression vocale.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce qui déclenche l’authentification à deux facteurs

Les trois facteurs qui peuvent être utilisés pour l’authentification à deux facteurs sont quelque chose que vous savez (comme un mot de passe), quelque chose que vous avez (comme une carte bancaire), et quelque chose que vous êtes (comme Face ID). 2FA nécessite deux de ces trois facteurs. MFA peut utiliser les trois – ou même le suivi GPS pour confirmer votre emplacement physique.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est un exemple d’authentification à 2 facteurs

Exemples d’authentification à deux facteurs

Lorsque vous utilisez votre carte de crédit et que vous êtes invité à votre code postal de facturation, c’est 2FA en action. Des facteurs de connaissance comme votre code postal peuvent également être des mots de passe ou un numéro d’identification personnel (PIN).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est l’inconvénient potentiel de l’authentification à deux facteurs

Disponxe potentiel à l’authentification à deux facteurs

Augmentation du temps de connexion – Les utilisateurs doivent passer par une étape supplémentaire pour se connecter dans une application, ajoutant du temps au processus de connexion.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Votre compte peut-il être piraté après l’authentification à deux facteurs

La meilleure façon de vous protéger des pirates est de développer une bonne quantité de scepticisme. Si vous vérifiez soigneusement les sites Web et les liens avant de cliquer sur et d’utiliser également le 2FA, les chances d’être piratées deviennent en termes de petite taille. L’essentiel est que 2FA est efficace pour assurer la sécurité de vos comptes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la meilleure sécurité que l’authentification à deux facteurs

MFA est plus sûr que 2FA. Mais de nombreuses entreprises utilisent toujours 2FA pour deux raisons. Un, c’est moins cher et plus facile à configurer. La plupart des suites logicielles prennent en charge 2FA, mais toutes ne prennent pas en charge MFA.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce qui est mieux un mot de passe ou une authentification à deux facteurs

Malheureusement, les mots de passe ne sont pas très sécurisés. D’un autre côté, l’authentification à deux facteurs (2FA) est une forme d’authentification beaucoup plus sécurisée. 2FA combine un mot de passe avec une couche de sécurité supplémentaire. La couche supplémentaire de sécurité en 2FA est quelque chose que vous avez (e.g., smartphone) ou quelque chose que vous êtes (e.g., empreinte digitale).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quoi de mieux que l’authentification à 2 facteurs

MFA est plus sûr que 2FA. Mais de nombreuses entreprises utilisent toujours 2FA pour deux raisons. Un, c’est moins cher et plus facile à configurer. La plupart des suites logicielles prennent en charge 2FA, mais toutes ne prennent pas en charge MFA.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la forme la plus forte d’authentification à deux facteurs

Le niveau le plus fort de la protection des comptes en ligne 2FA et la meilleure prévention des attaques de phishing sont une clé de sécurité physique. La clé est un petit appareil qui peut être ajouté à un trousseau, puis branché sur le port USB d’un ordinateur. C’est aussi près de 100% de protection de compte en ligne que possible actuellement.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui 2 sont le plus souvent utilisés pour l’authentification à 2 facteurs

Les méthodes d’authentification à deux facteurs s’appuient sur un utilisateur fournissant un mot de passe comme premier facteur et un deuxième facteur différent – généralement un jeton de sécurité ou un facteur biométrique, comme une empreinte digitale ou un scanne facial.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-ce que l’authentification à deux facteurs est automatiquement sur

Si vous créez un nouvel ID Apple sur un appareil avec iOS 13.4, iPados 13.4, macOS 10.15. 4, ou version ultérieure, votre compte utilise automatiquement l’authentification à deux facteurs. Si vous avez déjà créé un compte Apple ID sans authentification à deux facteurs, vous pouvez activer sa couche de sécurité supplémentaire à tout moment.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est le facteur d’authentification le plus sécurisé

Le plus sécurisé: touches matérielles

Source. Les clés matérielles externes, comme les yubikeys, sont parmi les facteurs d’authentification les plus forts disponibles. Également appelés FIDO Keys, ils génèrent un code d’authentification MFA sécurisé cryptographiquement à la poussée d’un bouton.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les gens peuvent-ils obtenir une authentification à 2 facteurs

Les attaquants avertis peuvent même contourner l’authentification à deux facteurs sans connaître les informations d’identification de la victime. Les attaques de l’homme au milieu (MITM) décrivent le phénomène d’un tiers, également connu comme un homme dans le milieu, interceptant la communication entre deux systèmes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment saurai-je si mon compte a été piraté

Vous êtes signé sur vos comptes en ligne (médias sociaux, e-mail, banque en ligne, etc.), ou vous essayez de vous connecter et de découvrir que vos mots de passe ne fonctionnent plus. Vous recevez des e-mails ou des SMS sur les tentatives de connexion, les réinitialités du mot de passe ou les codes d’authentification à deux facteurs (2FA) que vous n’avez pas demandé.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est la méthode d’authentification la plus sûre

Une meilleure pratique de sécurité consiste à combiner plusieurs formes d’authentification des utilisateurs dans un protocole d’authentification multifactorielle (MFA). Et il y a une raison pour laquelle cela ne s’appelle pas l’authentification multi-méthodes. L’objectif de la MFA est de retirer de deux facteurs ou plus, donc un acteur de menace ne peut pas accéder à un seul vecteur d’attaque.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est le mode d’authentification le plus sûr

Wi-Fi Protected Access II (WPA2) – introduit en 2004 – Reste le protocole de sécurité sans fil le plus populaire. Il utilise le Protocole CCMP (CCMP) en mode CIPHER BLOCH BLOCHEL.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est le type d’authentification le plus sûr

Catégories trois types de facteurs d’authentification.Le moins sécurisé: mots de passe.Plus sécurisé: mots de passe ponctuels.Plus sécurisé: biométrie.Le plus sécurisé: touches matérielles.Le plus sécurisé: l’authentification des appareils et les facteurs de confiance.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est un exemple d’authentification à deux facteurs

Exemples d’authentification à deux facteurs

Lorsque vous utilisez votre carte de crédit et que vous êtes invité à votre code postal de facturation, c’est 2FA en action. Des facteurs de connaissance comme votre code postal peuvent également être des mots de passe ou un numéro d’identification personnel (PIN).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel type de mode d’authentification n’est pas recommandé

Si la non-authentification est utilisée, tout utilisateur peut être authentifié avec succès sans avoir besoin de saisir le nom d’utilisateur et le mot de passe. Par conséquent, il n’est pas conseillé d’utiliser la non-authentification à des fins de sécurité des périphériques ou du réseau.

[/ wpremark]