format texte en HTML sans utiliser les balises HTML, tête, corps et titre. J’ai répertorié le résumé de l’article et formaté les points clés dans des balises fortes, comme demandé.

Résumé:

Botnets et leurs utilisations

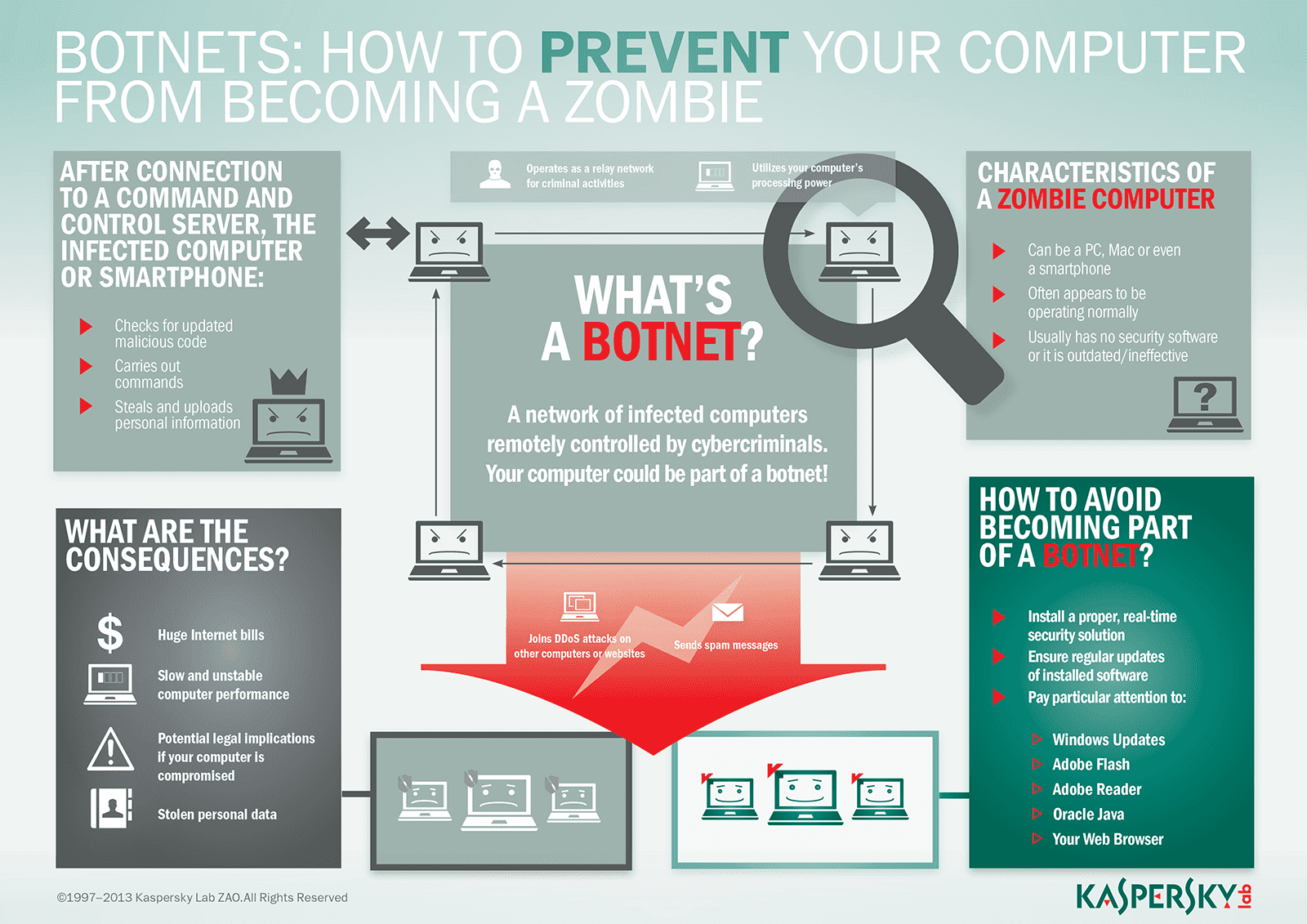

Les botnets sont couramment utilisés pour diverses activités malveillantes, telles que l’envoi de courriels de spam, s’engager dans des campagnes de fraude en clic et générer du trafic malveillant pour les attaques de déni de service distribué (DDOS).

Exemples d’utilisation du botnet

Un exemple typique d’attaques de spam basés sur Botnet est les critiques frauduleuses en ligne, où un fraudeur reprend les appareils d’utilisateur et publie des avis en ligne de spam en vrac sans utiliser réellement le service ou le produit.

Motifs derrière l’utilisation du botnet

Les pirates utilisent des botnets pour automatiser les attaques à grande échelle, y compris le vol de données, la défaillance du serveur, la propagation des logiciels malveillants, la génération de courriels de spam et la génération de trafic malveillant pour les attaques DDOS.

Définition du virus du botnet

Un botnet est un groupe d’appareils connectés à Internet, chacun exécutant un ou plusieurs robots. Les botnets peuvent être déployés à diverses fins, comme effectuer des attaques DDOS, voler des données, envoyer un spam et permettre un accès non autorisé aux appareils infectés et à leurs connexions.

Suppression de logiciels malveillants en botnet

Pour supprimer les logiciels malveillants de botnet d’un appareil Android, suivez ces étapes: 1) Assurez-vous que Google Play Protect est activé. 2) Vérifiez les mises à jour des périphériques Android disponibles et disponibles. 3) supprimer toutes les applications non fiables. 4) Effectuer un bilan de sécurité.

Création de botnets par des pirates

Les pirates infectent les appareils connectés à Internet avec des logiciels malveillants pour créer des botnets. Une fois infectées, tous les autres appareils du même réseau deviennent vulnérables. Chaque ordinateur infecté est appelé bot, et ces robots fonctionnent en collaboration pour lancer des attaques.

Tracer un botnet

Le traçage d’un botnet peut être difficile car les opérateurs de botnet utilisent souvent des adresses IP provenant du Darknet, ce qui rend les attaques DDOS plus difficiles à tracer. Par conséquent, lorsque vous tentez de retracer l’attaque, seules des adresses détournées seront trouvées, et non l’attaquant réel derrière eux.

Légalité des botnets

La création d’un botnet sans autorisation des propriétaires d’ordinateurs concernés est illégal. De plus, les activités couramment associées aux botnets, telles que les attaques DDOS, sont également illégales.

Questions et réponses:

1. À quoi servent les botnets pour?

Les botnets sont couramment utilisés pour envoyer des e-mails de spam, s’engager dans des campagnes de fraude de clic et générer du trafic malveillant pour les attaques DDOS.

2. Pouvez-vous fournir un exemple d’attaque basée sur le botnet?

Un exemple est les critiques en ligne frauduleuses, où les fraudeurs prennent en charge les appareils utilisateur et publient des avis en ligne en vrac sans utiliser le service ou le produit.

3. Pourquoi les pirates utilisent-ils des botnets?

Les pirates utilisent des botnets pour automatiser les attaques à grande échelle, y compris le vol de données, la défaillance du serveur, la propagation des logiciels malveillants, la génération de courriels de spam et la génération de trafic malveillant pour les attaques DDOS.

4. Qu’est-ce qu’un virus de botnet?

Un virus de botnet est un groupe d’appareils connectés à Internet, chacun exécutant un ou plusieurs robots. Il peut être utilisé pour effectuer des attaques DDOS, voler des données, envoyer un spam et permettre un accès non autorisé aux appareils infectés et à leurs connexions.

5. Comment supprimer les logiciels malveillants en botnet?

Pour supprimer les logiciels malveillants de botnet d’un appareil Android, activez Google Play Protect, vérifiez les mises à jour disponibles, supprimez les applications non fiables et effectuez un bilan de sécurité.

6. Comment les pirates créent-ils des botnets?

Les pirates créent des botnets en infectant des appareils connectés à Internet avec des logiciels malveillants. Une fois infectées, ces appareils font partie du réseau de botnet et peuvent être utilisés pour lancer des attaques.

7. Est-il possible de retracer un botnet?

Le traçage d’un botnet peut être difficile, car les opérateurs de botnet utilisent souvent des adresses IP provenant du DarkNet pour rendre leurs attaques DDOS introuvables.

8. Les botnets sont-ils légaux?

La création d’un botnet sans autorisation des propriétaires d’ordinateurs concernés est illégal. De plus, les activités couramment associées aux botnets, telles que les attaques DDOS, sont également illégales.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] À quoi sert le botnet pour

Les botnets sont couramment utilisés pour envoyer des e-mails de spam, s’engager dans des campagnes de fraude de clic et générer du trafic malveillant pour les attaques distribuées au déni de service (DDOS).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est un exemple de botnet

Un exemple typique d’attaques de spam basés sur Botnet est les critiques frauduleuses en ligne, où un fraudeur prend le contrôle des appareils utilisateur et publie des avis en ligne de spam en vrac sans utiliser le service ou le produit.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pourquoi les pirates utilisent-ils des botnets

Les bots sont utilisés pour automatiser les attaques à grande échelle, y compris le vol de données, la défaillance du serveur, la propagation des logiciels malveillants, la génération de courriels de spam et la génération de trafic malveillant pour les attaques de déni de service distribué (DDOS).

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qu’est-ce que le virus du botnet

Un botnet est un groupe d’appareils connectés à Internet, chacun d’exécution un ou plusieurs robots. Les botnets peuvent être utilisés pour effectuer des attaques de déni de service distribué (DDOS), de voler des données, d’envoyer du spam et de permettre à l’attaquant d’accéder à l’appareil et à sa connexion.

En cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment supprimer les logiciels malveillants en botnet

Étape 1: assurez-vous que Google Play Protect est activé. Ouvrez l’application Google Play Store .Étape 2: Vérifiez l’appareil Android & Mises à jour de la sécurité. Obtenez les dernières mises à jour Android disponibles pour vous.Étape 3: supprimer les applications non fiables.Étape 4: effectuez un bilan de sécurité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment les pirates créent-ils un botnet

Les pirates créent des botnets en infectant des appareils connectés à Internet avec un logiciel malveillant appelé malware. Une fois infectées, tous les autres appareils de ce réseau sont à risque. Chaque ordinateur d’un botnet est appelé bot. Utilisés pour lancer des attaques, ces robots forment un réseau.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pouvez-vous tracer un botnet

De nombreux opérateurs de botnet utilisent des adresses IP provenant du DarkNet (i.e l’espace IP inutilisé détenu par les FAI) pour rendre les attaques DDOS plus introuvables. Donc, lorsque vous essayez de retracer l’attaque en arrière, vous ne trouverez que les adresses détournées et non l’attaquant derrière eux.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les botnets sont-ils illégaux

Sauf si vous avez la permission de tous ceux dont vous utilisez l’ordinateur, la création d’un botnet est illégale. Les tâches pour lesquelles la plupart des pirates utilisent des botnets – comme les attaques DDOS – sont également illégaux.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savoir si j’ai des logiciels malveillants en botnet

S’il y a une application que vous ne pouvez pas sembler fermer, ce peut être un botnet au travail. Incapacité à mettre à jour votre système d’exploitation: de nombreux botnets (et autres types de logiciels malveillants) utilisent le système d’exploitation et d’autres vulnérabilités de logiciels pour infecter les appareils. Certains logiciels malveillants de botnet peuvent empêcher votre système d’exploitation de se mettre à jour afin qu’il puisse rester sur votre système.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment supprimer les logiciels malveillants en botnet de mon téléphone

Étape 1: assurez-vous que Google Play Protect est activé. Ouvrez l’application Google Play Store .Étape 2: Vérifiez l’appareil Android & Mises à jour de la sécurité. Obtenez les dernières mises à jour Android disponibles pour vous.Étape 3: supprimer les applications non fiables.Étape 4: effectuez un bilan de sécurité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-il illégal de posséder un botnet

Sauf si vous avez la permission de tous ceux dont vous utilisez l’ordinateur, la création d’un botnet est illégale. Les tâches pour lesquelles la plupart des pirates utilisent des botnets – comme les attaques DDOS – sont également illégaux.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-il illégal d’avoir un botnet

Les botnets sont-ils illégaux seuls, les botnets sont simplement des réseaux d’ordinateurs. Il n’y a rien d’illégal à leur sujet tant que le Bot-Herder a le consentement explicite des propriétaires d’appareils pour les contrôler.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savez-vous si vous avez un botnet

Comment savoir si votre ordinateur fait partie d’un ralentissement Internet botnetsudden ou d’une bande passante: que ce soit pour envoyer des e-mails de spam ou le lancement d’une attaque DDOS, la bande passante est importante pour un botnet.Modifications inexpliquées à votre système: un berger de bot peut modifier vos fichiers système.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment les botnets sont-ils supprimés

Exécuter des analyses antivirus régulières

Un antivirus réputé empêchera la plupart des logiciels malveillants de botnet d’être installés sur votre ordinateur et pourra généralement le supprimer si vous avez déjà été infecté. Des marques telles que Norton, MalwareBytes, Bitdefender et Totalav sont parmi les marques les plus recommandées.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment trouver des logiciels malveillants cachés sur Android

Vérifiez les logiciels malveillants Android à l’aide de Play ProtectOpen le Play Store sur l’appareil Android que vous souhaitez scanner.Appuyez sur votre profil dans le coin supérieur droit.Appuyez sur Play Protect.Rampe.Appuyez sur l’option pour supprimer tout malware détecté.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment les pirates gagnent-ils de l’argent avec des botnets

Botnets. Créer et tirer parti des botnets en infectant plusieurs ordinateurs pour des spams automatisés ou effectuant un déni de service distribué (DDOS) est un moyen bien connu de revenu de pirate. Les pirates gagnent des millions de dollars en lançant de telles campagnes de spam.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Peut-on détecter le botnet

L’analyse du flux de trafic peut également vous aider à détecter les botnets. Les données de flux de trafic ne nécessitent pas d’identification complètes de sécurité, et un outil de détection de botnet efficace peut facilement mesurer les modèles de trafic et le flux pour identifier un comportement inhabituel, idéalement avant un C malveillant&C Centre a le temps d’activer une attaque.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] À quoi ressemble les logiciels malveillants Android

Signes de logiciels malveillants sur Android

Votre téléphone a tendance à surchauffer. La batterie se draine plus rapidement que d’habitude. Les publicités pop-up apparaissent fréquemment. Vous rencontrez des annonces inhabituelles qui sont parfois «trop personnelles»

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savoir si j’ai des logiciels malveillants cachés

Comment savoir si vous avez malwaresudden ralentit, plante ou affiche des messages d’erreur répétés.ne s’arrêtera pas ou ne redémarrera pas.ne vous laissera pas supprimer le logiciel.sert beaucoup de pop-ups, d’annonces inappropriées ou d’annonces qui interfèrent avec le contenu de la page.montre des publicités dans des endroits que vous ne les verriez généralement pas, comme les sites Web du gouvernement.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Combien coûte un net bot

Les petits botnets de quelques centaines de robots coûtent 200 à 700 $, avec un prix moyen s’élevant à 0 $.50 par bot. Les gros botnets coûtent beaucoup plus cher. Le Shadow Botnet, qui a été créé par un pirate de 19 ans des Pays-Bas et comprenait plus de 100 000 ordinateurs, a été mis en vente pour 36 000 $.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-il difficile de supprimer le botnet

Dans certains cas, un botnet peut ne pas être aussi difficile à supprimer qu’il le semblerait considérer tous les dégâts qu’il peut faire. Mais malgré la facilité de retrait potentielle, vous devez toujours rester proactif.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment trouver des logiciels malveillants cachés sur mon téléphone Android

Vérifiez les logiciels malveillants Android à l’aide de Play ProtectOpen le Play Store sur l’appareil Android que vous souhaitez scanner.Appuyez sur votre profil dans le coin supérieur droit.Appuyez sur Play Protect.Rampe.Appuyez sur l’option pour supprimer tout malware détecté.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment trouver un virus caché sur mon téléphone Android

La meilleure façon de vérifier les logiciels malveillants sur votre téléphone est d’utiliser une application de sécurité mobile comme un antivirus AVG gratuit pour Android. Exécuter un scan. Après avoir installé AVG antivirus, ouvrez l’application et exécutez une analyse antivirus pour trouver des logiciels malveillants cachés dans le système de votre appareil.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] À quoi ressemble les logiciels espions cachés

Vous verrez un petit symbole de larme dans la barre de notification de votre téléphone lorsqu’une application utilise l’emplacement de votre appareil. Si vous voyez cela apparaître lorsque vous n’utilisez pas d’applications autorisées à accéder aux données de localisation, cela pourrait indiquer que les logiciels espions s’exécutent et suivent votre emplacement.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel malware peut vous espionner

Spyware

Spyware est une forme de logiciels malveillants qui se cache sur votre appareil, surveille votre activité et vole des informations sensibles comme les détails de la banque et les mots de passe.

[/ wpremark]