Est-ce que les chevaux de Troie suppriment les données?

Un virus de Troie sur un ordinateur, ou tout simplement un Troie, est un logiciel malveillant ou un code déguisé en logiciel légitime et inoffensif. Une fois qu’il infecte un appareil, il exécute sa tâche, qui peut inclure la suppression ou la modification des données, le vol de données, l’installation de logiciels malveillants supplémentaires et la perturbation des performances du système.

Le Troie peut-il détruire mon PC?

Les chevaux de Troie peuvent infecter votre ordinateur et causer d’énormes problèmes avant même de savoir ce qui s’est passé. Une fois qu’un cheval de Troie est monté sur votre système, il peut surveiller votre clavier, installer des logiciels malveillants supplémentaires et causer une variété d’autres problèmes auxquels vous ne voulez tout simplement pas affronter.

Que fera un Troie à votre ordinateur?

Les attaques de Troie ont été responsables de causer des dommages majeurs en infectant les ordinateurs et en volant des données utilisateur. Des exemples bien connus de chevaux de Troie comprennent:

- Rakhni Trojan: Le Rakhni Trojan offre un ransomware ou un outil de cryptojacker – qui permet à un attaquant d’utiliser un appareil pour exploiter la crypto-monnaie – pour infecter les appareils.

Comment savoir si j’ai un virus de Troie?

Un symptôme courant de l’infection à Troie est l’apparence soudaine des applications dont vous ne vous souvenez pas télécharger ou installer. Si vous remarquez une application inconnue d’un développeur non vérifié dans votre gestionnaire de tâches Windows, il y a de fortes chances qu’il s’agisse d’un logiciel malveillant installé par un Troie.

Un virus de Troie peut-il vous espionner sur vous?

Un cheval de Troie, ou Troie, est un logiciel malveillant qui envahit votre ordinateur déguisé en logiciel légitime. Les cybercriminels l’utilisent pour espionner votre activité en ligne, contrôler votre appareil et voler vos données sensibles.

Un virus de Troie peut-il vous suivre?

Une fois qu’un cheval de Troie est installé sur votre ordinateur, il peut vous espionner, voler vos informations personnelles et / ou créer des dérivations qui permettent à d’autres pirates de faire la même chose.

Que faire après avoir retiré un virus de Troie?

Malheureusement, vos autres choix sont limités, mais les étapes suivantes peuvent aider à enregistrer votre ordinateur et vos fichiers:

- Appelez cela.

- Débranchez votre ordinateur sur Internet.

- Sauvegardez vos fichiers importants.

- Scannez votre machine.

- Réinstallez votre système d’exploitation.

- Restaurez vos fichiers.

- Protégez votre ordinateur.

Le Troie est-il pire que les logiciels malveillants?

Contrairement aux virus, les chevaux de Troie ne se reproduisent pas, mais ils peuvent être tout aussi destructeurs. Les chevaux de Troie ouvrent également une entrée de porte dérobée sur votre ordinateur, permettant aux pirates d’accès à votre système.

15 questions uniques:

- Quels sont les exemples communs de chevaux de Troie?

- Comment un virus de Troie infiltre un ordinateur?

- Pouvez-vous empêcher un virus de Troie d’infecter votre ordinateur?

- Quels sont les signes d’une infection de Troie?

- Un virus de Troie peut-il voler vos informations financières?

- Comment retirer un virus de Troie d’un ordinateur?

- Est-il possible de récupérer des données après une attaque de Troie?

- Les logiciels antivirus peuvent-ils détecter et supprimer les chevaux de Troie?

- Quelles sont les précautions que vous pouvez prendre pour éviter les infections de Troie?

- Un virus de Troie peut-il se propager à d’autres appareils sur un réseau?

- Y a-t-il des conséquences juridiques pour créer ou distribuer des virus de Troie?

- Un virus de Troie peut-il être utilisé pour l’espionnage ou la cyber-guerre?

- Quels sont les risques de téléchargement de fichiers ou de logiciels à partir de sources non fiables?

- Comment pouvez-vous vous éduquer et les autres sur les virus de Troie?

- Est-il possible de se remettre d’une grave attaque de Troie?

Réponses:

- Les exemples courants de chevaux de Troie incluent Rakhni Trojan, qui offre un ransomware ou un outil de cryptojacker.

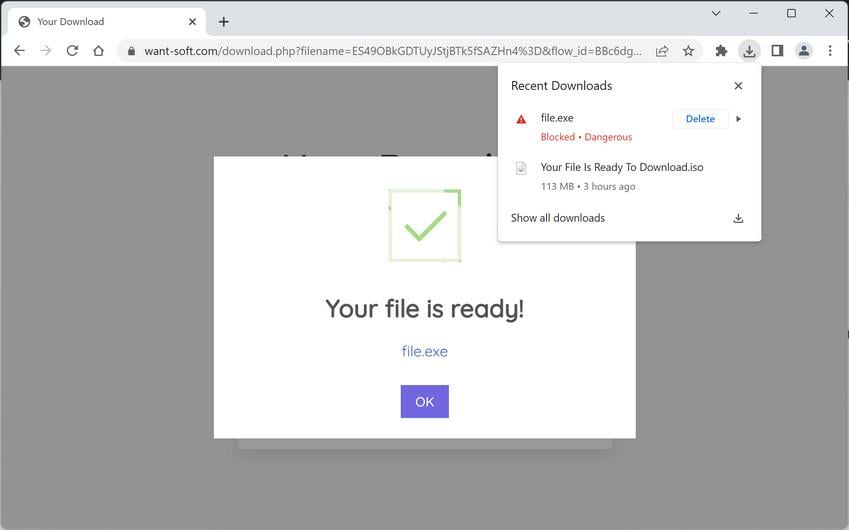

- Les virus de Troie peuvent infiltrer un ordinateur via des pièces jointes de messagerie, des sites Web malveillants ou des téléchargements de logiciels.

- La prévention des infections de Troie peut être effectuée en pratiquant des habitudes de navigation sûres, en étant prudent des pièces jointes et en mettant régulièrement la mise à jour et l’exécution du logiciel antivirus.

- Les signes d’une infection de Troie comprennent l’apparition soudaine d’applications inconnues, des ralentissements du système et une perte de données inexpliquée.

- Oui, les virus de Troie peuvent voler des informations financières en enregistrant des touches ou en activant des keyloggers.

- Un virus de Troie peut être retiré d’un ordinateur en exécutant une analyse antivirus approfondie et en suivant les étapes de suppression recommandées fournies par le logiciel antivirus.

- La récupération des données après une attaque de Troie peut être possible grâce à des outils de récupération de données, des sauvegardes ou une aide professionnelle.

- Le logiciel antivirus peut détecter et supprimer les chevaux de Troie, mais son efficacité peut varier en fonction de la variante de Troie spécifique.

- Les précautions pour éviter les infections de Troie comprennent régulièrement la mise à jour des logiciels, être prudent des liens et des téléchargements suspects, et l’utilisation d’un pare-feu.

- Oui, si un virus de Troie infecte un appareil sur un réseau, il peut se propager à d’autres appareils connectés.

- La création ou la distribution de virus de Troie peut avoir de graves conséquences juridiques, car elle est illégale et considérée comme la cybercriminalité.

- Oui, les virus de Troie peuvent être utilisés pour l’espionnage ou la cyber-guerre, permettant aux attaquants d’obtenir un accès non autorisé à des informations sensibles.

- Le téléchargement de fichiers ou de logiciels à partir de sources non fiables vous met à risque d’infections de logiciels malveillants, y compris des chevaux de Troie.

- Vous éduquer vous-même et les autres sur les virus de Troie peut se faire via des ressources en ligne, une formation en cybersécurité et rester informé des dernières menaces.

- La récupération d’une grave attaque de Troie peut nécessiter une assistance professionnelle, des sauvegardes de données et la reconstruction du système affecté.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-ce que les chevaux de Troie suppriment les données

Un virus de Troie sur un ordinateur, ou tout simplement un Troie, est un logiciel malveillant ou un code déguisé en logiciel légitime et inoffensif. Une fois qu’il infecte un appareil, il exécute sa tâche, qui peut inclure la suppression ou la modification des données, le vol de données, l’installation de logiciels malveillants supplémentaires et la perturbation des performances du système.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Le Troie peut-il détruire mon PC

Les chevaux de Troie peuvent infecter votre ordinateur et causer d’énormes problèmes avant même de savoir ce qui s’est passé. Une fois qu’un cheval de Troie est monté sur votre système, il peut surveiller votre clavier, installer des logiciels malveillants supplémentaires et causer une variété d’autres problèmes auxquels vous ne voulez tout simplement pas affronter.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que fera un Troie à votre ordinateur

Les attaques de Troie ont été responsables de causer des dommages majeurs en infectant les ordinateurs et en volant des données utilisateur. Des exemples bien connus de chevaux de Troie incluent: Rakhni Trojan: Le Rakhni Trojan offre un ransomware ou un outil de cryptojacker – qui permet à un attaquant d’utiliser un appareil pour exploiter la crypto-monnaie – pour infecter les appareils.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savoir si j’ai un virus de Troie

Un symptôme courant de l’infection à Troie est l’apparence soudaine des applications dont vous ne vous souvenez pas télécharger ou installer. Si vous remarquez une application inconnue d’un développeur non vérifié dans votre gestionnaire de tâches Windows, il y a de fortes chances qu’il s’agisse d’un logiciel malveillant installé par un Troie.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un virus de Troie peut-il vous espionner sur vous

Un cheval de Troie, ou Troie, est un logiciel malveillant qui envahit votre ordinateur déguisé en logiciel légitime. Les cybercriminels l’utilisent pour espionner votre activité en ligne, contrôler votre appareil et voler vos données sensibles.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un virus de Troie peut-il vous suivre

Une fois qu’un cheval de Troie est installé sur votre ordinateur, il peut vous espionner, voler vos informations personnelles et / ou créer des dérivations qui permettent à d’autres pirates de faire la même chose.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que faire après avoir retiré un virus de Troie

Malheureusement, vos autres choix sont limités, mais les étapes suivantes peuvent aider à enregistrer votre ordinateur et vos fichiers.Appelez cela.Débranchez votre ordinateur sur Internet.Sauvegardez vos fichiers importants.Scannez votre machine.Réinstallez votre système d’exploitation.Restaurez vos fichiers.Protégez votre ordinateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Le Troie est-il pire que les logiciels malveillants

Contrairement aux virus, les chevaux de Troie ne se reproduisent pas, mais ils peuvent être tout aussi destructeurs. Les chevaux de Troie ouvrent également une entrée de porte dérobée sur votre ordinateur, donnant la commande à un acteur malveillant ou permettant aux utilisateurs / programmes malveillants d’accéder à votre système. Cela conduit à des informations confidentielles et personnelles volées.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Le Troie signifie-t-il toujours un virus

Un Troie est parfois appelé virus de Troie ou virus de cheval de Troie, mais c’est un terme impropre. Les virus peuvent s’exécuter et se reproduire. Un Troie ne peut pas. Un utilisateur doit exécuter des chevaux de Troie.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Le virus du Troie est-il facile à détecter

Pour le trouver, l’utilisateur doit lancer une analyse d’ordinateur complète avec un scanner antivirus. Cela devrait être en mesure d’identifier toutes les menaces et d’informer l’utilisateur du nom du malware. De plus, le scanner recommande généralement les mesures nécessaires pour éliminer complètement le Troie et le malware installé du système.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment puis-je récupérer les fichiers de Trojan

Malheureusement, vos autres choix sont limités, mais les étapes suivantes peuvent aider à enregistrer votre ordinateur et vos fichiers.Appelez cela.Débranchez votre ordinateur sur Internet.Sauvegardez vos fichiers importants.Scannez votre machine.Réinstallez votre système d’exploitation.Restaurez vos fichiers.Protégez votre ordinateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Devrais-je avoir peur du virus de Troie

Dans le monde de la cybersécurité, le malware de Troie semble être inoffensif – et même utile – mais vraiment, il a un programme malveillant. Les chevaux de Troie sont déguisés en fichiers légitimes, mais ils ont un objectif: vous inciter à cliquer, à les ouvrir ou à les installer.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est le malware le plus difficile à détecter

Rootkits. Le malware rootkit est dangereux et extrêmement difficile à détecter. Il se cache profondément dans votre ordinateur infecté inaperçu et fournit des privilèges d’administrateur (AKA Root Access) au pirate.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel type de virus supprime les fichiers

Autorun.est un virus qui se propage généralement à travers des dispositifs externes infectés comme les lecteurs USB. Une fois qu’un disque USB infecté est introduit dans votre système, le virus peut détruire votre ordinateur, des fichiers auto-exécutants, détruire des documents importants et se reproduire afin qu’il soit difficile à supprimer.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est un fichier de Troie toujours un virus

Les chevaux de Troie ne sont pas des virus, mais ils sont un type de malware. Les gens se réfèrent parfois aux «virus de Troie» ou aux «virus de cheval de Troie», mais il n’y a rien de tel. Cela est dû à une différence critique dans la façon dont les virus et les chevaux de Troie infectent les victimes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel type de malware ne peut pas être détecté

Un virus furtif est un virus informatique qui utilise divers mécanismes pour éviter la détection par un logiciel antivirus. Il tire son nom du terme furtivité, qui décrit une approche pour faire quelque chose tout en évitant.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel malware peut vous espionner

Spyware

Spyware est une forme de logiciels malveillants qui se cache sur votre appareil, surveille votre activité et vole des informations sensibles comme les détails de la banque et les mots de passe.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment puis-je récupérer les fichiers du virus de Troie

Malheureusement, vos autres choix sont limités, mais les étapes suivantes peuvent aider à enregistrer votre ordinateur et vos fichiers.Appelez cela.Débranchez votre ordinateur sur Internet.Sauvegardez vos fichiers importants.Scannez votre machine.Réinstallez votre système d’exploitation.Restaurez vos fichiers.Protégez votre ordinateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les virus peuvent-ils détruire les fichiers

Un virus informatique est un programme qui se propage en infectant d’abord les fichiers ou les zones système d’un disque dur d’un ordinateur ou d’un routeur réseau, puis en faisant des copies de lui-même. Certains virus sont inoffensifs, d’autres peuvent endommager les fichiers de données et certains peuvent détruire des fichiers.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un virus de Troie peut-il rester non détecté

Les virus de Troie sont une menace formidable pour les entreprises et les particuliers. Ils sont subtils, sont souvent non détectés et peuvent conduire à une gamme d’effets négatifs des logiciels malveillants. Ils peuvent accorder l’accès aux données sensibles et aux informations d’identification ou être utilisées pour mener des attaques spéciales et extorquer les entreprises.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les logiciels malveillants peuvent-ils voir à travers votre appareil photo

Non seulement les cybercriminels pourraient rechercher la webcam sur votre ordinateur, mais ils peuvent également être en mesure d’accéder à votre microphone et d’écouter vos conversations les plus privées.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel virus détruit les données

Le virus de Chernobyl est un virus informatique avec une charge utile potentiellement dévastatrice qui détruit toutes les données informatiques lorsqu’un fichier infecté est exécuté.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Où se cachent les virus du Troie

Un cheval de Troie est un logiciel malveillant qui se cache dans d’autres programmes. Il entre un ordinateur caché dans un programme légitime, comme un économiseur d’écran. Ensuite, il met du code dans le système d’exploitation qui permet à un pirate d’accéder à l’ordinateur infecté. Les chevaux de Troie ne se propagent généralement pas par eux-mêmes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savoir si quelqu’un me regarde à travers mon appareil photo

Les panneaux suivants peuvent indiquer que quelqu’un utilise l’appareil photo de votre téléphone pour vous regarder: des applications d’arrière-plan suspectes.Caméra mal se comporter.Fichiers étranges et espace de stockage inexplicablement bas.Lumière de l’indicateur mal compréhension.Vidange de batterie rapide.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savez-vous si une caméra vous regarde

Comment savez-vous si une caméra de sécurité CCTV est sur le point de savoir si la caméra de sécurité se déplace pour voir si elle est activée.Vérifiez l’état des LED dans les caméras de sécurité IP.Connectez-vous à votre logiciel de caméra de sécurité.Utiliser des détecteurs de bogues électroniques.Sachez si une vidéosurveillance enregistre à partir de son indicateur de puissance.

[/ wpremark]