ملخص المقالة: هل التشفير آمن بالفعل?

1. يوفر التشفير مستوى جيد من أمان البيانات والخصوصية عند تنفيذها بشكل صحيح. ومع ذلك ، من المهم أن نلاحظ أنه لا يوجد تشفير مضمون ، ويمكن أن يكون هناك نقاط ضعف يمكن للمتسللين استغلالها.

2. لا يحمي التشفير البيانات المشفرة إلا. إنه لا يمنع التهديدات الأخرى عبر الإنترنت ، مثل برامج الضارة أو هجمات التصيد الخاد.

3. يمكن للمتسللين كسر التشفير من خلال طرق مختلفة. تتمثل إحدى الطرق الشائعة في سرقة مفتاح التشفير نفسه ، في حين أن طريقة أخرى تعرض البيانات إما قبل التشفير أو بعد فك التشفير.

4. الإدارة الرئيسية هي جانب سلبي مهم لاستخدام التشفير. الإدارة الرئيسية الفعالة أمر بالغ الأهمية للحفاظ على تدابير أمان البيانات.

5. تكسير التشفير ليس بالأمر الصعب كما قد يبدو. حتى الأفراد ذوي المعرفة الأساسية والوقت يمكن أن يكسر التشفير. الحذر ضروري عند اختيار طرق التشفير.

6. يختلف استخدام منتجات التشفير وتنظيمها حسب البلد. يجوز لبعض البلدان ، بما في ذلك الولايات المتحدة ، حظر أو تنظم بشكل كبير استيراد وتصدير واستخدام منتجات التشفير بسبب سوء استخدامها المحتمل.

7. يعتبر تشفير AES 256 بت الأصعب. في حين أن تشفير AES 128 بت قوي أيضًا ، إلا أنه لم يتم تصدعه أبدًا.

15 سؤال فريد حول التشفير:

1. يمكن أن يضمن تشفير أمان البيانات 100 ٪? يوفر التشفير مستوى عالٍ من الأمان ، لكنه ليس مضمونًا ويمكن أن يكون له نقاط ضعف.

2. كيف يمكن للمتسللين كسر التشفير? يمكن للمتسللين كسر التشفير عن طريق سرقة مفاتيح التشفير أو اعتراض البيانات قبل أو بعد التشفير/فك التشفير.

3. ما هي الجوانب السلبية لاستخدام التشفير? يمكن أن تكون الإدارة الرئيسية صعبة ، ولا يحمي التشفير من جميع التهديدات عبر الإنترنت.

4. هل تشفير سهل الكراك? يمكن تصدع التشفير ، خاصة مع المعرفة والوقت الأساسيين. لذلك ، فإن الحذر ضروري عند اختيار طرق التشفير.

5. أي تشفير هو الأكثر أمانًا? يعتبر تشفير AES 256 بت على نطاق واسع أقوى معيار تشفير متاح تجاريًا.

6. هل التشفير غير قانوني في الولايات المتحدة? على الرغم من أن التشفير نفسه قانوني في الولايات المتحدة ، إلا أنه قد يتم تنظيم أو تقييد الاستيراد والتصدير والاستخدام بسبب سوء الاستخدام المحتمل.

7. يمكن استخدام التشفير للأنشطة غير القانونية? يمكن استخدام التشفير للأنشطة غير القانونية ، ولهذا السبب يتم تنظيم استخدامه في بعض البلدان.

8. هل جميع طرق التشفير آمنة على قدم المساواة? لا ، توفر طرق التشفير المختلفة مستويات متفاوتة من الأمان. من المهم اختيار خوارزميات تشفير قوية.

9. يمكن تشفير الحماية من البرامج الضارة والتصيد الخالص? لا يحمي التشفير مباشرة من هجمات البرامج الضارة أو التصيد ، لأنه يركز على تأمين البيانات.

10. ما مدى أهمية الإدارة الرئيسية في التشفير? الإدارة الرئيسية الفعالة أمر بالغ الأهمية للحفاظ على أمان البيانات المشفرة.

11. ما هو دور التشفير في تصفح الإنترنت الآمن? يساعد التشفير في حماية البيانات المنقولة عبر الإنترنت ، مما يجعلها أكثر أمانًا ضد الاعتراض.

12. يمكن أن يمنع التشفير انتهاكات البيانات? يمكن أن يساعد التشفير في تخفيف تأثير انتهاكات البيانات عن طريق جعل البيانات المسروقة غير قابلة للقراءة بدون مفتاح التشفير.

13. هل هناك أي بدائل للتشفير لأمن البيانات? على الرغم من أن التشفير هو طريقة تستخدم على نطاق واسع ، فإن تدابير أمنية أخرى مثل عناصر التحكم في الوصول وجدران الحماية تساهم أيضًا في أمان البيانات.

14. كيف يمكن للأفراد أن يضمنوا أنهم يستخدمون التشفير بشكل صحيح? يجب على الأفراد الاحتفاظ بالبرامج والأجهزة المحدثة ، واستخدام خوارزميات تشفير قوية ، وتغيير مفاتيح التشفير بانتظام.

15. هل هناك بحث مستمر لتحسين طرق التشفير? نعم ، يهدف البحث المستمر إلى تحسين أساليب التشفير ومعالجة نقاط الضعف المحتملة.

32 “الارتفاع =” 32 “] هل التشفير آمن بالفعل

هل التشفير آمن حقًا نعم ، عند استخدامه بشكل صحيح وتنفيذه بشكل صحيح ، يمكن أن يوفر التشفير مستوى جيد من أمان البيانات والخصوصية. ومع ذلك ، من المهم أن نتذكر أنه لا يوجد تشفير مضمون ويمكن اكتشاف نقاط الضعف أو استغلالها من قبل المتسللين.

32 “الارتفاع =” 32 “] هل التشفير آمن بنسبة 100 في المائة

لا يحمي التشفير إلا كل ما يتم تشفيره ، مثل اتصالك بالإنترنت أو البريد الإلكتروني أو الملفات ، لكنه لا يفعل شيئًا لمنعك من التهديدات الأخرى عبر الإنترنت.

مخبأة

32 “الارتفاع =” 32 “] هل يمكن للمتسللين كسر تشفير

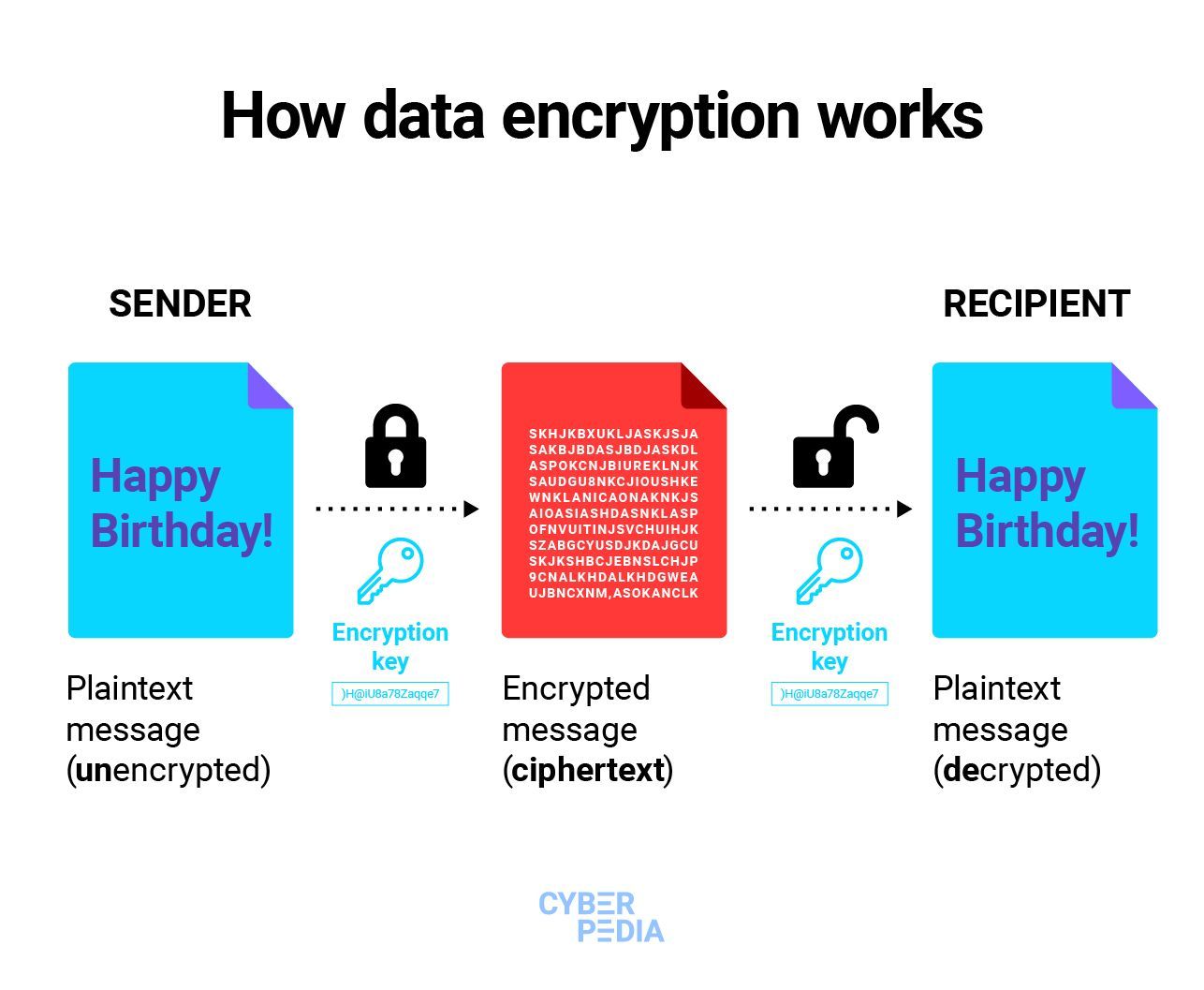

يمكن للمتسللين كسر التشفير للوصول إلى البيانات باستخدام عدد من الطرق المختلفة. الطريقة الأكثر شيوعًا هي سرقة مفتاح التشفير نفسه. هناك طريقة شائعة أخرى تتمثل في اعتراض البيانات إما قبل أن يتم تشفيرها من قبل المرسل أو بعد فك تشفيرها من قبل المستلم.

32 “الارتفاع =” 32 “] ما هو الجانب السلبي لاستخدام التشفير

واحدة من العيوب المهمة للتشفير هي الإدارة الرئيسية. يجب أن تتم إدارة المفاتيح بكفاءة حيث لا يمكن اختراق مفاتيح التشفير والتشفير ، مما قد يبطل تدابير أمان البيانات المتخذة.

32 “الارتفاع =” 32 “] هل من السهل كسر التشفير

لسوء الحظ ، فإن الحقيقة هي أن أي شخص لديه معرفة أساسية للغاية ، وقليل من الوقت (استغرق الأمر مني حوالي 4 ساعات) ، يمكنه كسر تشفيرك. تخيل ما يمكن أن يفعله الخبير. ادفع الحذر الواجب عند اختيار كيفية تشفير البيانات في التطبيق الخاص بك.

32 “الارتفاع =” 32 “] هل التشفير غير قانوني في الولايات المتحدة

نظرًا لأن منتجات التشفير يمكن استخدامها لأغراض غير قانونية ، بما في ذلك النشاط الإرهابي والولايات المتحدة والعديد من البلدان التي قد تزورها قد تحظر أو تنظم بشكل كبير استيراد وتصدير واستخدام منتجات التشفير.

32 “الارتفاع =” 32 “] أي تشفير يصعب تصدعه

تشفير AES 256 بت هو أقوى وأقوى معيار تشفير متاح تجاريا اليوم. على الرغم من أنه من الناحية النظرية أن تشفير AES 256 بت أصعب من تشفير AES 128 بت ، إلا أن تشفير 128 بت لم يتم تصدعه أبدًا.

32 “الارتفاع =” 32 “] ما هو أصعب تشفير للتصدع

تشفير AES 256 بت هو أقوى وأقوى معيار تشفير متاح تجاريا اليوم. على الرغم من أنه من الناحية النظرية أن تشفير AES 256 بت أصعب من تشفير AES 128 بت ، إلا أن تشفير 128 بت لم يتم تصدعه أبدًا.

32 “الارتفاع =” 32 “] أي تشفير لا يمكن تصدعه

في التشفير ، فإن اللوحة لمرة واحدة (OTP) هي تقنية تشفير لا يمكن تصدعها ، ولكنها تتطلب استخدام مفتاح متراصة مسبقة الاستخدام أكبر من أو يساوي حجم الرسالة التي يتم إرسالها.

32 “الارتفاع =” 32 “] لماذا دعونا نشفير فكرة سيئة حقًا حقًا

دعنا نشطم هو مثال حيث “راحة” الإصدار الآلي لشهادات SSL “المجانية” هي خطأ ، وليس ميزة. كلما زاد عدد المواقع المضمّنة بواسطة Let’s Encrypt ، أصبح سطح التهديد أكبر لأنه قد يؤثر تسوية KMS على kns على عدد كبير من المواقع.

32 “الارتفاع =” 32 “] وهي طريقة التشفير الأكثر أمانًا

تشفير AES 256 بت هو أقوى وأقوى معيار تشفير متاح تجاريا اليوم.

32 “الارتفاع =” 32 “] كم من الوقت سيستغرق تكسير تشفير 256

تشفير AES-256 غير قابل للتشفير فعليًا باستخدام أي طريقة لقوة الغاشمة. سوف يستغرق الأمر ملايين السنين لكسرها باستخدام تقنية الحوسبة الحالية والقدرات. ومع ذلك ، لا يوجد معيار أو نظام تشفير آمن تمامًا.

32 “الارتفاع =” 32 “] ما هو أصعب تشفير للاختراق

تشفير AES 256 بت هو أقوى وأقوى معيار تشفير متاح تجاريا اليوم. على الرغم من أنه من الناحية النظرية أن تشفير AES 256 بت أصعب من تشفير AES 128 بت ، إلا أن تشفير 128 بت لم يتم تصدعه أبدًا.

32 “الارتفاع =” 32 “] هل يمكن لمكتب التحقيقات الفيدرالي رؤية الرسائل المشفرة

يمكن أن يرى محتوى الرسائل المحدود ، ومعلومات المستخدم الأساسية ، وجهات الاتصال ، ومعلومات التاريخ والوقت ، ومفاتيح التشفير ، ومعلومات المرسل والمستقبل ، وحتى نسخ iCloud الخاصة بك. نظرًا لأن iCloud يخزن النسخ الاحتياطية للرسائل غير المشفرة بشكل افتراضي ، فإن ذلك يتيح للمكتب التحقيقات الفيدرالي الوصول إلى الكثير من المحتوى.

32 “الارتفاع =” 32 “] يمكن لمكتب التحقيقات الفيدرالي فتح الملفات المشفرة

بينما تؤكد المستند أن مكتب التحقيقات الفيدرالي لا يمكنه الوصول إلى الرسائل المشفرة المرسلة من خلال بعض الخدمات ، فإن النوع الآخر من المعلومات التي يمكنهم جمعها من مقدمي الخدمات قد لا يزال يساعد السلطات في جوانب أخرى من تحقيقاتهم.

32 “الارتفاع =” 32 “] من يمكنه كسر تشفير 256 بت

يشير تشفير 256 بت إلى طول مفتاح التشفير المستخدم لتشفير دفق أو ملف بيانات. سيتطلب المتسلل أو التكسير 2256 مجموعة مختلفة لكسر رسالة مشفرة 256 بت ، والتي من المستحيل تقريبًا كسرها حتى أسرع أجهزة الكمبيوتر.

32 “الارتفاع =” 32 “] ما مدى سهولة كسر تشفير 256 بت

مع الكمبيوتر الكم الصحيح ، سوف يستغرق AES-128 حوالي 2.61*10^12 سنة للتكسير ، في حين أن AES-256 ستستغرق 2.29*10^32 سنة.

32 “الارتفاع =” 32 “] ما مدى صعوبة كسر التشفير

تم اختبار العديد من خوارزميات التشفير الحديثة (في بعض الأحيان لعقود) مع عدم وجود نقاط ضعف معروفة. هذا ، ومع ذلك ، لا يعني أنه لا يمكن كسر هذا التشفير. إن كسر التشفير بدون عيوب معروفة يشبه إلى حد ما تخمين كلمة مرور. إذا كنت تخمن مرات كافية ، فسوف تحصل عليه في النهاية بشكل صحيح.

32 “الارتفاع =” 32 “] كم من الوقت سيستغرق تكسير تشفير 256 بت

تشفير AES-256 غير قابل للتشفير فعليًا باستخدام أي طريقة لقوة الغاشمة. سوف يستغرق الأمر ملايين السنين لكسرها باستخدام تقنية الحوسبة الحالية والقدرات. ومع ذلك ، لا يوجد معيار أو نظام تشفير آمن تمامًا.

32 “الارتفاع =” 32 “] هل يمكنك الوثوق دعونا نشفير

الأمر بسيط – لا يوجد دفعة ، ولا رسائل بريد إلكتروني للتحقق من الصحة ، وشهادات تجدد تلقائيًا. إنه آمن – دعنا نرسل كمنصة لتنفيذ تقنيات الأمان الحديثة وأفضل الممارسات.

32 “الارتفاع =” 32 “] هل يجب أن نزعج حتى التشفير

بدون تشفير ، يمكن أن تكون بياناتك الحساسة عرضة للهجوم. على سبيل المثال ، إذا قمت بتخزين أرقام بطاقات الائتمان على خادم ، فإن أي شخص لديه وصول فعلي إلى الخادم يمكن أن يسرق هذه الأرقام.

32 “الارتفاع =” 32 “] ما هو أكثر أمانًا من التشفير

يوفر كل من التجزئة والتشفير طرقًا للحفاظ على آمنة البيانات الحساسة. ومع ذلك ، في جميع الظروف تقريبًا ، يجب تجزئة كلمات المرور ، وليس مشفرة. التجزئة وظيفة في اتجاه واحد (أنا.ه., فمن المستحيل "فك تشفير" علامة تجزئة والحصول على قيمة النص الأصلي).

32 “الارتفاع =” 32 “] أي تشفير هو الأقل أمانًا

AES معيار يستخدم على نطاق واسع ويوصى به للاستخدام. WEP هو نوع التشفير اللاسلكي الأقل أمانًا ، و WPA2 هو نوع التشفير اللاسلكي الأكثر أمانًا.

32 “الارتفاع =” 32 “] هل يمكنني الوثوق بتشفير 256 بت

تشفير 256 بت هو تقنية تشفير البيانات/الملفات التي تستخدم مفتاح 256 بت لتشفير وفك تشفير البيانات أو الملفات. إنها واحدة من أكثر طرق التشفير آمنة بعد تشفير 128 و 192 بت ، وتستخدم في معظم خوارزميات التشفير الحديثة والبروتوكولات والتقنيات بما في ذلك AES و SSL.

32 “الارتفاع =” 32 “] هل يمكن للشرطة رؤية الرسائل المشفرة من طرف إلى طرف

إن التشفير من طرف إلى طرف (E2EE) هو نظام يسمح لمستخدمي الهواتف المحمولة بالتواصل مع بعضهم البعض دون أي شخص آخر التنصت. لذلك ، لا يمكن للشرطة الاستماع في أي منهما ، حتى لو تم تفويضهم بالاستفادة من الاتصال.