Περίληψη του άρθρου: Τηλεύσιμα στην ασφάλεια των υπολογιστών και του δικτύου

1. Ανθρώπινο λάθος: Ένα από τα μεγαλύτερα τρωτά σημεία της ασφάλειας των υπολογιστών και του δικτύου είναι το ανθρώπινο λάθος. Αυτό συμβαίνει όταν οι τελικοί χρήστες πέφτουν θύμα του phishing και άλλων τακτικών κοινωνικής μηχανικής, καθιστώντας τους επιρρεπείς σε παραβιάσεις ασφαλείας.

2. Τηλεύσιμα του δικτύου: Οι πιο συνηθισμένοι τύποι τρωτών σημείων δικτύου περιλαμβάνουν κακόβουλο λογισμικό, όπως οι Τρώες, οι ιοί και τα σκουλήκια, τα οποία μπορούν να εγκατασταθούν στο μηχάνημα ενός χρήστη ή στο διακομιστή κεντρικού υπολογιστή. Οι επιθέσεις κοινωνικής μηχανικής διαδραματίζουν επίσης σημαντικό ρόλο στην εκμετάλλευση των τρωτών σημείων δικτύου.

3. Μη εξουσιοδοτημένες επιθέσεις πρόσβασης: Οι αδύναμοι κωδικοί πρόσβασης, που δεν διαθέτουν προστασία από την κοινωνική μηχανική, τους προηγουμένως συμβιβασμένους λογαριασμούς και οι απειλές εμπιστευτικών είναι μεταξύ των αιτιών των μη εξουσιοδοτημένων επιθέσεων πρόσβασης. Οι επιτιθέμενοι συχνά κατασκευάζουν botnets και κατευθύνουν ψευδή κυκλοφορία σε δίκτυα και διακομιστές.

4. Τηλεύσιμα για την ασφάλεια στον κυβερνοχώρο: Τα τρωτά σημεία της πρώτης 8 στον κυβερνοχώρο είναι σήμερα: εκμεταλλεύσεις μηδενικής ημέρας, εκτέλεση απομακρυσμένου κώδικα, κακή εξυγίανση δεδομένων, μη εξουσιοδοτημένο λογισμικό, μη εξουσιοδοτημένη πρόσβαση, εσφαλμένη διαμόρφωση, κλοπή διαπιστευτηρίων και ευάλωτα APIs.

5. Κοινές ευπάθειες στον κυβερνοχώρο: Τα πέντε πιο συνηθισμένα τρωτά σημεία της ασφάλειας στον κυβερνοχώρο περιλαμβάνουν την εσφαλμένη διαμόρφωση των τείχους προστασίας και των λειτουργικών συστημάτων, το παλιό κακόβουλο λογισμικό, την έλλειψη συνειδητοποίησης στον κυβερνοχώρο, την απουσία μέτρων απολύμανσης δεδομένων ή κρυπτογράφησης και τη χρήση κληρονομιάς ή μη αντιδράσεως λογισμικού.

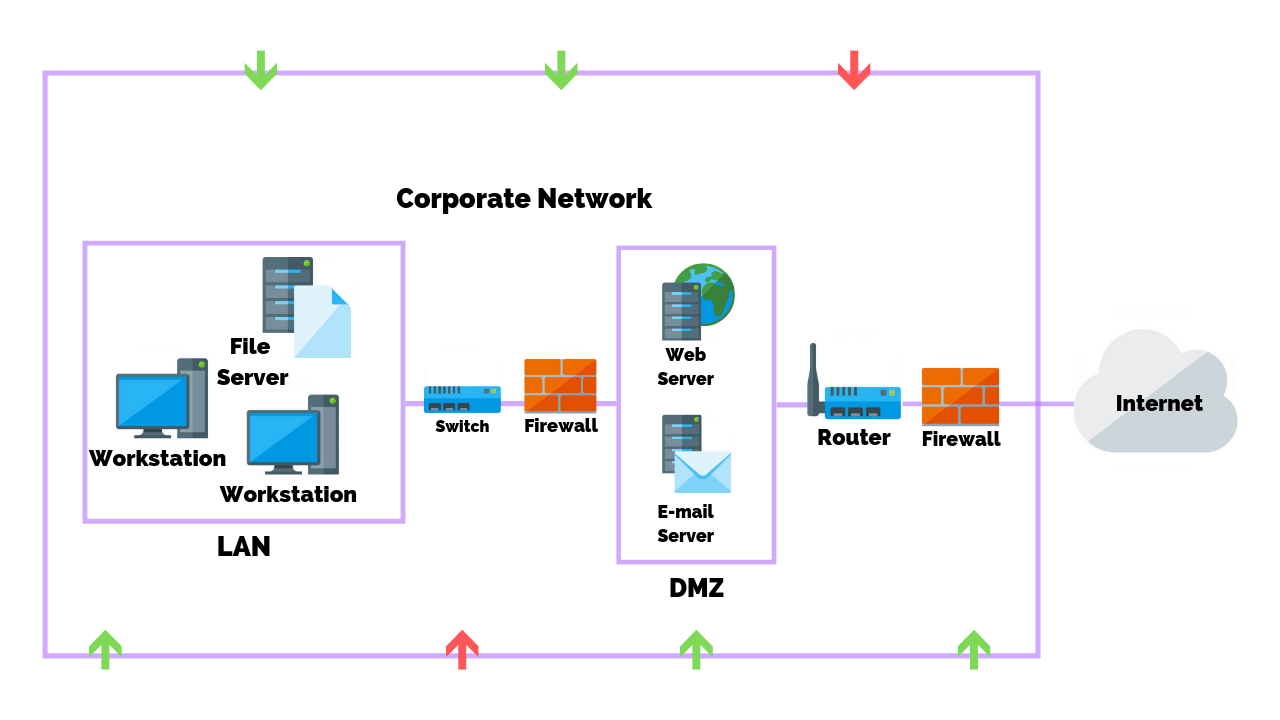

6. Τηλεύσιμα του δικτύου: Σε ευρύ επίπεδο, τα τρωτά σημεία του δικτύου μπορούν να κατηγοριοποιηθούν σε τρεις πρωταρχικούς τύπους: βασισμένα σε υλικό, λογισμικό και ανθρώπινα τρωτά σημεία.

7. Το πιο εκμεταλλευόμενο τρωτό σημείο: Το 2022, μερικές από τις πιο αξιόπιστες ευπάθειες ασφαλείας περιλαμβάνουν το Microsoft Office Bug (CVE-2017-11882), Proxynotshell (CVE-2022-41082, CVE-2022-41040), Bugs Suite Collaboration Suite Zimbra (CVE-2022-27925, CVE-2022-41082, CVE-2022-41040) -2022-41352), Ατλασιανικό Συμβούλιο RCE Flaw (CVE-2022-26134) και ευπάθεια Zyxel RCE (CVE-2022-30525).

8. Οι πιο συνηθισμένες επιθέσεις στον κυβερνοχώρο: Οι δέκα πιο συνηθισμένοι τύποι επιθέσεων στον κυβερνοχώρο περιλαμβάνουν το ηλεκτρονικό ψάρεμα, την πλαστογράφηση, τις επιθέσεις που βασίζονται στην ταυτότητα, τις επιθέσεις έγχυσης κώδικα, τις επιθέσεις εφοδιαστικής αλυσίδας, τις απειλές εμπιστευτικών πληροφοριών, τις επιθέσεις κακόβουλου λογισμικού, τις επιθέσεις DDOS, τις επιθέσεις ransomware και τις επιθέσεις SQL Injection.

Ερωτήσεις και απαντήσεις:

1. Ποια είναι η μεγαλύτερη ευπάθεια στην ασφάλεια των υπολογιστών?

Ανθρώπινο Σφάλμα: Όταν οι τελικοί χρήστες πέφτουν θύμα του ηλεκτρονικού ψαρέματος και άλλων τακτικών κοινωνικής μηχανικής, γίνονται μια από τις μεγαλύτερες αιτίες των τρωτών σημείων στην ασφάλεια.

2. Τι είναι ένα από τα πιο κοινά τρωτά σημεία που υπάρχουν σε ένα δίκτυο ή ένα σύστημα?

Τα τρωτά σημεία του δικτύου: έρχονται σε πολλές μορφές, αλλά οι πιο συνηθισμένοι τύποι είναι κακόβουλο λογισμικό, όπως οι Τρώες, οι ιοί και οι σκουλήκια που είναι εγκατεστημένα σε μηχανή χρήστη ή διακομιστή κεντρικού υπολογιστή. Οι επιθέσεις κοινωνικής μηχανικής που ξεγελάσουν τους χρήστες να εγκαταλείψουν τις προσωπικές πληροφορίες επικρατούν επίσης.

3. Ποια είναι η πιο συνηθισμένη αιτία των επιθέσεων υπολογιστή και δικτύου?

Μη εξουσιοδοτημένη πρόσβαση: Οι αιτίες των μη εξουσιοδοτημένων επιθέσεων πρόσβασης περιλαμβάνουν αδύναμους κωδικούς πρόσβασης, χωρίς προστασία από την κοινωνική μηχανική, προηγουμένως συμβιβασμένους λογαριασμούς και απειλές εμπιστευτικών πληροφοριών. Οι επιτιθέμενοι συχνά χτίζουν botnets και τα χρησιμοποιούν για να κατευθύνουν ψευδή κυκλοφορία σε δίκτυα ή διακομιστές.

4. Τι είναι ένα από τα μεγαλύτερα τρωτά σημεία της τεχνολογίας σήμερα?

Κορυφαία 8 Τηλεύσιμα για την ασφάλεια στον κυβερνοχώρο: 1. Μηδενική ημέρα, 2. Απομακρυσμένη εκτέλεση κώδικα (RCE), 3. Κακή απολύμανση δεδομένων, 4. Ανεξάρτητο λογισμικό, 5. Μη εξουσιοδοτημένη πρόσβαση, 6. Εσφαλμένη διαμόρφωση, 7. Πιστοποιητική κλοπή, 8. Ευάλωτα API.

5. Ποια είναι η μεγαλύτερη ευπάθεια στην ασφάλεια στον κυβερνοχώρο?

5 πιο συνηθισμένες ευπάθειες στον κυβερνοχώρο: 1. Εσφαλμένη διαμόρφωση του Firewalls/OS, 2. Παλιό κακόβουλο λογισμικό, 3. Έλλειψη ευαισθητοποίησης στον κυβερνοχώρο, 4. Απουσία μέτρων απολύμανσης δεδομένων ή κρυπτογράφησης, 5. Κληρονομιά ή λογισμικό χωρίς αντιστοιχία.

6. Ποιες είναι οι 3 πρωταρχικές ευπάθειες ή αδυναμίες σε δίκτυο ή συσκευή?

Τα ευπάθειες του δικτύου: Στο ευρύτερο επίπεδο, τα τρωτά σημεία του δικτύου εμπίπτουν σε τρεις κατηγορίες: βασισμένο σε υλικό, λογισμικό βάσει του λογισμικού και με βάση τον άνθρωπο.

7. Ποια είναι η πιο εκμεταλλευόμενη ευπάθεια?

Top 10 πιο εκμεταλλευόμενες ευπάθειες ασφαλείας το 2022: Microsoft Office Bug (CVE-2017-11882), Proxynotshell (CVE-2022-41082, CVE-2022-41040) 41352), Atlassian Confluence RCE Flaw (CVE-2022-26134), ευπάθεια Zyxel RCE (CVE-2022-30525).

8. Ποιες είναι οι 3 πιο συνηθισμένες επιθέσεις στον κυβερνοχώρο?

10 πιο συνηθισμένοι τύποι επιθέσεων στον κυβερνοχώρο: phishing, spoofing, επιθέσεις που βασίζονται στην ταυτότητα, επιθέσεις έγχυσης κώδικα, επιθέσεις εφοδιαστικής αλυσίδας, απειλές εμπιστευτικών, επιθέσεις κακόβουλου λογισμικού, επιθέσεις DDOS, επιθέσεις ransomware, επιθέσεις SQL ένεσης.

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η μεγαλύτερη ευπάθεια στον υπολογιστή

Ανθρώπινο Σφάλμα – Όταν οι τελικοί χρήστες πέφτουν θύμα του ηλεκτρονικού ψαρέματος και άλλων τακτικών κοινωνικής μηχανικής, γίνονται μια από τις μεγαλύτερες αιτίες των τρωτών σημείων στην ασφάλεια.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είναι ένα από τα πιο κοινά τρωτά σημεία που υπάρχουν σε ένα δίκτυο ή ένα σύστημα

Τα τρωτά σημεία του δικτύου έρχονται σε πολλές μορφές, αλλά οι πιο συνηθισμένοι τύποι είναι: κακόβουλο λογισμικό, σύντομο για κακόβουλο λογισμικό, όπως trojans, ιοί και σκουλήκια που εγκαθίστανται σε μηχανή χρήστη ή σε διακομιστή κεντρικού υπολογιστή. Επιθέσεις κοινωνικής μηχανικής που ξεγελάσουν τους χρήστες να εγκαταλείψουν προσωπικές πληροφορίες, όπως όνομα χρήστη ή κωδικός πρόσβασης.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η πιο συνηθισμένη αιτία των επιθέσεων υπολογιστή και δικτύου

Μεταξύ των αιτίων των μη εξουσιοδοτημένων επιθέσεων πρόσβασης είναι αδύναμοι κωδικοί πρόσβασης, που δεν διαθέτουν προστασία από την κοινωνική μηχανική, τους προηγουμένως συμβιβασμένους λογαριασμούς και τις απειλές των εσωτερικών. Οι επιτιθέμενοι κατασκευάζουν botnets, μεγάλους στόλους συμβιβασμένων συσκευών και χρησιμοποιούν τα για να κατευθύνουν ψευδή κυκλοφορία στο δίκτυο ή τους διακομιστές σας.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είναι ένα από τα μεγαλύτερα τρωτά σημεία της τεχνολογίας σήμερα

Κορυφαία 8 Τηλεύσιμα για την ασφάλεια στον κυβερνοχώρο#1. Ημέρα μηδενικής ημέρας.#2. Απομακρυσμένη εκτέλεση κώδικα (RCE)#3. Κακή απολύμανση δεδομένων.#4. Λογισμικό χωρίς αντιστοιχία.#5. Μη εξουσιοδοτημένη πρόσβαση.#6. Εσφαλμένη διαμόρφωση.#7. Κλοπή πιστοποίησης.#8. Ευάλωτα API.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η μεγαλύτερη ευπάθεια στην ασφάλεια στον κυβερνοχώρο

5 πιο συνηθισμένες ευπάθειες στον κυβερνοχώρο.Παλιό κακόβουλο λογισμικό.Έλλειψη συνειδητοποίησης στον κυβερνοχώρο.Απουσία μέτρων απολύμανσης δεδομένων ή κρυπτογράφησης.Κληρονομιά ή λογισμικό χωρίς αντιστοιχία.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι 3 πρωταρχικές ευπάθειες ή αδυναμίες σε δίκτυο ή συσκευή

Στο ευρύτερο επίπεδο, τα τρωτά σημεία του δικτύου εμπίπτουν σε τρεις κατηγορίες: βασισμένο σε υλικό, λογισμικό βάσει του λογισμικού και με βάση τον άνθρωπο.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η πιο εκμεταλλευόμενη ευπάθεια

Τα κορυφαία 10 πιο εκμεταλλευόμενα τρωτά σημεία ασφαλείας το 2022 (και πώς να τα διορθώσουν) Microsoft Office Bug (CVE-2017-11882) ProxynotShell (CVE-2022-41082, CVE-2022-41040) Zimbra Collaboration Suite Bugs (CVE-2022-27925, CVE-2022-41352) Atlassian Confluence RCE FLAW (CVE-2022-26134) Zyxel RCE Ulnerability (CVE-2022-30525)

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι 3 πιο συνηθισμένες επιθέσεις στον κυβερνοχώρο

Ποιοι είναι οι 10 πιο συνηθισμένοι τύποι επιθέσεων στον κυβερνοχώρο.Πλαστογραφία.Επιθέσεις που βασίζονται στην ταυτότητα.Επιθέσεις έγχυσης κώδικα.Επιθέσεις εφοδιαστικής αλυσίδας.Εμπιστευτικές απειλές.Σήραγγα DNS.Επιθέσεις με βάση το IoT.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η πρώτη αιτία για τις περισσότερες επιθέσεις στον κυβερνοχώρο

Εγκληματική πειρατεία – είναι αυτό που προκαλεί την πλειοψηφία των παραβιάσεων δεδομένων. Αυτές είναι προγραμματισμένες επιθέσεις από εγκληματίες στον κυβερνοχώρο που θέλουν πάντα να εκμεταλλευτούν συστήματα υπολογιστών ή δίκτυα. Ορισμένες κοινές τεχνικές περιλαμβάνουν ηλεκτρονικό ψαρέμα, επιθέσεις κωδικού πρόσβασης, ενέσεις SQL, λοίμωξη κακόβουλου λογισμικού και πλαστογράφηση DNS.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιοι είναι οι 4 κύριοι τύποι ευπάθειας στην ασφάλεια στον κυβερνοχώρο

Τηλεύσιμα στον κυβερνοχώρο: Τύποι, παραδείγματα και παρεκκλίσεις Moresystem.Εκτός ημερήσιας ή μη αντιστοιχημένου λογισμικού.Λείπει ή αδύναμα διαπιστευτήρια εξουσιοδότησης.Κακόβουλες απειλές.Λείπει ή κακή κρυπτογράφηση δεδομένων.Ευπάθειες μηδενικής ημέρας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η μεγαλύτερη απειλή της τεχνολογίας

Οι 5 πιο τρομακτικές απειλές στο τεχνολογικό κακόβουλο λογισμικό.Καραμέλα.Hacking κινητής τηλεφωνίας.Κοινωνικά μέσα ενημέρωσης snooping.Κυβερνοπόλεμος.Η διαδρομή.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιοι είναι οι 4 κύριοι τύποι ευπάθειας

Τους διαφορετικούς τύπους ευπάθειας

Σύμφωνα με τους διάφορους τύπους ζημιών, η ευπάθεια μπορεί να οριστεί ως φυσική ευπάθεια, οικονομική ευπάθεια, κοινωνική ευπάθεια και περιβαλλοντική ευπάθεια.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι τρεις κύριες απειλές για τα δίκτυα

Συγκεκριμένα, αυτές οι τρεις κοινές απειλές ασφάλειας δικτύου είναι ίσως οι πιο επικίνδυνες για τις επιχειρήσεις: κακόβουλο λογισμικό.προχωρημένες επίμονες απειλές.Κατανεμημένες επιθέσεις άρνησης εξυπηρέτησης.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Που είναι οι δύο πιο συνηθισμένοι τρόποι με τους οποίους εισάγονται τρωτά σημεία σε ένα σύστημα

Που είναι οι δύο (2) πιο συνηθισμένοι τρόποι με τους οποίους εισάγονται τρωτά σημεία σε ένα σύστημα πολλά τρωτά σημεία συμβαίνουν ως αποτέλεσμα της εσφαλμένης διαμόρφωσης από τον διαχειριστή του συστήματος. Πολλά συστήματα αποστέλλονται με γνωστές και άγνωστες τρύπες ασφαλείας, όπως ανασφαλείς προεπιλεγμένες ρυθμίσεις.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο είναι το πιο ευάλωτο μέρος της ασφάλειας στον κυβερνοχώρο

Αυτό το άρθρο θα συζητήσει τις οκτώ πιο ευαίσθητες βιομηχανίες σε cyberattacks και τι μπορούν να κάνουν οι επιχειρήσεις για να προστατευθούν.Φροντίδα υγείας.Χρηματοπιστωτικές υπηρεσίες.Λιανεμποριο.Εκπαίδευση.Ενέργεια και επιχειρήσεις κοινής ωφέλειας.Κυβέρνηση.Βιομηχανοποίηση.Μειώστε τις μεταφορές δεδομένων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι 4 κορυφαίες επιθέσεις στον κυβερνοχώρο

Ποιοι είναι οι 10 πιο συνηθισμένοι τύποι επιθέσεων στον κυβερνοχώρο.Πλαστογραφία.Επιθέσεις που βασίζονται στην ταυτότητα.Επιθέσεις έγχυσης κώδικα.Επιθέσεις εφοδιαστικής αλυσίδας.Εμπιστευτικές απειλές.Σήραγγα DNS.Επιθέσεις με βάση το IoT.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η μεγαλύτερη απειλή για επιθέσεις στον κυβερνοχώρο

Top 10 απειλές στον κυβερνοχώρο: Κοινωνική μηχανική.Έκθεση σε τρίτους.Λάθη διαμόρφωσης.Κακή υγιεινή στον κυβερνοχώρο.Κορνιδιώματα σύννεφων.Ταλώματα κινητής συσκευής.το διαδίκτυο των πραγμάτων.Ransomware.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η πιο κοινή ευπάθεια ασφαλείας

Τα πιο συνηθισμένα τρωτά σημεία ασφάλειας λογισμικού περιλαμβάνουν: κρυπτογράφηση δεδομένων που λείπουν.Έγχυση εντολών OS.Έγχυση SQL.Υπερχείλιση buffer.Λείπει έλεγχο ταυτότητας για κρίσιμη λειτουργία.Λείπει η εξουσιοδότηση.Απεριόριστη μεταφόρτωση επικίνδυνων τύπων αρχείων.Εξάρτηση από μη αξιόπιστες εισροές σε απόφαση ασφαλείας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η #1 απειλή για την ασφάλεια των πληροφοριών

1. Εμπιστευτικές απειλές. Μια απειλή εμπιστευτικών εμφανίζεται όταν τα άτομα που βρίσκονται κοντά σε έναν οργανισμό που έχει εξουσιοδοτήσει την πρόσβαση στο δίκτυό του σκόπιμα ή ακούσια κατάχρηση αυτής της πρόσβασης για να επηρεάσει αρνητικά τα κρίσιμα δεδομένα ή συστήματα του οργανισμού.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η μεγαλύτερη απειλή για ένα δίκτυο

1) επιθέσεις ηλεκτρονικού ψαρέματος

Το phishing αντιπροσωπεύει το 90% όλων των παραβιάσεων που αντιμετωπίζουν οι οργανώσεις, έχουν αυξηθεί κατά 65% κατά το τελευταίο έτος και αντιπροσωπεύουν πάνω από 12 δισεκατομμύρια δολάρια σε επιχειρηματικές απώλειες.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] ΤΙ ΕΙΝΑΙ 3 Παράδειγμα ευπάθειας

Οποιαδήποτε ευαισθησία στην υγρασία, τη σκόνη, τη ρύπανση, τη φυσική καταστροφή, την κακή κρυπτογράφηση ή την ευπάθεια υλικολογισμικού.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι ευπάθειες στα συστήματα υπολογιστών

Τα πιο συνηθισμένα τρωτά σημεία ασφάλειας υπολογιστών περιλαμβάνουν: σφάλματα.Αδύναμοι κωδικοί πρόσβασης.Λογισμικό που έχει ήδη μολυνθεί με ιό.Λείπει κρυπτογράφηση δεδομένων.Έγχυση εντολών OS.Έγχυση SQL.Υπερχείλιση buffer.Λείπει η εξουσιοδότηση.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είναι τα κοινά τρωτά σημεία του συστήματος ηλεκτρονικών υπολογιστών

Τα πιο συνηθισμένα τρωτά σημεία ασφάλειας υπολογιστών περιλαμβάνουν:

Σφάλματα. Αδύναμοι κωδικοί πρόσβασης. Λογισμικό που έχει ήδη μολυνθεί με ιό. Λείπει κρυπτογράφηση δεδομένων. Έγχυση εντολών OS.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο είναι το πρόβλημα νούμερο ένα στην ασφάλεια στον κυβερνοχώρο

Επιθέσεις ransomware

Το Ransomware είναι μια από τις μεγαλύτερες προκλήσεις στον κυβερνοχώρο που μας απασχολεί στον ψηφιακό κόσμο. Κατά το έτος 2021-2022, υπήρξε ένας απαράμιλλος αριθμός επιθέσεων ransomware, και αυτή η τάση εξακολουθεί να συνεχίζεται το 2023.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιοι είναι οι 3 διαφορετικοί τύποι επιθέσεων στον κυβερνοχώρο

Τύποι Cyber Attacksmalware Attack. Αυτός είναι ένας από τους πιο συνηθισμένους τύπους cyberattacks.Βίαιτο ψάρεμα. Οι επιθέσεις ηλεκτρονικού ψαρέματος είναι ένας από τους πιο σημαντικούς τύπους cyberattacks.Επίθεση με κωδικό πρόσβασης.Άνθρωπος-σε-μεσαία επίθεση.Επίθεση έγχυσης SQL.Επίθεση άρνησης εξυπηρέτησης.Απειλή.Κρυπτογράφηση.

[/wpremark]