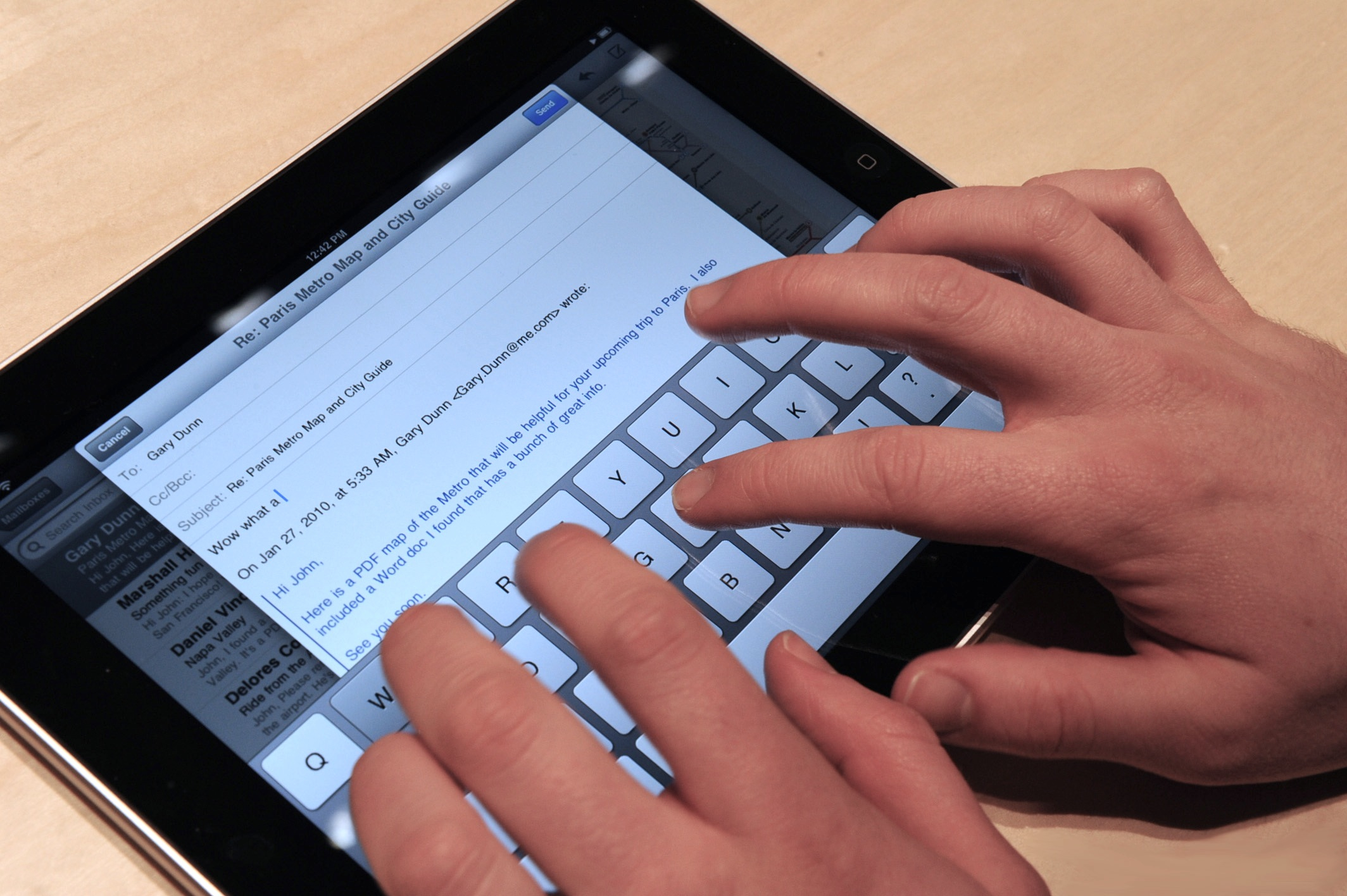

لا يتم تسجيل ضغطات المفاتيح جسديًا على الجهاز. بالإضافة إلى ذلك ، يمكن الوصول إلى لوحات المفاتيح الافتراضية على أجهزة الشاشة التي تعمل باللمس ، مما يجعلها أكثر ملاءمة للمستخدمين الذين يفضلون إدخال الشاشة التي تعمل باللمس.

32 “ارتفاع =” 32 “] يمكن استخدام لوحات مفاتيح افتراضية على الهواتف الذكية نعم ، يمكن استخدام لوحات المفاتيح الافتراضية على الهواتف الذكية. في الواقع ، تحتوي معظم الهواتف الذكية بالفعل على لوحة مفاتيح افتراضية مدمجة يمكن للمستخدمين الوصول إليها على الشاشة. هذا يلغي الحاجة إلى مرفق لوحة المفاتيح المادية ويسمح بسهولة الكتابة على شاشات أصغر.

كيف يمكن استخدام لوحات المفاتيح الافتراضية لمنع لوحات المفاتيح الافتراضية المفاتيح التي تقوم بإنشاء تخطيطات مفاتيح عشوائية في كل مرة ، مما يجعل من الصعب على برنامج KeyLogger تسجيل المفاتيح التي يضغط عليها المستخدم. هذا يضيف طبقة إضافية من الأمان ويقلل من خطر سرقة كلمة المرور.

هي لوحات مفاتيح افتراضية متوافقة مع جميع لوحات المفاتيح الافتراضية المتوافقة بشكل عام مع معظم الأجهزة بما في ذلك أجهزة الكمبيوتر وأجهزة الكمبيوتر المحمولة والهواتف الذكية والأجهزة اللوحية. يمكن الوصول إليها من خلال نظام تشغيل الجهاز أو من خلال تطبيقات لوحة المفاتيح الافتراضية المحددة.

يمكن استخدام لوحات المفاتيح الافتراضية على أجهزة الكمبيوتر العامة نعم ، يمكن استخدام لوحات المفاتيح الافتراضية على أجهزة الكمبيوتر العامة كإجراء أمان. باستخدام لوحة مفاتيح افتراضية ، يمكن للمستخدمين حماية كلمات المرور والمعلومات الشخصية الخاصة بهم من تسجيلها بواسطة Keyloggers التي قد تكون موجودة على أجهزة الكمبيوتر العامة.

هل هناك أي عيوب لاستخدام لوحات المفاتيح الافتراضية بينما توفر لوحات المفاتيح الافتراضية زيادة في الأمان ، وقد يكون لديهم بعض القيود. يمكن أن تكون الكتابة على لوحة مفاتيح افتراضية أبطأ وأقل راحة مقارنة بلوحة المفاتيح المادية. بالإضافة إلى ذلك ، قد يختلف تخطيط المفاتيح ووضعها عن لوحة مفاتيح تقليدية ، والتي قد تستغرق بعض الوقت للتعود عليها.

يمكن تخصيص لوحات المفاتيح الافتراضية نعم ، يمكن تخصيص لوحات المفاتيح الافتراضية لتناسب تفضيلات المستخدم. يمكن للمستخدمين عادة تغيير التصميم والحجم ومظهر لوحة المفاتيح الافتراضية لجعله أكثر راحة وتخصيصًا.

هل من الضروري استخدام لوحة مفاتيح افتراضية لجميع الأنشطة عبر الإنترنت أثناء استخدام لوحة مفاتيح افتراضية يمكن أن توفر أمانًا إضافيًا ، وقد لا يكون ذلك ضروريًا لجميع الأنشطة عبر الإنترنت. لوحات المفاتيح الافتراضية مفيدة بشكل خاص عند إدخال معلومات حساسة مثل كلمات المرور والتفاصيل المالية. ومع ذلك ، بالنسبة للمهام العامة وغير الحساسة ، قد يكون استخدام لوحة المفاتيح المادية أكثر ملاءمة.

يمكن استخدام لوحات المفاتيح الظاهرية مع برنامج التعرف على الصوت نعم ، يمكن استخدام لوحات المفاتيح الافتراضية بالاقتران مع برنامج التعرف على الصوت. يمكن للمستخدمين إدخال النص إما عن طريق الكتابة على لوحة المفاتيح الافتراضية أو عن طريق إملاء النص باستخدام الأوامر الصوتية. يوفر هذا للمستخدمين المزيد من المرونة والخيارات لإدخال النص.

هل هناك أي مخاطر أمان مرتبطة بلوحات المفاتيح الافتراضية الافتراضية تعتبر عمومًا خيارًا أكثر أمانًا مقارنةً بلوحات المفاتيح المادية. ومع ذلك ، مثل أي برنامج ، هناك دائمًا خطر محتمل لضغوط الضعف. من المهم الحفاظ على برامج لوحة المفاتيح الافتراضية محدثة والتأكد من الحصول عليها من مصدر موثوق بتقليل مخاطر انتهاكات الأمان.

تستخدم لوحة المفاتيح على الشاشة لنظام التشغيل تخطيط مفتاح QWERTY ثابت ، في حين أن لوحة المفاتيح الافتراضية عبر الإنترنت تعرض عشوائيًا تخطيط المفتاح في كل مرة يتم استخدام. هل كانت هذه الإجابة مفيدة

32 “الارتفاع =” 32 “] هل لوحة المفاتيح الافتراضية تحمي من سرقة كلمة المرور

تم تصميم لوحة المفاتيح الافتراضية لحماية كلمة المرور الخاصة بك من “برامج التجسس” الخبيثة و “برامج طروادة”. سيؤدي استخدام لوحة المفاتيح الافتراضية إلى تقليل خطر سرقة كلمة المرور.

32 “الارتفاع =” 32 “] ما هي ميزة لوحة المفاتيح الافتراضية

تتيح لوحات المفاتيح الافتراضية استخدام الكمبيوتر من قبل الأشخاص الذين يعانون من إعاقات في التنقل كبيرة. تتضمن بعض لوحات المفاتيح الافتراضية تنبؤات الكلمات لزيادة سرعة الدخول.

32 “الارتفاع =” 32 “] ما هي عيوب لوحة المفاتيح الافتراضية

بيئة العمل. اعتمادًا على حجم لوحة المفاتيح والجهاز الظاهري ، قد تحتاج إلى النظر مباشرة إلى الجهاز ، مما يؤدي إلى تعب الرقبة وجع. سيكون وضع المعصمين والأصابع مختلفًا أيضًا مقارنةً بلوحة مفاتيح قياسية ، وربما يخلق عدم الراحة مع الاستخدام المطول مع مرور الوقت.

32 “الارتفاع =” 32 “] لماذا تستخدم لوحة المفاتيح الافتراضية لكلمة المرور

تتيح لك لوحة المفاتيح الافتراضية (على الشاشة) إدخال ضغطات المفاتيح مباشرة في حقول كلمة المرور أو عند إنشاء/تعديل إدخالات دون استخدام لوحة المفاتيح الفعلية. لا تحاكي لوحة المفاتيح الافتراضية أحداث لوحة المفاتيح ، لذلك لا يمكن لأي من أجهزة كيفرات أو برامج اعتراض ضربات المفاتيح التي تم إدخالها.

32 “الارتفاع =” 32 “] كيف تحمي لوحة المفاتيح الافتراضية من مفاتيح Keyloggers

سيقوم برنامج تشفير ضغط المفاتيح بتشفير ضغط المفاتيح الخاص بك على مستوى kernel لضمان فقط التطبيق الذي تكتبه فقط قراءة البيانات. هذا يمنع أي keylogger من رؤية ضغطات المفاتيح. عادةً ما تحتوي هذه التطبيقات على قائمة محددة مسبقًا من التطبيقات التي يمكنها تشفيرها ، لذا تأكد من أن البرنامج يدعم التطبيقات التي تستخدمها.

32 “الارتفاع =” 32 “] هل لوحات المفاتيح اللاسلكية مخاطر أمنية

تمامًا مثل السيارات وبطاقات الائتمان والثلاجات ، تعد لوحات المفاتيح اللاسلكية آمنة تمامًا للاستخدام.

32 “الارتفاع =” 32 “] لماذا يفضل المستخدم استخدام لوحة مفاتيح افتراضية بدلاً من لوحة مفاتيح فعلية

يتم دمج لوحات المفاتيح الافتراضية في الأجهزة ، وعلى هذا النحو ، ليست هناك حاجة لحمل لوحة مفاتيح أخرى. يمكن أن يساعد استخدام لوحة المفاتيح الافتراضية أيضًا الطلاب على حماية أجهزة الكمبيوتر الخاصة بهم من البرامج الضارة ، بالإضافة إلى تزويد الطلاب بطريقة آمنة وفعالة لإدخال المعلومات.

32 “الارتفاع =” 32 “] ما هي عيوب الأجهزة الافتراضية

عيوب قضية الآلات الافتراضية. قد يكون ترحيل الأنظمة الحالية إلى بيئات VM أمرًا صعبًا بسبب مشكلات التوافق بين إصدارات البرامج المستخدمة عبر منصات مختلفة.الأداء النفقات العامة.قيود الأجهزة.تعقيد.أخطار أمنية.تكلفة الترخيص.نقطة فشل واحدة.

32 “الارتفاع =” 32 “] ما هي لوحة مفاتيح افتراضية تستخدم للحماية

تحمي لوحة المفاتيح الافتراضية البيانات من اعتراض فقط عندما تعمل مع المتصفحات التالية: Microsoft Internet Explorer و Google Chrome و Mozilla Firefox.

32 “الارتفاع =” 32 “] هل لوحة المفاتيح الافتراضية تحمي من برامج طروادة

الإجابة الصحيحة هي الخيار 4. لوحات المفاتيح الافتراضية تحمي الكمبيوتر من سرقة كلمة المرور وبرامج طروادة وبرامج التجسس.

32 “الارتفاع =” 32 “] هل يعمل Keylogger على لوحة المفاتيح الافتراضية

مصطلح keylogger هو مزيج من “المفتاح” و “السجل”. إنه نوع من برامج المراقبة أو أجهزة مراقبة مصممة لتسجيل ضربات المفاتيح أو إدخال لوحة المفاتيح التي يقوم بها مستخدم. يسجل KeyLogger إدخال مفاتيح المستخدم ويرسلها إلى جهة خارجية أو مجرمين عبر الإنترنت.

32 “الارتفاع =” 32 “] ما هو عيب لوحة المفاتيح اللاسلكية

تحتوي لوحات المفاتيح اللاسلكية عادة على أجهزة إرسال راديو صغيرة. مثل أي جهاز إرسال راديو ، يحتاجون إلى الطاقة للعمل. عادة ما تأتي الطاقة من البطاريات. إذا ماتت البطاريات ، فلن تتمكن من استخدام لوحة المفاتيح. مع وضع ذلك في الاعتبار ، احتفظ بطاريات إضافية في متناول اليد أو حافظ على لوحة مفاتيح تقليدية كنسخة احتياطية.

32 “الارتفاع =” 32 “] يمكن اعتراض لوحات المفاتيح اللاسلكية

بقدر ما يتعلق الأمر بلوحات المفاتيح اللاسلكية ، يمكن للجهاز المخترق أن يكشف عن معلومات حساسة مثل كلمات المرور وبيانات بطاقة الائتمان. فيما يلي أهم نقاط الضعف في لوحة المفاتيح اللاسلكية: تشفير ضعيف أو معدوم. إذا كان هذا هو الحال ، فإن الإشارة تنتقل عبر الهواء دون حماية ويمكن اعتراضها بسهولة.

32 “الارتفاع =” 32 “] ماذا تحمي لوحة المفاتيح الافتراضية الكمبيوتر من

لوحات المفاتيح الافتراضية تحمي الكمبيوتر من سرقة كلمة المرور وبرامج طروادة وبرامج التجسس.

32 “الارتفاع =” 32 “] هل هو أكثر أمانًا لاستخدام جهاز افتراضي

هل الأجهزة الافتراضية آمنة لأن الجهاز الظاهري معزول عن جهاز الكمبيوتر المضيف الخاص بك ، فقد تعتقد أنه أكثر أمانًا. لكن ضع في اعتبارك أن امتلاك VM يشبه وجود جهاز كمبيوتر ثانٍ. لا يزال عرضة للهجمات نفسها سيكون الكمبيوتر المضيف الخاص بك.

32 “الارتفاع =” 32 “] هل الأجهزة الافتراضية تبقيك آمنة

هل من الممكن بالتأكيد أن يتعرض جهاز VM الخاص بك في مأمن من المتسللين. تمامًا مثل جميع الأجهزة التي تسير على نظام Wi-Fi عام ، يمكن للمتسللين التسلل إلى نظام التشغيل إذا لم يتخذوا تدابير أمان مناسبة.

32 “الارتفاع =” 32 “] ما هي أفضل طريقة لحماية لوحة المفاتيح الخاصة بك

استثمر في غطاء لوحة المفاتيح.

لذلك يمكن للغطاء البسيط أن يحدث فرقًا كبيرًا في الوظيفة الطويلة الأجل لجهازك. أيضًا ، في حين أن معظم أغلفة لوحة المفاتيح غير مصممة للحماية من الانسكابات المهمة ، إلا أنها يمكن أن تساعد في منع البقع الصغيرة من الدخول بين المفاتيح.

32 “الارتفاع =” 32 “] هل استخدام جهاز افتراضي يحميك من الفيروسات

إنهم يساعدون في محاربة فيروسات الكمبيوتر ومنح محاولات القرصنة. تتيح الأجهزة الافتراضية للمهنيين أن يقوموا بإنشاء بيئات رمل آمنة حتى يتمكنوا من فتح الملفات الخطرة وفحصها بأمان دون التأثير على أجهزتهم أو بقية الشبكة.

32 “الارتفاع =” 32 “] كيف أتخلص من فيروس طروادة بدون مكافحة الفيروسات

W لإزالة الفيروس من الكمبيوتر المحمول بدون مكافحة الفيروسات

فتح لوحة التحكم > انقر فوق جدار الحماية من Windows Defender > قم بتشغيل جدار الحماية من Windows Defender. الخطوة 2: استخدم ‘فيروس & ميزة حماية التهديد لإزالة الفيروس. إنها ميزة Windows الموجودة داخلها ستمكنك بسهولة من إزالة الفيروسات.

32 “الارتفاع =” 32 “] هل يمكن اكتشاف مفتاحي

تتبع Keyloggers ضربات المفاتيح الخاصة بك أثناء الكتابة. والخبر السار هو أنه يمكن اكتشاف Keyloggers باستخدام واحدة من أفضل خيارات برامج مكافحة الفيروسات المجانية. وظائف برنامج مكافحة الفيروسات الموثوقة ككاشف مفتاح عندما يقوم بمسح جهازك للعثور على مفاتيح وأنواع أخرى من البرامج الضارة.

32 “الارتفاع =” 32 “] هل يمكن أن تكون لوحة المفاتيح اللاسلكية مخاطر أمان

على عكس لوحة مفاتيح سلكية أو ماوس ، تسافر الإشارات اللاسلكية عبر الهواء ويمكن التقاطها بواسطة الأجهزة المحيطة. بدون أمان مناسب ، يمكن للمتسللين اختطاف لوحة المفاتيح اللاسلكية أو اعتراضك وفك تشفير الإشارة ، وسرقة بياناتك في العملية.

32 “الارتفاع =” 32 “] أي لوحة مفاتيح أفضل لاسلكية أو سلكية

أفضل إجابة: لوحات المفاتيح السلكية أفضل إذا كنت لا ترغب في التعامل مع تأخر الإدخال أو خطر التداخل أو عمر البطارية. وفي الوقت نفسه ، فإن لوحات المفاتيح اللاسلكية هي الخيار المثالي إذا كنت ترغب في التخلص من الأسلاك أو ترغب في استخدام لوحة المفاتيح الخاصة بك من المدى الطويل.

32 “الارتفاع =” 32 “] ما هو العيب الرئيسي للوحة المفاتيح اللاسلكية

تحتوي لوحات المفاتيح اللاسلكية عادة على أجهزة إرسال راديو صغيرة. مثل أي جهاز إرسال راديو ، يحتاجون إلى الطاقة للعمل. عادة ما تأتي الطاقة من البطاريات. إذا ماتت البطاريات ، فلن تتمكن من استخدام لوحة المفاتيح. مع وضع ذلك في الاعتبار ، احتفظ بطاريات إضافية في متناول اليد أو حافظ على لوحة مفاتيح تقليدية كنسخة احتياطية.

32 “الارتفاع =” 32 “] هل تحمي الأجهزة الافتراضية جهاز الكمبيوتر الخاص بك

إنهم يساعدون في محاربة فيروسات الكمبيوتر ومنح محاولات القرصنة. تتيح الأجهزة الافتراضية للمهنيين أن يقوموا بإنشاء بيئات رمل آمنة حتى يتمكنوا من فتح الملفات الخطرة وفحصها بأمان دون التأثير على أجهزتهم أو بقية الشبكة.