قوي

1. ملخص المقال: يناقش المقال المبادئ الرئيسية للسرية ويقدم معلومات حول كيفية الحفاظ على السرية وضمانها في سياقات مختلفة. ويؤكد على أهمية الكشف عن المعلومات المحددة فقط عند الضرورة وفي الحد الأدنى المطلوب. يسلط المقال أيضًا الضوء على قيمة السرية في تعزيز الحكم الذاتي والخصوصية وحفظ الوعد والفائدة.

2. النقاط الرئيسية:

– السرية مفيدة وتستمد قيمتها من القيم الأخرى التي تقدمها ، مثل الحكم الذاتي والخصوصية وحفظ الوعد والفائدة.

– خمس طرق للحفاظ على السرية هي استخدام منصات آمنة لمشاركة الملفات والمراسلة ، وتخزين المستندات المادية في بيئات الوصول الخاضعة للرقابة ، والامتثال للوائح الصناعية ، واستضافة التدريب الأمني الروتيني للموظفين ، والبقاء في حالة تأهب لتهديدات أمنية جديدة.

– تتضمن الخطوات الخمس لضمان السرية الحصول على الموافقة قبل مشاركة المعلومات ، والنظر في تدابير الحماية عند مشاركة المعلومات ، وإدراك المعلومات السرية التي لديك ، والحفاظ على سجلات المعلومات السرية المشتركة ، والبقاء محدثًا على القوانين والقواعد المتعلقة بالسرية.

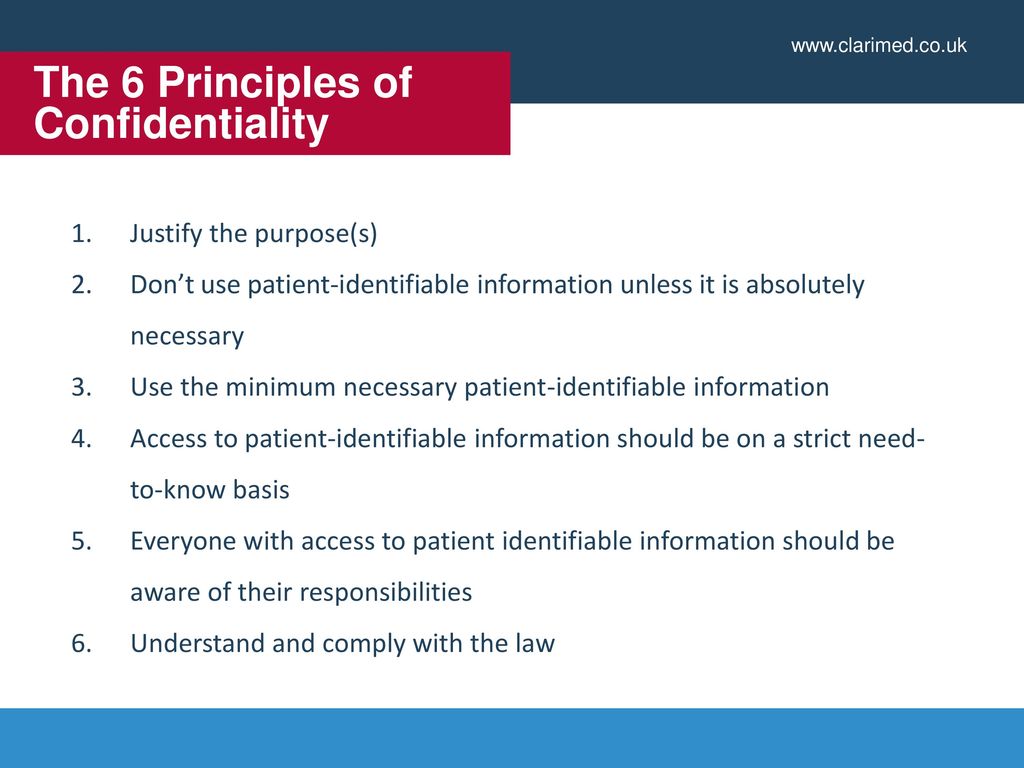

– تتضمن مبادئ السرية الثمانية في Caldicott تبرير الغرض من استخدام المعلومات السرية ، واستخدام بيانات سرية شخصية فقط عند الضرورة ، وذلك باستخدام الحد الأدنى من بيانات السرية الشخصية ، وتقييد الوصول إلى بيانات سرية شخصية على أساس الحاجة إلى المعرفة.

– ينص المبدأ 5 من مدونة أخلاقيات CDI على أنه يجب على الأعضاء احترام خصوصية الأفراد والكشف عن المعلومات السرية فقط بموافقة مستنيرة ، باستثناء الحالات التي يوجد فيها دليل واضح على مخاطر خطيرة على العميل أو رفاهية الآخرين.

– ثلاث طرق لضمان سرية البيانات تقيد الوصول إلى البيانات ، وتشفير البيانات ، وتنفيذ سياسات السرية والاحتفاظ بالبيانات ، وتطوير وتنفيذ برنامج الأمن السيبراني ، وأخذ تدابير الأمن المادية ، واستخدام اتفاقيات عدم الكشف.

3. أسئلة:

1. ما هي المبادئ الرئيسية للسرية?

2. ما هي المبادئ الأربعة للسرية?

3. ما هي خمس طرق للحفاظ على السرية?

4. ما هي الخطوات الخمس لضمان السرية?

5. ما هي المبادئ الثمانية للسرية وفقًا لكالديكوت?

6. ما الذي ينص عليه المبدأ 5 من مدونة أخلاقيات CDI حول السرية?

7. ما هي ثلاث طرق يمكن استخدامها لضمان سرية البيانات?

8. كيف يمكن تقييد الوصول إلى البيانات لضمان السرية?

9. كيف يمكن تشفير البيانات للحفاظ على السرية?

10. ما هي السياسات التي يمكن تنفيذها لضمان السرية والاحتفاظ بالبيانات?

11. ما ينبغي تضمينه في برنامج الأمن السيبراني لحماية السرية?

12. ما هي التدابير الأمنية المادية التي يمكن اتخاذها لضمان السرية?

13. ما الدور الذي تلعبه اتفاقيات عدم الكشف في الحفاظ على السرية?

14. كيف يمكن الحصول على موافقة مستنيرة قبل الكشف عن المعلومات السرية?

15. في الحالات التي يمكن الكشف عن المعلومات السرية دون موافقة?

4. الإجابات:

1. تتضمن المبادئ الرئيسية للسرية فقط الكشف عن المعلومات المحددة عند الضرورة وفي الحد الأدنى المطلوب للمبلغ ، وإبلاغ مستخدمي الخدمة عند الكشف عن معلوماتهم.

2. المبادئ الأربعة للسرية هي الحكم الذاتي والخصوصية وحفظ الوعد والفائدة.

3. خمس طرق للحفاظ على السرية هي استخدام منصات آمنة لمشاركة الملفات والمراسلة ، وتخزين المستندات المادية في بيئات الوصول الخاضعة للرقابة ، والامتثال للوائح الصناعية ، واستضافة التدريب الأمني الروتيني للموظفين ، والبقاء في حالة تأهب لتهديدات أمنية جديدة.

4. تتمثل الخطوات الخمس لضمان السرية في الحصول على موافقة قبل مشاركة المعلومات ، والنظر في تدابير الحماية عند مشاركة المعلومات ، والإدراك للمعلومات السرية التي لديك ، والحفاظ على سجلات المعلومات السرية المشتركة ، والبقاء محدثًا على القوانين والقواعد المتعلقة بالسرية.

5. تبرر مبادئ السرية الثمانية في Caldicott الغرض من استخدام المعلومات السرية ، واستخدام بيانات سرية شخصية فقط عند الضرورة ، وذلك باستخدام الحد الأدنى من بيانات السرية الشخصية ، وتقييد الوصول إلى بيانات سرية شخصية على أساس الحاجة إلى المعرفة.

6. ينص المبدأ 5 من مدونة أخلاقيات CDI على أنه يجب على الأعضاء احترام خصوصية الأفراد والكشف عن المعلومات السرية فقط بموافقة مستنيرة ، باستثناء الحالات التي يوجد فيها دليل واضح على مخاطر خطيرة على العميل أو رفاهية الآخرين.

7. ثلاث طرق لضمان سرية البيانات تقيد الوصول إلى البيانات ، وتشفير البيانات ، وتنفيذ سياسات السرية والاحتفاظ بالبيانات.

8. يمكن تقييد الوصول إلى البيانات باستخدام التحكم القائم على الوصول ، وطرق المصادقة القوية ، والحد من الأذونات بناءً على مبدأ الامتياز الأقل.

9. يمكن تشفير البيانات باستخدام خوارزميات التشفير والبروتوكولات مثل AES (معيار التشفير المتقدم) و SSL/TLS (أمان طبقة المآخذ/طبقة النقل الآمنة).

10. يمكن أن تحدد سياسات مثل سياسات السرية وسياسات الاحتفاظ بالبيانات الإرشادات والإجراءات للتعامل مع المعلومات السرية وتخزينها.

11. يجب أن يتضمن برنامج الأمن السيبراني مقاييس مثل تقييمات الضعف العادية ومراقبة الشبكة وخطط الاستجابة للحوادث وتدريب الموظفين على أفضل الممارسات للأمن السيبراني.

12. تدابير الأمان المادي لضمان السرية قد تشمل تثبيت كاميرات الأمان وتنفيذ أنظمة التحكم في الوصول وتأمين غرف الخادم أو مراكز البيانات.

13. اتفاقيات عدم الكشف هي عقود قانونية تحظر على المستلم الكشف عن المعلومات السرية إلى أطراف ثالثة.

14. يمكن الحصول على موافقة مستنيرة من خلال شرح للأفراد الغرض من مشاركة معلوماتهم والكيانات المعنية والمخاطر والفوائد المحتملة.

15. يمكن الكشف عن المعلومات السرية دون موافقة إذا كان هناك دليل واضح على وجود خطر خطير على العميل أو رفاهية الآخرين ، أو عند الاقتضاء بموجب القانون أو أمر المحكمة.

32 “الارتفاع =” 32 “] ما هي المبادئ الرئيسية للسرية

الكشف فقط عن المعلومات التي يمكن تحديدها إذا كانت ضرورية ، وعندما يكون ذلك ، الكشف عن الحد الأدنى المبلغ الضروري فقط ؛ أخبر مستخدمي الخدمة عندما تكشف عن معلوماتهم (إذا كان هذا عمليًا وممكنًا) ؛

32 “الارتفاع =” 32 “] ما هي المبادئ الأربعة للسرية

قيمة السرية ليست جوهرية ولكنها مفيدة إلى حد ما. وهذا يعني أن قيمة السرية مشتقة من القيم الأخرى التي تقدمها. يمكننا تمييز أربع القيم: الحكم الذاتي ، والخصوصية ، وحفظ الوعد والفائدة (أو الرفاه).

32 “الارتفاع =” 32 “] ما هي خمس طرق 5 للحفاظ على السرية

كيفية حماية سرية العميل منصة آمنة لمشاركة الملفات والرسائل.قم بتخزين المستندات المادية في بيئة مع إمكانية الوصول إليها.يتوافق اللوائح الصناعية (SOC-2 ، HIPAA ، Pipeda) للتدريب الأمني الروتيني للموظفين.ابق في حالة تأهب للتهديدات الأمنية الجديدة.

مخبأة

32 “الارتفاع =” 32 “] ما هي الخطوات الخمس لسرية الدليل

dos من السرية للموافقة على مشاركة المعلومات.فكر في الحماية عند مشاركة المعلومات.كن على دراية بالمعلومات التي لديك وما إذا كانت سرية.الحفاظ على السجلات كلما قمت بمشاركة المعلومات السرية.كن محدثًا على القوانين والقواعد المحيطة بالسرية.

32 “الارتفاع =” 32 “] ما هي 8 مبادئ السرية

مبادئ Caldicott الثمانية مدرجة أدناه على النحو التالي:

تبرير الغرض من استخدام المعلومات السرية. لا تستخدم بيانات سرية شخصية ما لم تكن ضرورية للغاية. استخدم الحد الأدنى لبيانات السرية الشخصية الضرورية. يجب أن يكون الوصول إلى البيانات السرية الشخصية على أساس حاجة إلى معرفة صارمة.

32 “الارتفاع =” 32 “] ما هو المبدأ 5 السرية

ينص المبدأ 5 من قانون الأخلاقيات CDI (السرية) على ما يلي: يجب على الأعضاء احترام خصوصية الأفراد ، والكشف عن المعلومات السرية فقط بموافقة مستنيرة ، إلا إذا كان هناك دليل واضح على خطر خطيرة على العميل أو رفاهية الآخرين.

32 “الارتفاع =” 32 “] ما هي ثلاث طرق يمكن استخدامها لضمان سرية

فيما يلي بعض الطرق السبعة الفعالة لضمان سرية البيانات في مؤسستك.تقييد الوصول إلى البيانات.تشفير بياناتك.تنفيذ سياسة السرية.تنفيذ سياسة الاحتفاظ بالبيانات.تطوير وتنفيذ برنامج الأمن السيبراني.اتخاذ تدابير الأمن المادي.اتفاقيات غير معلنة.

32 “الارتفاع =” 32 “] ما هي الاستثناءات الثلاثة للسرية

معظم الاستثناءات الإلزامية للسرية معروفة ومفهومة جيدًا. وهي تشمل الإبلاغ عن إساءة معاملة الأطفال والمسنين والبالغين ، وما يسمى "واجب الحماية." ومع ذلك ، هناك استثناءات أخرى أقل شهرة تتطلبها القانون أيضًا. سيتم تقديم كل منها بدوره.

32 “الارتفاع =” 32 “] ما هو المبدأ 5 السرية

ينص المبدأ 5 من قانون الأخلاقيات CDI (السرية) على ما يلي: يجب على الأعضاء احترام خصوصية الأفراد ، والكشف عن المعلومات السرية فقط بموافقة مستنيرة ، إلا إذا كان هناك دليل واضح على خطر خطيرة على العميل أو رفاهية الآخرين.

32 “الارتفاع =” 32 “] ما هو مبدأ السرية وحدودها

مبادئ السرية هي أنه يجب مشاركة المعلومات فقط مع أولئك الذين يحتاجون إلى معرفته وأنه يجب أن يظل آمنًا. حدود السرية هي أنه يجب مشاركة المعلومات فقط إذا كانت ذات صلة وإذا لم تسبب ضررًا.

32 “الارتفاع =” 32 “] ما هي أفضل طريقة للحفاظ على سرية المعلومات

تمزيق جميع المستندات الورقية بغض النظر عن حساسيتها وحبس جميع المستندات الحساسة عندما لا تكون قيد الاستخدام. شارك المعلومات السرية فقط مع أولئك الذين يحتاجون إلى معرفتهم. احصل على اتفاقية مكتوبة أو موقعة وسرية غير الكشف قبل الكشف عن المعلومات السرية إلى أطراف ثالثة.

32 “الارتفاع =” 32 “] ما هي الأسباب الثلاثة لكسر السرية

المواقف التي ستحتاج فيها السرية إلى كسر:

هناك إفصاح أو دليل على إساءة أو إهمال جسدي أو جنسي أو خطير. الانتحار مهدد أو محاولة. هناك إفصاح أو دليل على إيذاء ذاتي خطير (بما في ذلك سوء استخدام المخدرات أو الكحول الذي قد يهدد الحياة).

32 “الارتفاع =” 32 “] ما هما انتهاكان للسرية

إليك بعض الانتهاك لأمثلة السرية التي يمكن أن تجد نفسك تواجهها: توفير معلومات حساسة على جهاز كمبيوتر غير آمن يترك البيانات في متناول الآخرين. مشاركة البيانات الشخصية للموظفين ، مثل تفاصيل كشوف المرتبات ، وتفاصيل المصرفية ، وعناوين المنزل والسجلات الطبية.

32 “الارتفاع =” 32 “] ما هي الأسباب الأربعة لكسر السرية

المواقف التالية عادة ما تلزم المعالجين من الناحية القانونية لكسر السرية والبحث عن المساعدة الخارجية: التخطيط التفصيلي لمحاولات الانتحار في المستقبل.علامات ملموسة أخرى من نية الانتحار.العنف المخطط تجاه الآخرين.مخطط لإساءة معاملة الأطفال في المستقبل.إساءة معاملة الأطفال الملتوية سابقًا.تجربة إساءة معاملة الأطفال.

32 “الارتفاع =” 32 “] ما هو انتهاك مبدأ السرية

خرق السرية ، أو انتهاك السرية ، هو الكشف غير المصرح به للمعلومات السرية. قد يحدث ذلك كتابيًا ، عن طريق الفم ، أو أثناء اجتماع غير رسمي بين الطرفين.

32 “الارتفاع =” 32 “] ما هي ثلاثة أمثلة للمعلومات التي يجب أن تبقى سرية

البيانات الشخصية: رقم الضمان الاجتماعي ، تاريخ الميلاد ، الحالة الزواجية ، والعنوان البريدي. بيانات طلب الوظيفة: استئناف ، وفحص الخلفية ، وملاحظات المقابلة. معلومات التوظيف: عقد التوظيف ومعدل الأجور والمكافآت والمزايا.

32 “الارتفاع =” 32 “] ما هي الاستثناء 2 لقاعدة السرية

1. أنت خطر على نفسك وتهدد بإيذاء نفسك (ه.ز., انتحاري). 2. أنت تهدد بإلحاق الأذى بشخص معين (هـ.ز., الاعتداء ، قتل).

32 “الارتفاع =” 32 “] ما هو انتهاك انتهاك السرية

خرق السرية ، أو انتهاك السرية ، هو الكشف غير المصرح به للمعلومات السرية. قد يحدث ذلك كتابيًا ، عن طريق الفم ، أو أثناء اجتماع غير رسمي بين الطرفين.

32 “الارتفاع =” 32 “] ما هي المعلومات غير السرية

إن المعلومات غير السرية تعني فقط هذه المعلومات التي ، وبدرجة: (1) كانت معروفة علنًا ، أو كان معروفًا من قبل الطرف المتلقي دون التزام بالسرية أو عدم الكشف ، في الوقت الذي تم فيه توفير هذه الممتلكات ، أو الكشف عنها ، أو تم توفيره أو الوصول إليه من قبل الطرف الذي يكشف عن ، أو …

32 “الارتفاع =” 32 “] ما يعتبر معلومات سرية قانونية

ما يعتبر عادة المعلومات السرية المعلومات السرية هو أي معلومات أو وثائق تعتبر خاصة (غير عامة) لفرد أو عمل. قد يكون هذا أي معلومات يتم الكشف عنها من قبل أي طرف إلى الطرف الآخر ، سواء بشكل مباشر أو غير مباشر ، في الكتابة أو شفهيًا.

32 “الارتفاع =” 32 “] ما هي حدود السرية الثلاثة

الحدود المحتملة للسرية المفروضة طوعًا (.ه., غير مطلوب من الناحية القانونية) الحدود التي يمكن فرضها بموجب القانون (أنا.ه., الإفصاحات “غير الطوعية” المحتملة) قيود محتملة على السرية التي تم إنشاؤها عن طريق استخدام التكنولوجيا في الإعداد.

32 “الارتفاع =” 32 “] ما هو مثال على خرق السرية

مثال كلاسيكي على خرق السرية هو إرسال عميل عن طريق الخطأ إلى رسالة بريد إلكتروني كانت مخصصة للعميل ب. في هذه الحالة ، قمت بمشاركة المعلومات الحساسة للعميل B مع طرف ثالث دون موافقتهم. قد يكون هذا إما بواسطتك بصفتك صاحب عمل أو أحد موظفيك.

32 “الارتفاع =” 32 “] ما نوع المعلومات التي يجب أن تبقى سرية

البيانات الشخصية: رقم الضمان الاجتماعي ، تاريخ الميلاد ، الحالة الزواجية ، والعنوان البريدي. بيانات طلب الوظيفة: استئناف ، وفحص الخلفية ، وملاحظات المقابلة. معلومات التوظيف: عقد التوظيف ومعدل الأجور والمكافآت والمزايا.

32 “الارتفاع =” 32 “] ما هو انتهاك السرية

: عدم احترام خصوصية الشخص من خلال إخبار شخص آخر بالمعلومات الخاصة. ارتكب الطبيب خرق السرية.