Είναι κακό να έχετε έλεγχο ταυτότητας δύο παραγόντων?

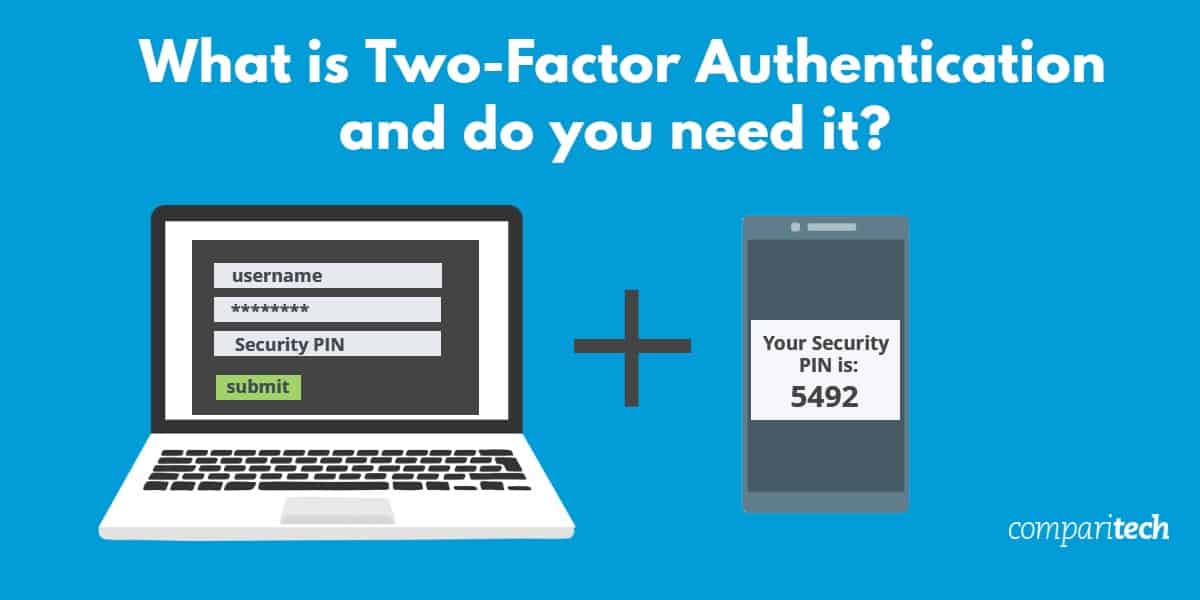

Η χρήση ταυτότητας δύο παραγόντων είναι σαν να χρησιμοποιείτε δύο κλειδαριές στην πόρτα σας-και είναι πολύ πιο ασφαλής. Ακόμα κι αν ένας χάκερ γνωρίζει το όνομα χρήστη και τον κωδικό πρόσβασής σας, δεν μπορούν να συνδεθούν στο λογαριασμό σας χωρίς το δεύτερο παράγοντα πιστοποίησης ή ελέγχου ταυτότητας.

Αξίζει την ταλαιπωρία 2FA?

Ναί. Απολύτως. Μόλις ρυθμιστεί, προσθέτει μόνο ένα επιπλέον βήμα για να συνδεθείτε στο λογαριασμό σας από μια νέα συσκευή ή πρόγραμμα περιήγησης.

Πόσο αποτελεσματικό είναι ο έλεγχος ταυτότητας δύο παραγόντων?

Η πιο ασφαλής μορφή ελέγχου ταυτότητας πολλαπλών παραγόντων, στην οποία οι χρήστες εκτελούν το δεύτερο βήμα ελέγχου ταυτότητας χρησιμοποιώντας μια προτροπή on-device, εμπόδισαν το 100 τοις εκατό των bots, το 99 τοις εκατό των επιθέσεων μαζικού “phishing.

Μπορεί ο λογαριασμός σας να παραβιαστεί μετά από έλεγχο ταυτότητας δύο παραγόντων?

Ο καλύτερος τρόπος για να προστατεύσετε τον εαυτό σας από τους χάκερ είναι να αναπτύξετε μια υγιή ποσότητα σκεπτικισμού. Εάν ελέγξετε προσεκτικά τους ιστότοπους και τους συνδέσμους πριν κάνετε κλικ και χρησιμοποιήστε επίσης το 2FA, οι πιθανότητες να μην χάκεστε γίνονται εξαφανιστικά μικρές. Η κατώτατη γραμμή είναι ότι το 2FA είναι αποτελεσματικό στη διατήρηση των λογαριασμών σας ασφαλείς.

Μπορούν οι χάκερ να απενεργοποιήσουν τον έλεγχο ταυτότητας δύο παραγόντων?

Ορισμένες πλατφόρμες επιτρέπουν στους χρήστες να παράγουν μάρκες εκ των προτέρων, παρέχοντας μερικές φορές ένα έγγραφο με ορισμένο αριθμό κωδικών που μπορούν να χρησιμοποιηθούν στο μέλλον για να παρακάμψουν 2FA σε περίπτωση που αποτύχει η υπηρεσία. Εάν ένας εισβολέας αποκτήσει τον κωδικό πρόσβασης χρήστη και αποκτήσει πρόσβαση σε αυτό το έγγραφο, μπορεί να παρακάμψει το 2FA.

Μπορούν οι χάκερ να περάσουν 2fa?

Οι επιτιθέμενοι τεχνολογίας μπορούν ακόμη και να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων χωρίς να γνωρίζουν τα διαπιστευτήρια σύνδεσης του θύματος. Οι επιθέσεις Man-in-the-Middle (MITM) περιγράφουν το φαινόμενο ενός τρίτου, γνωστού και ως άνδρας στο μεσαίο, παρεμποδίζοντας την επικοινωνία μεταξύ δύο συστημάτων.

Ποια είναι η αδυναμία του 2FA?

Δεν είναι επιρρεπές σε κοινές απειλές στον κυβερνοχώρο. Το 2FA μπορεί να είναι ευάλωτο σε διάφορες επιθέσεις από χάκερ, επειδή ένας χρήστης μπορεί να εγκρίνει τυχαία πρόσβαση σε ένα αίτημα που εκδίδεται από έναν χάκερ χωρίς να το αναγνωρίσει. Αυτό οφείλεται στο γεγονός ότι ο χρήστης ενδέχεται να μην λαμβάνει ειδοποιήσεις Push από την εφαρμογή που τους ειδοποιεί για το τι εγκρίνεται.

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Είναι κακό να έχετε έλεγχο ταυτότητας δύο παραγόντων

Η χρήση ταυτότητας δύο παραγόντων είναι σαν να χρησιμοποιείτε δύο κλειδαριές στην πόρτα σας-και είναι πολύ πιο ασφαλής. Ακόμα κι αν ένας χάκερ γνωρίζει το όνομα χρήστη και τον κωδικό πρόσβασής σας, δεν μπορούν να συνδεθούν στο λογαριασμό σας χωρίς το δεύτερο παράγοντα πιστοποίησης ή ελέγχου ταυτότητας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Αξίζει την ταλαιπωρία 2FA

Αξίζει τον κόπο 2FA. Απολύτως. Μόλις ρυθμιστεί, προσθέτει μόνο ένα επιπλέον βήμα για να συνδεθείτε στο λογαριασμό σας από μια νέα συσκευή ή πρόγραμμα περιήγησης.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πόσο αποτελεσματικό είναι ο έλεγχος ταυτότητας δύο παραγόντων

Η πιο ασφαλής μορφή ελέγχου ταυτότητας πολλαπλών παραγόντων, στην οποία οι χρήστες εκτελούν το δεύτερο βήμα ελέγχου ταυτότητας χρησιμοποιώντας μια προτροπή on-device, εμπόδισαν το 100 τοις εκατό των bots, το 99 τοις εκατό των επιθέσεων μαζικού “phishing.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί ο λογαριασμός σας να παραβιαστεί μετά από έλεγχο ταυτότητας δύο παραγόντων

Ο καλύτερος τρόπος για να προστατεύσετε τον εαυτό σας από τους χάκερ είναι να αναπτύξετε μια υγιή ποσότητα σκεπτικισμού. Εάν ελέγξετε προσεκτικά τους ιστότοπους και τους συνδέσμους πριν κάνετε κλικ και χρησιμοποιήστε επίσης το 2FA, οι πιθανότητες να μην χάκεστε γίνονται εξαφανιστικά μικρές. Η κατώτατη γραμμή είναι ότι το 2FA είναι αποτελεσματικό στη διατήρηση των λογαριασμών σας ασφαλείς.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι χάκερ να απενεργοποιήσουν τον έλεγχο ταυτότητας δύο παραγόντων

Ορισμένες πλατφόρμες επιτρέπουν στους χρήστες να παράγουν μάρκες εκ των προτέρων, παρέχοντας μερικές φορές ένα έγγραφο με ορισμένο αριθμό κωδικών που μπορούν να χρησιμοποιηθούν στο μέλλον για να παρακάμψουν 2FA σε περίπτωση που αποτύχει η υπηρεσία. Εάν ένας εισβολέας αποκτήσει τον κωδικό πρόσβασης χρήστη και αποκτήσει πρόσβαση σε αυτό το έγγραφο, μπορεί να παρακάμψει το 2FA.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι χάκερ να περάσουν 2fa

Οι επιτιθέμενοι τεχνολογίας μπορούν ακόμη και να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων χωρίς να γνωρίζουν τα διαπιστευτήρια σύνδεσης του θύματος. Οι επιθέσεις Man-in-the-Middle (MITM) περιγράφουν το φαινόμενο ενός τρίτου, γνωστού και ως άνδρας στο μεσαίο, παρεμποδίζοντας την επικοινωνία μεταξύ δύο συστημάτων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η αδυναμία του 2FA

Δεν είναι επιρρεπές σε κοινές απειλές στον κυβερνοχώρο.

Το 2FA μπορεί να είναι ευάλωτο σε διάφορες επιθέσεις από χάκερ, επειδή ένας χρήστης μπορεί να εγκρίνει τυχαία πρόσβαση σε ένα αίτημα που εκδίδεται από έναν χάκερ χωρίς να το αναγνωρίσει. Αυτό οφείλεται στο γεγονός ότι ο χρήστης ενδέχεται να μην λαμβάνει ειδοποιήσεις Push από την εφαρμογή που τους ειδοποιεί για το τι εγκρίνεται.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι αδυναμίες του 2FA

Το 2FA μπορεί να είναι ευάλωτο σε διάφορες επιθέσεις από χάκερ, επειδή ένας χρήστης μπορεί να εγκρίνει τυχαία πρόσβαση σε ένα αίτημα που εκδίδεται από έναν χάκερ χωρίς να το αναγνωρίσει. Αυτό οφείλεται στο γεγονός ότι ο χρήστης ενδέχεται να μην λαμβάνει ειδοποιήσεις Push από την εφαρμογή που τους ειδοποιεί για το τι εγκρίνεται.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είναι καλύτερο από 2 έλεγχο ταυτότητας παράγοντα

Το MFA είναι πιο ασφαλές από το 2FA. Αλλά πολλές εταιρείες εξακολουθούν να χρησιμοποιούν το 2FA για δύο λόγους. Ένα, είναι φθηνότερο και πιο εύκολο να ρυθμιστεί. Οι περισσότερες σουίτες λογισμικού υποστηρίζουν το 2FA, αλλά όχι όλοι υποστηρίζουν το MFA.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς θα ξέρω αν ο λογαριασμός μου έχει παραβιαστεί

Μπορείτε να έχετε υπογράψει από τους λογαριασμούς σας στο διαδίκτυο (κοινωνικά μέσα, ηλεκτρονικό ταχυδρομείο, ηλεκτρονική τραπεζική κ.λπ.), ή προσπαθείτε να συνδεθείτε και να ανακαλύψετε ότι οι κωδικοί πρόσβασης δεν λειτουργούν πια. Λαμβάνετε μηνύματα ηλεκτρονικού ταχυδρομείου ή μηνύματα κειμένου σχετικά με τις προσπάθειες σύνδεσης, την επαναφορά κωδικού πρόσβασης ή τους κωδικούς ελέγχου ταυτότητας δύο παραγόντων (2FA) που δεν ζητήσατε.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Είναι 2 έλεγχος ταυτότητας χρήστη αρκετά ασφαλής ώστε να σταματήσει τις μη εξουσιοδοτημένες προσπάθειες σύνδεσης

Ο έλεγχος ταυτότητας δύο παραγόντων είναι εξαιρετικά ασφαλής. Οι κακόβουλοι επιτιθέμενοι και οι χάκερ δεν θα έχουν φυσική πρόσβαση στα εξωτερικά κανάλια και συσκευές των χρηστών σας. Αυτό σημαίνει ότι ακόμη και αν είναι σε θέση να σπάσουν έναν κωδικό πρόσβασης, δεν θα είναι σε θέση να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση στον ιστότοπό σας χωρίς δεύτερο στρώμα ελέγχου ταυτότητας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Η αλλαγή του κωδικού πρόσβασής σας απαλλάσσεται από τους χάκερς

Η αλλαγή των κωδικών πρόσβασης ενδέχεται να μην μετριάσει όλες τις ζημιές από κακόβουλο λογισμικό ή μια επιτυχημένη αποστολή ηλεκτρονικού ψαρέματος. Ακόμα, μπορεί να διατηρήσει τους μελλοντικούς επιτιθέμενους ή τους απατεώνες να έχουν πρόσβαση στους λογαριασμούς σας ή να σας παραπλανήσουν περαιτέρω. Χρησιμοποιήστε μια διαφορετική συσκευή από την επηρεαζόμενη για να αλλάξετε τον κωδικό πρόσβασης του λογαριασμού σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί κάποιος να χάσει το τηλέφωνό σας με κωδικό επαλήθευσης

Εάν λαμβάνετε κωδικούς 2FA μέσω SMS και οι χάκερ έχουν πρόσβαση στο τηλέφωνό σας, μπορούν να παρακάμψουν την ασφάλειά σας. Αντ ‘αυτού, χρησιμοποιήστε μια εφαρμογή Authenticator, η οποία απαιτεί ισχυρότερα μέτρα ασφαλείας, όπως βιομετρική αναγνώριση. Ρύθμιση αυτόματων ενημερώσεων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς παίρνουν οι χάκερ γύρω από το MFA

Αφού ο χάκερ έχει λάβει τα διαπιστευτήρια σύνδεσης, για να παρακάμψει τον πρόσθετο παράγοντα ελέγχου ταυτότητας, μπορεί να στείλει μηνύματα ηλεκτρονικού ταχυδρομείου ηλεκτρονικού “ψαρέματος. Υπάρχει επίσης μια πιο προηγμένη τεχνική ηλεκτρονικού ψαρέματος όπου ο χάκερ κατευθύνει τον χρήστη σε έναν ιστότοπο απατεώνας για να παρακάμψει το MFA.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Γιατί να μην χρησιμοποιήσετε το 2FA

Το SMS θεωρείται από καιρό ως ένα ευάλωτο πρωτόκολλο επικοινωνιών από εμπειρογνώμονες ασφαλείας-αλλά όπου αφορά το 2FA, ο μεγαλύτερος κίνδυνος είναι με τη δυνατότητα επιθέσεων SIM-Swapping Attacks. Σε μια ανταλλαγή SIM, οι κακοί Guys Trick Cellular Carriers για τη μεταφορά ενός αριθμού τηλεφώνου σε μια κάρτα SIM που ελέγχουν.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι χάκερς να νικήσουν το 2FA

Ορισμένες πλατφόρμες επιτρέπουν στους χρήστες να παράγουν μάρκες εκ των προτέρων, παρέχοντας μερικές φορές ένα έγγραφο με ορισμένο αριθμό κωδικών που μπορούν να χρησιμοποιηθούν στο μέλλον για να παρακάμψουν 2FA σε περίπτωση που αποτύχει η υπηρεσία. Εάν ένας εισβολέας αποκτήσει τον κωδικό πρόσβασης χρήστη και αποκτήσει πρόσβαση σε αυτό το έγγραφο, μπορεί να παρακάμψει το 2FA.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Που είναι ο ασφαλέστερος τύπος ελέγχου ταυτότητας

Κατηγοριοποιήστε τρεις τύπους παραγόντων ελέγχου ταυτότητας.Λιγότερο ασφαλές: κωδικοί πρόσβασης.Πιο ασφαλής: Κωδικοί πρόσβασης ενός χρόνου.Πιο ασφαλής: βιομετρία.Πιο ασφαλές: πλήκτρα υλικού.Πιο ασφαλώς: Ο έλεγχος ταυτότητας και εμπιστοσύνης συσκευής.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια μέθοδος ελέγχου ταυτότητας είναι πιο ασφαλής

1. Μεθόδους βιομετρικής ταυτότητας. Ο βιομετρικός έλεγχος ταυτότητας βασίζεται στα μοναδικά βιολογικά χαρακτηριστικά ενός χρήστη για να επαληθεύσει την ταυτότητά του. Αυτό κάνει τη βιομετρία μία από τις πιο ασφαλείς μεθόδους ελέγχου ταυτότητας από σήμερα.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο είναι το πρώτο πράγμα που κάνετε όταν χάνετε

Βήμα 1: Αλλάξτε τους κωδικούς πρόσβασής σας

Αυτό είναι σημαντικό επειδή οι χάκερ αναζητούν οποιοδήποτε σημείο εισόδου σε ένα μεγαλύτερο δίκτυο και μπορεί να αποκτήσουν πρόσβαση μέσω ενός αδύναμου κωδικού πρόσβασης. Σε λογαριασμούς ή συσκευές που περιέχουν ευαίσθητες πληροφορίες, βεβαιωθείτε ότι ο κωδικός πρόσβασής σας είναι ισχυρός, μοναδικός και όχι εύκολα εικαστικός.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί κάποιος να χάσει τον τραπεζικό μου λογαριασμό με τον αριθμό τηλεφώνου μου

Μόλις οι χάκερ έχουν τον αριθμό σας, μπορούν να το χρησιμοποιήσουν για να αποκτήσουν πρόσβαση στα πιο ευαίσθητα και πολύτιμα δεδομένα σας, όπως οι λογαριασμοί ηλεκτρονικού ταχυδρομείου σας και οι λίστες επικοινωνίας. Χρηματοοικονομικά περιουσιακά στοιχεία και τραπεζικούς λογαριασμούς. Τρέχουσες και προηγούμενες διευθύνσεις κατοικίας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι χάκερ να περάσουν 2 βήματα επαλήθευση

Οι επιτιθέμενοι τεχνολογίας μπορούν ακόμη και να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων χωρίς να γνωρίζουν τα διαπιστευτήρια σύνδεσης του θύματος. Οι επιθέσεις Man-in-the-Middle (MITM) περιγράφουν το φαινόμενο ενός τρίτου, γνωστού και ως άνδρας στο μεσαίο, παρεμποδίζοντας την επικοινωνία μεταξύ δύο συστημάτων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι πρέπει να κάνετε 4 πράγματα όταν χάνετε

Τι να κάνετε αν έχετε hackedchange τους κωδικούς πρόσβασής σας.Παγίστε την πίστωσή σας, μπλοκ συμβιβασμένοι λογαριασμοί.Ενεργοποιήστε τον ισχυρό έλεγχο ταυτότητας δύο παραγόντων.Αποσυνδέστε τις συσκευές από το δίκτυο Wi-Fi.Σάρωση των συσκευών σας για κακόβουλο λογισμικό.Κλειδώστε την κάρτα SIM σας.Ελέγξτε για ύποπτες συνδέσεις.Ασφαλίστε το δίκτυό σας Wi-Fi.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Η απενεργοποίηση του τηλεφώνου σας σταματά τους χάκερ

Η σύντομη απάντηση είναι όχι, το τηλέφωνό σας δεν μπορεί να παραβιαστεί ενώ είναι απενεργοποιημένο. Η τηλεφωνική πειρατεία, ακόμη και από απόσταση, λειτουργεί μόνο εάν η συσκευή που στοχεύει είναι ενεργοποιημένη. Αυτό δεν σημαίνει ότι είστε προσωπικά ασφαλείς από τους χάκερ, ενώ οι συσκευές σας είναι απενεργοποιημένες.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι χάκερ να περάσουν τον έλεγχο ταυτότητας 2 παράγοντα

Οι επιτιθέμενοι τεχνολογίας μπορούν ακόμη και να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων χωρίς να γνωρίζουν τα διαπιστευτήρια σύνδεσης του θύματος. Οι επιθέσεις Man-in-the-Middle (MITM) περιγράφουν το φαινόμενο ενός τρίτου, γνωστού και ως άνδρας στο μεσαίο, παρεμποδίζοντας την επικοινωνία μεταξύ δύο συστημάτων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορώ να παραπλανηθώ με ενεργοποιημένο με 2FA

Εάν ελέγξετε προσεκτικά τους ιστότοπους και τους συνδέσμους πριν κάνετε κλικ και χρησιμοποιήστε επίσης το 2FA, οι πιθανότητες να μην χάκεστε γίνονται εξαφανιστικά μικρές. Η κατώτατη γραμμή είναι ότι το 2FA είναι αποτελεσματικό στη διατήρηση των λογαριασμών σας ασφαλείς. Ωστόσο, προσπαθήστε να αποφύγετε τη λιγότερο ασφαλή μέθοδο SMS όταν δοθεί η επιλογή.

[/wpremark]