Διαγράψτε τους Τρώες Δεδομένα?

Ένας ιός Trojan σε έναν υπολογιστή, ή απλά ένα Trojan, είναι ένα κακόβουλο πρόγραμμα λογισμικού ή κώδικας που μεταμφιέζεται ως νόμιμο και αβλαβές λογισμικό. Μόλις μολύνει μια συσκευή, εκτελεί την εργασία της, η οποία μπορεί να περιλαμβάνει τη διαγραφή ή την τροποποίηση δεδομένων, την κλοπή δεδομένων, την εγκατάσταση πρόσθετου κακόβουλου λογισμικού και τη διαταραχή της απόδοσης του συστήματος.

Μπορεί ο Τρωικός να καταστρέψει τον υπολογιστή μου?

Οι Τρώες μπορούν να μολύνουν τον υπολογιστή σας και να προκαλέσουν τεράστια προβλήματα προτού γνωρίζετε καν τι συνέβη. Μόλις ένας Τρώος μπαίνει στο σύστημά σας, μπορεί να παρακολουθεί το πληκτρολόγιό σας, να εγκαταστήσει επιπλέον κακόβουλο λογισμικό και να προκαλέσει μια ποικιλία άλλων προβλημάτων που απλά δεν θέλετε να αντιμετωπίσετε.

Τι θα κάνει ένας Τρωικός στον υπολογιστή σας?

Οι επιθέσεις των Δούρειων είναι υπεύθυνες για την πρόκληση σημαντικών ζημιών με τη μόλυνση των υπολογιστών και την κλοπή δεδομένων χρήστη. Τα γνωστά παραδείγματα των Τρώων περιλαμβάνουν:

- Rakhni Trojan: Το Rakhni Trojan παραδίδει ransomware ή ένα εργαλείο Cryptojacker – το οποίο επιτρέπει σε έναν εισβολέα να χρησιμοποιεί μια συσκευή για να εξορύξει κρυπτογράφηση – σε μολυσματικές συσκευές.

Πώς μπορώ να ξέρω αν έχω ιό Trojan?

Ένα κοινό σύμπτωμα της λοίμωξης από Τρώη είναι η ξαφνική εμφάνιση εφαρμογών που δεν ανακαλύπτετε τη λήψη ή την εγκατάσταση. Εάν παρατηρήσετε μια άγνωστη εφαρμογή από έναν μη επαληθευμένο προγραμματιστή στο Windows Task Manager, υπάρχει μια καλή πιθανότητα ότι είναι κακόβουλο λογισμικό εγκατεστημένο από έναν Τρωικό.

Μπορεί να σας κατασκοπεύσει έναν ιό Trojan?

Ένα Τρωικό ίππο, ή ο Τρωικός, είναι κακόβουλο λογισμικό που εισβάλλει στον υπολογιστή σας μεταμφιεσμένο ως νόμιμο λογισμικό. Οι εγκληματίες του κυβερνοχώρου το χρησιμοποιούν για να κατασκοπεύουν την ηλεκτρονική σας δραστηριότητα, να ελέγχουν τη συσκευή σας και να κλέψουν τα ευαίσθητα δεδομένα σας.

Μπορεί ένας ιός του Τρώη να σας παρακολουθήσει?

Μόλις εγκατασταθεί στον υπολογιστή σας ένα Τρωικό ίππο.

Τι να κάνετε μετά την απομάκρυνση ενός ιού Trojan?

Δυστυχώς, οι άλλες επιλογές σας είναι περιορισμένες, αλλά τα παρακάτω βήματα μπορούν να βοηθήσουν στην αποθήκευση του υπολογιστή σας και των αρχείων σας:

- Ονομάστε την υποστήριξη.

- Αποσυνδέστε τον υπολογιστή σας από το Διαδίκτυο.

- Δημιουργήστε αντίγραφα ασφαλείας των σημαντικών αρχείων σας.

- Σαρώστε το μηχάνημά σας.

- Επανατοποθετήστε το λειτουργικό σας σύστημα.

- Επαναφέρετε τα αρχεία σας.

- Προστατέψτε τον υπολογιστή σας.

Είναι ο Τρώος χειρότερος από το κακόβουλο λογισμικό?

Σε αντίθεση με τους ιούς, τα Τρώη άλογα δεν αναπαράγονται, αλλά μπορούν να είναι εξίσου καταστροφικά. Οι Τρώες ανοίγουν επίσης μια είσοδο στο backdoor στον υπολογιστή σας, επιτρέποντας στους χάκερς πρόσβαση στο σύστημά σας.

15 μοναδικές ερωτήσεις:

- Ποια είναι μερικά κοινά παραδείγματα των Τρώων?

- Πώς διεισδύει ένας ιός Trojan έναν υπολογιστή?

- Μπορείτε να αποτρέψετε έναν ιό Τρώη να μολύνει τον υπολογιστή σας?

- Ποια είναι τα σημάδια μιας δούρειας λοίμωξης?

- Μπορεί ένας ιός Τρώη να κλέψει τα οικονομικά σας στοιχεία?

- Πώς μπορεί να απομακρυνθεί ένας ιός Τρώη από έναν υπολογιστή?

- Είναι δυνατόν να ανακτήσετε δεδομένα μετά από μια επίθεση Trojan?

- Μπορεί να εντοπίσει και να αφαιρέσει το λογισμικό antivirus?

- Ποιες είναι μερικές προφυλάξεις που μπορείτε να λάβετε για να αποφύγετε τις δούρειες λοιμώξεις?

- Μπορεί ένας ιός Τρώη να εξαπλωθεί σε άλλες συσκευές σε ένα δίκτυο?

- Υπάρχουν νομικές συνέπειες για τη δημιουργία ή τη διανομή ιών Τρώμων?

- Μπορεί να χρησιμοποιηθεί ένας ιός Τρώη για κατασκοπεία ή κυβερνοχώρο?

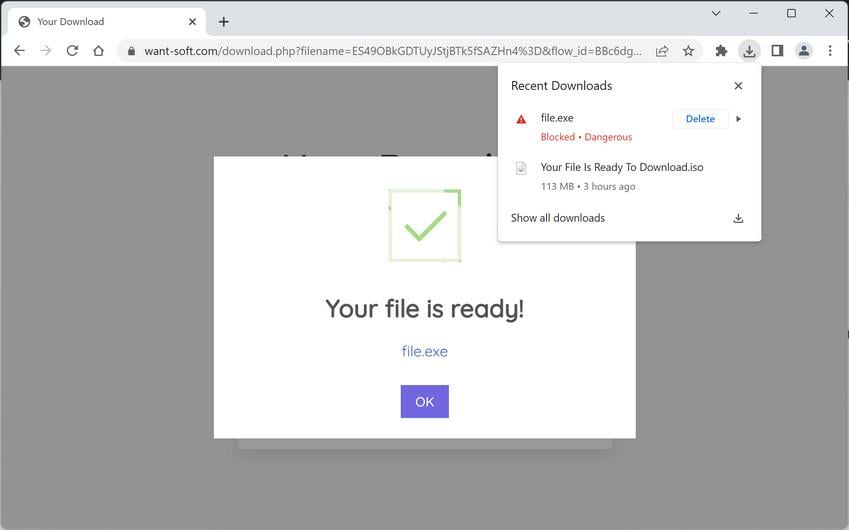

- Ποιοι είναι οι κίνδυνοι λήψης αρχείων ή λογισμικού από μη αξιόπιστες πηγές?

- Πώς μπορείτε να εκπαιδεύσετε τον εαυτό σας και τους άλλους για τους ιούς των Τρωικών?

- Είναι δυνατόν να ανακάμψει από μια σοβαρή δούρειχο επίθεση?

Απαντήσεις:

- Τα κοινά παραδείγματα των Τρώων περιλαμβάνουν το Rakhni Trojan, το οποίο παραδίδει ransomware ή ένα εργαλείο Cryptojacker.

- Οι ιό Trojan μπορούν να διεισδύσουν σε υπολογιστή μέσω συνημμένων ηλεκτρονικού ταχυδρομείου, κακόβουλων ιστότοπων ή λήψεων λογισμικού.

- Η πρόληψη των λοιμώξεων των Τρωικών μπορούν να γίνουν με την άσκηση των συνηθειών ασφαλούς περιήγησης, την επιφυλακτικότητα των συνημμένων ηλεκτρονικού ταχυδρομείου και της τακτικής ενημέρωσης και λειτουργίας λογισμικού προστασίας από ιούς.

- Τα σημάδια μίας λοίμωξης από Τρώη περιλαμβάνουν την ξαφνική εμφάνιση άγνωστων εφαρμογών, επιβράδυνσης του συστήματος και ανεξήγητη απώλεια δεδομένων.

- Ναι, οι ιοί Trojan μπορούν να κλέψουν οικονομικές πληροφορίες, καταγράφοντας τις πληκτρολογήσεις ή ενεργοποιώντας το keyloggers.

- Ένας ιός του Δούρειου μπορεί να απομακρυνθεί από έναν υπολογιστή εκτελώντας μια διεξοδική σάρωση από ιούς και ακολουθώντας τα συνιστώμενα βήματα απομάκρυνσης που παρέχονται από το λογισμικό προστασίας από ιούς.

- Η ανάκτηση δεδομένων μετά από μια επίθεση των Δούρειων μπορεί να είναι δυνατή μέσω εργαλείων ανάκτησης δεδομένων, αντίγραφων ασφαλείας ή επαγγελματικής βοήθειας.

- Το λογισμικό προστασίας από ιούς μπορεί να ανιχνεύσει και να αφαιρέσει τους Trojans, αλλά η αποτελεσματικότητά του μπορεί να διαφέρει ανάλογα με τη συγκεκριμένη παραλλαγή του Trojan.

- Οι προφυλάξεις για την αποφυγή λοιμώξεων από Τρώη περιλαμβάνουν τακτικά λογισμικό ενημέρωσης, επιφυλακτικότητα για ύποπτες συνδέσμους και λήψεις και χρησιμοποιώντας ένα τείχος προστασίας.

- Ναι, εάν ένας ιός Trojan μολύει μία συσκευή σε ένα δίκτυο, μπορεί να εξαπλωθεί σε άλλες συνδεδεμένες συσκευές.

- Η δημιουργία ή η διανομή ιών των Δούρειων μπορεί να έχει σοβαρές νομικές συνέπειες, καθώς είναι παράνομη και θεωρείται εγκληματικότητα στον κυβερνοχώρο.

- Ναι, οι ιοί Trojan μπορούν να χρησιμοποιηθούν για κατασκοπεία ή πόλεμο στον κυβερνοχώρο, επιτρέποντας στους επιτιθέμενους να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση σε ευαίσθητες πληροφορίες.

- Η λήψη αρχείων ή λογισμικού από μη αξιόπιστες πηγές σας θέτει σε κίνδυνο λοιμώξεων κακόβουλου λογισμικού, συμπεριλαμβανομένων των Τρώων.

- Η εκπαίδευση του εαυτού σας και των άλλων σχετικά με τους ιούς των Τρωικών.

- Η ανάκτηση από μια σοβαρή επίθεση Trojan μπορεί να απαιτήσει επαγγελματική βοήθεια, αντίγραφα ασφαλείας δεδομένων και ανοικοδόμηση του προσβεβλημένου συστήματος.

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Διαγράψτε τους Τρώες Δεδομένα

Ένας ιός Trojan σε έναν υπολογιστή, ή απλά ένα Trojan, είναι ένα κακόβουλο πρόγραμμα λογισμικού ή κώδικας που μεταμφιέζεται ως νόμιμο και αβλαβές λογισμικό. Μόλις μολύνει μια συσκευή, εκτελεί την εργασία της, η οποία μπορεί να περιλαμβάνει τη διαγραφή ή την τροποποίηση δεδομένων, την κλοπή δεδομένων, την εγκατάσταση πρόσθετου κακόβουλου λογισμικού και τη διαταραχή της απόδοσης του συστήματος.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί ο Τρωικός να καταστρέψει τον υπολογιστή μου

Οι Τρώες μπορούν να μολύνουν τον υπολογιστή σας και να προκαλέσουν τεράστια προβλήματα προτού γνωρίζετε καν τι συνέβη. Μόλις ένας Τρώος μπαίνει στο σύστημά σας, μπορεί να παρακολουθεί το πληκτρολόγιό σας, να εγκαταστήσει επιπλέον κακόβουλο λογισμικό και να προκαλέσει μια ποικιλία άλλων προβλημάτων που απλά δεν θέλετε να αντιμετωπίσετε.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι θα κάνει ένας Τρωικός στον υπολογιστή σας

Οι επιθέσεις των Δούρειων είναι υπεύθυνες για την πρόκληση σημαντικών ζημιών με τη μόλυνση των υπολογιστών και την κλοπή δεδομένων χρήστη. Τα γνωστά παραδείγματα των Τρώων περιλαμβάνουν: Rakhni Trojan: Το Rakhni Trojan παραδίδει ransomware ή ένα εργαλείο Cryptojacker-το οποίο επιτρέπει στον εισβολέα να χρησιμοποιεί μια συσκευή για να εξορύξει την κρυπτογράφηση-να μολύνει συσκευές.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς μπορώ να ξέρω αν έχω ιό Trojan

Ένα κοινό σύμπτωμα της λοίμωξης από Τρώη είναι η ξαφνική εμφάνιση εφαρμογών που δεν ανακαλύπτετε τη λήψη ή την εγκατάσταση. Εάν παρατηρήσετε μια άγνωστη εφαρμογή από έναν μη επαληθευμένο προγραμματιστή στο Windows Task Manager, υπάρχει μια καλή πιθανότητα ότι είναι κακόβουλο λογισμικό εγκατεστημένο από έναν Τρωικό.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί να σας κατασκοπεύσει έναν ιό Trojan

Ένα Τρωικό ίππο, ή ο Τρωικός, είναι κακόβουλο λογισμικό που εισβάλλει στον υπολογιστή σας μεταμφιεσμένο ως νόμιμο λογισμικό. Οι εγκληματίες του κυβερνοχώρου το χρησιμοποιούν για να κατασκοπεύουν την ηλεκτρονική σας δραστηριότητα, να ελέγχουν τη συσκευή σας και να κλέψουν τα ευαίσθητα δεδομένα σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί ένας ιός του Τρώη να σας παρακολουθήσει

Μόλις εγκατασταθεί στον υπολογιστή σας ένα Τρωικό ίππο.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι να κάνετε μετά την απομάκρυνση ενός ιού Trojan

Δυστυχώς οι άλλες επιλογές σας είναι περιορισμένες, αλλά τα παρακάτω βήματα μπορούν να βοηθήσουν στη αποθήκευση του υπολογιστή σας και των αρχείων σας.Ονομάστε την υποστήριξη.Αποσυνδέστε τον υπολογιστή σας από το Διαδίκτυο.Δημιουργήστε αντίγραφα ασφαλείας των σημαντικών αρχείων σας.Σαρώστε το μηχάνημά σας.Επανατοποθετήστε το λειτουργικό σας σύστημα.Επαναφέρετε τα αρχεία σας.Προστατέψτε τον υπολογιστή σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Είναι ο Τρώος χειρότερος από το κακόβουλο λογισμικό

Σε αντίθεση με τους ιούς, τα Τρώη άλογα δεν αναπαράγονται, αλλά μπορούν να είναι εξίσου καταστροφικά. Οι Τρώες ανοίγουν επίσης μια είσοδο backdoor στον υπολογιστή σας, δίνοντας εντολή σε κακόβουλο ηθοποιό ή επιτρέποντας κακόβουλους χρήστες/προγράμματα πρόσβαση στο σύστημά σας. Αυτό οδηγεί σε κλέφματα εμπιστευτικών και προσωπικών πληροφοριών.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μήπως ο Τρώος πάντα σημαίνει ιός

Ένας Δούρειος ονομάζεται μερικές φορές ιός Τρώη ή ιός Τρωικής ίππης, αλλά αυτό είναι μια εσφαλμένη ονομασία. Οι ιοί μπορούν να εκτελέσουν και να αναπαραχθούν. Ένας Τρώος δεν μπορεί. Ένας χρήστης πρέπει να εκτελέσει Trojans.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Είναι εύκολο να ανιχνευθεί ο ιός Τρώη

Για να το βρει, ο χρήστης πρέπει να ξεκινήσει μια πλήρη σάρωση υπολογιστή με έναν ανιχνευτή αντι-ιού. Αυτό θα πρέπει να είναι σε θέση να εντοπίσει όλες τις απειλές και να ενημερώσει τον χρήστη για το όνομα του κακόβουλου λογισμικού. Επιπλέον, ο σαρωτής συνιστά συνήθως τα απαραίτητα μέτρα για την πλήρη απομάκρυνση του Τρωικού και του εγκατεστημένου κακόβουλου λογισμικού από το σύστημα.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς μπορώ να ανακτήσω αρχεία από τον Τρωικό

Δυστυχώς οι άλλες επιλογές σας είναι περιορισμένες, αλλά τα παρακάτω βήματα μπορούν να βοηθήσουν στη αποθήκευση του υπολογιστή σας και των αρχείων σας.Ονομάστε την υποστήριξη.Αποσυνδέστε τον υπολογιστή σας από το Διαδίκτυο.Δημιουργήστε αντίγραφα ασφαλείας των σημαντικών αρχείων σας.Σαρώστε το μηχάνημά σας.Επανατοποθετήστε το λειτουργικό σας σύστημα.Επαναφέρετε τα αρχεία σας.Προστατέψτε τον υπολογιστή σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πρέπει να φοβάμαι τον ιό Τρώη

Στον κόσμο της ασφάλειας στον κυβερνοχώρο, το κακόβουλο λογισμικό Trojan φαίνεται να είναι αβλαβής – και ακόμη και χρήσιμο – αλλά πραγματικά, έχει μια κακόβουλη ατζέντα. Οι Τρώες είναι μεταμφιεσμένοι ως νόμιμα αρχεία, αλλά έχουν έναν στόχο: να σας εξαπατήσουν να κάνετε κλικ, ανοίγοντας ή εγκατεστώντας τα.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο είναι το πιο δύσκολο κακόβουλο λογισμικό για ανίχνευση

Ριζοσπαστά. Το κακόβουλο λογισμικό rootkit είναι επικίνδυνο και εξαιρετικά δύσκολο να εντοπιστεί. Κρύβει βαθιά μέσα στον μολυσμένο υπολογιστή σας απαρατήρητο και παρέχει προνόμια διαχειριστή (aka root access) στον χάκερ.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είδους ιός διαγράφει αρχεία

Autorun.in είναι ένας ιός που συνήθως διαδίδεται μέσω μολυσμένων εξωτερικών συσκευών όπως μονάδες USB. Μόλις εισαχθεί ένα μολυσμένο δίσκο USB στο σύστημά σας, ο ιός μπορεί να καταστρέψει τον υπολογιστή σας, να εξαντληθεί αρχεία, να καταστρέψει σημαντικά έγγραφα και να αναπαραχθεί έτσι ώστε να είναι δύσκολο να το αφαιρέσετε.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Είναι ένα αρχείο Δούρειων πάντα ένας ιός

Οι Τρώες δεν είναι ιοί, αλλά είναι ένας τύπος κακόβουλου λογισμικού. Οι άνθρωποι μερικές φορές αναφέρονται σε “ιούς Trojan” ή “ιούς Trojan ίππους”, αλλά δεν υπάρχει κάτι τέτοιο. Αυτό οφείλεται σε μια κρίσιμη διαφορά στον τρόπο με τον οποίο οι ιοί και οι Τρώες μολύνουν τα θύματα.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είδους κακόβουλο λογισμικό δεν μπορεί να ανιχνευθεί

Ένας ιός μυστικότητας είναι ένας ιός υπολογιστών που χρησιμοποιεί διάφορους μηχανισμούς για να αποφευχθεί η ανίχνευση από το λογισμικό προστασίας από ιούς. Παίρνει το όνομά του από τον όρο Stealth, το οποίο περιγράφει μια προσέγγιση για να κάνει κάτι, αποφεύγοντας την ειδοποίηση.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο κακόβουλο λογισμικό μπορεί να σας κατασκοπεύσει

Λογισμικό spyware

Το spyware είναι μια μορφή κακόβουλου λογισμικού που κρύβεται στη συσκευή σας, παρακολουθεί τη δραστηριότητά σας και κλέβει ευαίσθητες πληροφορίες όπως τραπεζικές λεπτομέρειες και κωδικούς πρόσβασης.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς μπορώ να ανακτήσω αρχεία από ιό Τρώη

Δυστυχώς οι άλλες επιλογές σας είναι περιορισμένες, αλλά τα παρακάτω βήματα μπορούν να βοηθήσουν στη αποθήκευση του υπολογιστή σας και των αρχείων σας.Ονομάστε την υποστήριξη.Αποσυνδέστε τον υπολογιστή σας από το Διαδίκτυο.Δημιουργήστε αντίγραφα ασφαλείας των σημαντικών αρχείων σας.Σαρώστε το μηχάνημά σας.Επανατοποθετήστε το λειτουργικό σας σύστημα.Επαναφέρετε τα αρχεία σας.Προστατέψτε τον υπολογιστή σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορούν οι ιοί να καταστρέψουν αρχεία

Ένας ιός υπολογιστών είναι ένα πρόγραμμα που εξαπλώνεται με την πρώτη μόλυνση αρχείων ή τις περιοχές του συστήματος ενός σκληρού δίσκου υπολογιστή ή δρομολογητή δικτύου και στη συνέχεια κάνοντας αντίγραφα του ίδιου. Ορισμένοι ιοί είναι αβλαβείς, άλλοι μπορεί να βλάψουν τα αρχεία δεδομένων και μερικοί μπορεί να καταστρέψουν αρχεία.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί ένας ιός Τρώης

Οι ιοί των Τρωικών αποτελούν μια τρομερή απειλή για τις επιχειρήσεις και τα άτομα. Είναι λεπτές, συχνά δεν εντοπίζονται και μπορούν να οδηγήσουν σε μια σειρά ανεπιθύμητων ενεργειών από κακόβουλο λογισμικό. Μπορούν να χορηγήσουν πρόσβαση σε ευαίσθητα δεδομένα και διαπιστευτήρια ή να χρησιμοποιηθούν για τη διεξαγωγή ειδικών επιθέσεων και εκτίμησης επιχειρήσεων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Μπορεί το κακόβουλο λογισμικό να δει μέσω της κάμερά σας

Όχι μόνο οι κυβερνοεπικοινωνίες μπορούν να κοιτάξουν μέσω της κάμερας στον υπολογιστή σας, αλλά μπορεί επίσης να έχουν πρόσβαση στο μικρόφωνο σας και να ακούσουν τις πιο ιδιωτικές συνομιλίες σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι ο ιός καταστρέφει τα δεδομένα

Ο ιός του Τσερνομπίλ είναι ένας ιός υπολογιστή με δυνητικά καταστροφικό ωφέλιμο φορτίο που καταστρέφει όλα τα δεδομένα του υπολογιστή όταν εκτελείται ένα μολυσμένο αρχείο.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πού κρύβονται οι ιό Trojan

Ένα δούρειχο ίππο είναι ένα κακόβουλο πρόγραμμα λογισμικού που κρύβεται μέσα σε άλλα προγράμματα. Εισέρχεται σε έναν υπολογιστή κρυμμένο μέσα σε ένα νόμιμο πρόγραμμα, όπως μια προαγωγία οθόνης. Στη συνέχεια, τοποθετεί κώδικα στο λειτουργικό σύστημα που επιτρέπει σε έναν χάκερ να έχει πρόσβαση στον μολυσμένο υπολογιστή. Τα Τρώη άλογα συνήθως δεν εξαπλώνονται από μόνα τους.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς ξέρω αν κάποιος με παρακολουθεί μέσω της κάμερας μου

Τα ακόλουθα σημάδια μπορεί να υποδεικνύουν ότι κάποιος χρησιμοποιεί τη φωτογραφική μηχανή του τηλεφώνου σας για να σας παρακολουθήσει: Εφαρμογές ύποπτων φόντου.Κακομεταχείριση κάμερας.Περίεργα αρχεία και ανεξήγητα χαμηλό χώρο αποθήκευσης.Φως δείκτη κακής συμπεριφοράς.Η μπαταρία αποστραγγίζει γρήγορα.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς ξέρετε αν μια κάμερα σας παρακολουθεί

Πώς ξέρετε εάν μια κάμερα ασφαλείας CCTV είναι onobserve εάν η κάμερα ασφαλείας κινείται για να δει αν είναι ενεργοποιημένη.Ελέγξτε την κατάσταση των LED στις κάμερες ασφαλείας IP.Συνδεθείτε στο λογισμικό κάμερας ασφαλείας σας.Χρησιμοποιήστε ηλεκτρονικούς ανιχνευτές σφαλμάτων.Γνωρίστε αν ένα CCTV καταγράφει από τον δείκτη ισχύος του.

[/wpremark]