Εδώ είναι η μορφή HTML χωρίς τις ετικέτες html, κεφάλι, σώμα, τίτλο:

Περίληψη του άρθρου: Κοινές αιτίες παραβιάσεων δεδομένων

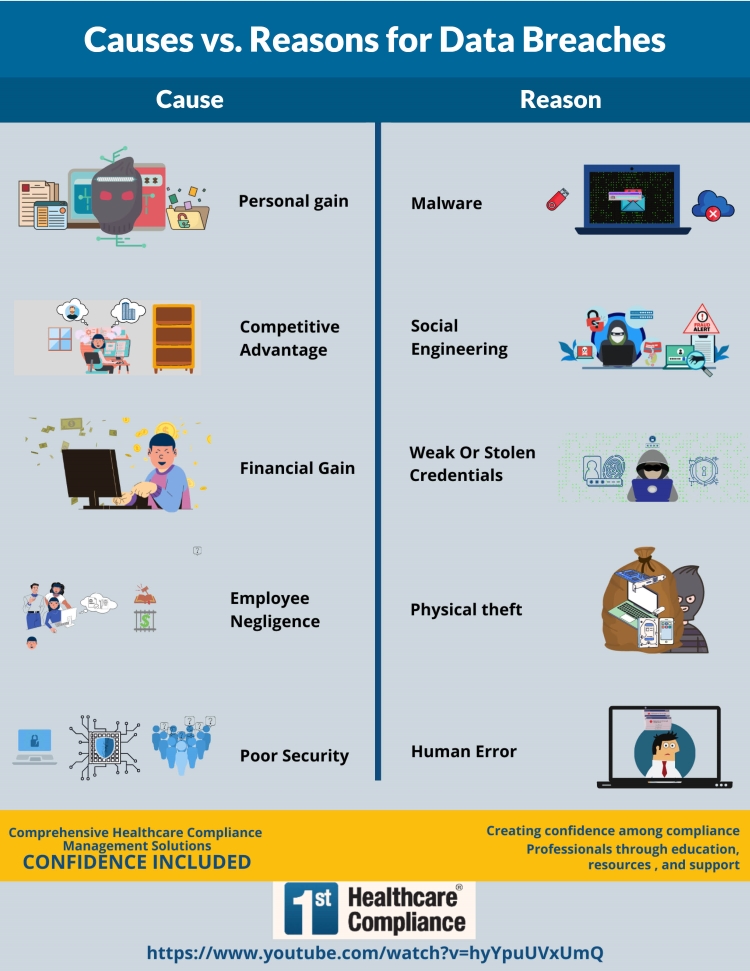

1. Απειλές εμπιστευτικών λόγω κατάχρησης προνομιακής πρόσβασης: Οι απειλές του Insider, όπως οι εργαζόμενοι που χρησιμοποιούν την προνομιακή πρόσβαση τους, μπορούν να οδηγήσουν σε παραβιάσεις δεδομένων.

2. Αδύναμοι και κλεμμένοι κωδικοί πρόσβασης: Οι αδύναμοι κωδικοί πρόσβασης ή τα κλεμμένα διαπιστευτήρια είναι μια κοινή αιτία παραβίασης δεδομένων.

3. Απενεργοποιημένες εφαρμογές: Η μη ενημέρωση και οι εφαρμογές patch μπορεί να αφήσουν τρωτά σημεία που μπορούν να αξιοποιηθούν από τους χάκερς.

4. Κακόβουλο λογισμικό: Το κακόβουλο λογισμικό, όπως οι ιοί ή το ransomware, μπορούν να χρησιμοποιηθούν για να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση σε συστήματα και να κλέψουν ευαίσθητα δεδομένα.

5. Κοινωνική μηχανική: Τεχνικές όπως το phishing ή η πλαστοπροσωπία μπορούν να εξαπατήσουν τα άτομα να μοιράζονται ευαίσθητες πληροφορίες.

6. Φυσικές επιθέσεις: Φυσική κλοπή ή σαμποτάζ μπορεί επίσης να οδηγήσει σε παραβιάσεις δεδομένων.

Βασικά σημεία:

- Απειλές εμπιστευτικών και αδύναμων κωδικών πρόσβασης μπορεί να προκαλέσει σημαντική ζημιά στην ασφάλεια των δεδομένων μιας εταιρείας.

- Μη προσαρμοσμένες εφαρμογές είναι ευάλωτοι στην εκμετάλλευση από τους χάκερς.

- Κακόβουλο λογισμικό Μπορεί να χρησιμοποιηθεί για να αποκτήσει μη εξουσιοδοτημένη πρόσβαση και να κλέψει ευαίσθητα δεδομένα.

- Τεχνικές κοινωνικής μηχανικής μπορούν να εξαπατήσουν τα άτομα να αποκαλύψουν εμπιστευτικές πληροφορίες.

- Φυσικές επιθέσεις όπως η κλοπή ή η σαμποτάζ μπορούν να οδηγήσουν σε παραβιάσεις δεδομένων.

Ερωτήσεις και απαντήσεις:

Ε: Ποιες είναι οι τέσσερις κοινές αιτίες παραβιάσεων δεδομένων?

Α: Οι τέσσερις κοινές αιτίες είναι απειλές εμπιστευτικών, αδύναμων και κλεμμένων κωδικών πρόσβασης, μη εφαρμογών και κακόβουλου λογισμικού.

Ε: Ποιες είναι οι τρεις κύριες αιτίες των παραβιάσεων δεδομένων?

Α: Οι τρεις κύριες αιτίες είναι οι αδύναμοι κωδικοί πρόσβασης, η ακατάλληλη εξαγωγή δεδομένων και η έλλειψη βέλτιστων πρακτικών ασφαλείας ηλεκτρονικού ταχυδρομείου.

Ε: Ποια είναι η κύρια αιτία παραβίασης δεδομένων?

Α: Τα αδύναμα διαπιστευτήρια, όπως οι κλεμμένοι ή οι αδύναμοι κωδικοί πρόσβασης, είναι η κύρια αιτία παραβιάσεων δεδομένων.

Ε: Ποιοι είναι οι τρεις τύποι παραβιάσεων δεδομένων?

Α: Οι τρεις τύποι παραβιάσεων δεδομένων είναι κλέφτες διαπιστευτήρια σύνδεσης, κεφάλαια και διαρροές πνευματικής ιδιοκτησίας.

Ε: Ποιο είναι το πιο συνηθισμένο παράδειγμα παραβίασης δεδομένων?

Α: Οι κλεμμένοι κωδικοί πρόσβασης είναι ένα από τα πιο συνηθισμένα παραδείγματα παραβιάσεων δεδομένων.

Ε: Ποια είναι μερικά παραδείγματα παραβιάσεων δεδομένων?

Α: Παραδείγματα παραβιάσεων δεδομένων περιλαμβάνουν εισβολές hacking, απειλές εμπιστευτικών, δεδομένα που βρίσκονται σε κίνηση, φυσική κλοπή, ανθρώπινο σφάλμα, τυχαία έκθεση στο διαδίκτυο και μη εξουσιοδοτημένη πρόσβαση.

Ε: Τι εμποδίζει τις παραβιάσεις των δεδομένων?

Α: Στρατηγικές όπως η διατήρηση υψηλής βαθμολόγησης ασφαλείας, η εφαρμογή τείχους προστασίας και η χρήση λύσεων ανίχνευσης και απόκρισης τελικού σημείου μπορούν να βοηθήσουν στην πρόληψη παραβιάσεων δεδομένων.

Ε: Πόσο συνηθισμένες είναι οι παραβιάσεις δεδομένων?

Α: Περίπου το 45% των αμερικανικών εταιρειών έχουν βιώσει παραβίαση δεδομένων τον περασμένο χρόνο.

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι 4 κοινές αιτίες παραβιάσεων δεδομένων

Έξι κοινές αιτίες παραβίασης δεδομένων 1. Απειλές εμπιστευτικών λόγω κατάχρησης προνομιακής πρόσβασης.Αιτία 2. Αδύναμοι και κλεμμένοι κωδικοί πρόσβασης.Αιτία 3. Μη προσαρμοσμένες εφαρμογές.Αιτία 4. Κακόβουλο λογισμικό.Αιτία 5. Κοινωνική μηχανική.Αιτία 6. Φυσικές επιθέσεις.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι τρεις κύριες αιτίες παραβιάσεων δεδομένων

Ένας αδύναμος κωδικός πρόσβασης, ακατάλληλη εξαγωγή δεδομένων και έλλειψη βέλτιστων πρακτικών ασφαλείας ηλεκτρονικού ταχυδρομείου μπορεί να προκαλέσει παραβίαση δεδομένων αξίας χιλιάδων δολαρίων. Από την άλλη πλευρά, έχουμε απειλές εμπιστευτικών. Οι δυσαρεστημένοι υπάλληλοι μπορούν να προκαλέσουν μεγαλύτερη ζημιά σε μια εταιρεία από τους Black Hat Hackers.

Αποθηκευμένος

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι η κύρια αιτία παραβίασης δεδομένων

Τα κοινά τρωτά σημεία που στοχεύουν οι κακόβουλοι εγκληματίες περιλαμβάνουν τα εξής: αδύναμα διαπιστευτήρια. Η συντριπτική πλειοψηφία των παραβιάσεων δεδομένων προκαλείται από κλεμμένα ή αδύναμα διαπιστευτήρια. Εάν οι κακόβουλοι εγκληματίες έχουν συνδυασμό ονόματος χρήστη και κωδικού πρόσβασης, έχουν μια ανοιχτή πόρτα στο δίκτυό σας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι τα τρία 3 είδη παραβίασης δεδομένων

Κλεμικά διαπιστευτήρια σύνδεσης, κεφάλαια που έχουν περάσει ή διαρροή πνευματικής ιδιοκτησίας είναι όλοι οι τύποι παραβιάσεων δεδομένων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιο είναι το πιο συχνά παραδείγματος παραβίασης δεδομένων

Οι κλεμμένοι κωδικοί πρόσβασης είναι μία από τις απλούστερες και πιο συνηθισμένες αιτίες παραβιάσεων δεδομένων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι τα παραδείγματα παραβιάσεων δεδομένων

Ας ρίξουμε μια ματιά στους πιο συνηθισμένους τύπους παραβιάσεων δεδομένων και πώς επηρεάζουν την επιχείρηση.Εισβολές πειρατείας.Απειλή.Δεδομένα.Φυσική κλοπή.Ανθρώπινο λάθος.Τυχαία έκθεση στο διαδίκτυο.Μη εξουσιοδοτημένη πρόσβαση.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι εμποδίζει τις παραβιάσεις των δεδομένων

Μια απλή στρατηγική για την ελαχιστοποίηση του συμβιβασμού του δικτύου είναι η διατήρηση της βαθμολογίας ασφαλείας της εταιρείας σας όσο το δυνατόν υψηλότερη. Μια στρατηγική εσωτερικής ασφάλειας που επικεντρώνεται στην άμβλυνση της πρόσβασης στο δίκτυο θα πρέπει επίσης να περιλαμβάνει τους ακόλουθους ελέγχους παραβίασης ασφαλείας. Τείχη προστασίας. Λύσεις ανίχνευσης και απόκρισης τελικού σημείου.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πόσο συνηθισμένες είναι οι παραβιάσεις των δεδομένων

4. Το 45% των αμερικανικών εταιρειών έχουν βιώσει παραβίαση δεδομένων. Η έκθεση απειλών για την απειλή των δεδομένων 2021 Thales διαπίστωσε ότι σχεδόν το ήμισυ (45%) των αμερικανικών εταιρειών υπέστη παραβίαση δεδομένων τον περασμένο χρόνο. Αλλά αυτό θα μπορούσε να είναι υψηλότερο λόγω των πιθανών παραβιάσεων που έχουν ακόμη ανιχνευθεί.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι δύο σημαντικές επιπτώσεις της παραβίασης των δεδομένων

Μια παραβίαση δεδομένων μπορεί εύκολα να οδηγήσει σε κλοπή ταυτότητας όταν οι ευαίσθητες πληροφορίες εκτίθενται σε μη εξουσιοδοτημένα άτομα. Οι χάκερ μπορούν να χρησιμοποιήσουν αυτές τις πληροφορίες για να κλέψουν την ταυτότητα ενός ατόμου και να διαπράξουν δόλιες δραστηριότητες, όπως το άνοιγμα νέων λογαριασμών ή την πραγματοποίηση μη εξουσιοδοτημένων αγορών.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιες είναι οι τρεις από τις πέντε πρώτες αιτίες παραβιάσεων

8 Οι πιο συνηθισμένες αιτίες των διαπιστευτηρίων Breachweak Data,.κ.ένα. Κωδικοί πρόσβασης.Πίσω πόρτες, τρωτά σημεία εφαρμογής.Κακόβουλο λογισμικό.Κοινωνική μηχανική.Πάρα πολλά δικαιώματα.Εμπιστευτικές απειλές.Φυσικές επιθέσεις.Ακατάλληλη διαμόρφωση, σφάλμα χρήστη.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι τα τρία μεγαλύτερα σκάνδαλα παραβίασης δεδομένων

Αυτές οι παραβιάσεις ασφαλείας επηρέασαν μερικούς από τους μεγαλύτερους οργανισμούς στον κόσμο – και εκατομμύρια χρήστες τους.1) Yahoo. Ημερομηνία: Αύγουστος 2013.2) Ξενοδοχεία Marriott. Ημερομηνία: Νοέμβριος 2018.3) Δίκτυο φίλων. Ημερομηνία: Νοέμβριος 2016.4) Myspace. Ημερομηνία: Μάιος 2016.5) Twitter.6) Αναλυτικά στοιχεία βαθιάς ρίζας.7) MyFitnessPal / Under Armor.8) eBay.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι είναι οι κοινές παραβιάσεις

Κακόβουλο λογισμικό; Ψαρέμα? Ασφάλεια κωδικού πρόσβασης · Ασφάλεια κινητής συσκευής. Απειλές κοινωνικών μέσων ενημέρωσης · και.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς μπορώ να ξέρω αν ήμουν μέρος μιας παραβίασης δεδομένων

Σε περίπτωση αμφιβολίας, επικοινωνήστε απευθείας με την εταιρεία. Λάβετε ένα αντίγραφο της πιστωτικής σας έκθεσης. Μεταβείτε στο ετήσιο CreditReport.com ή καλέστε 1-877-322-8228 για να λάβετε ένα δωρεάν αντίγραφο της πιστωτικής σας έκθεσης. Μπορείτε να πάρετε ένα δωρεάν αντίγραφο της αναφοράς σας από κάθε ένα από τα τρία πιστωτικά γραφεία μία φορά το χρόνο.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι να κάνετε κατά τη διάρκεια μιας παραβίασης δεδομένων

Τι πρέπει να κάνετε μετά από μια παραβίαση δεδομένων: 12 StepsConfirm Η παραβίαση έχει συμβεί (αλλά να είστε προσεκτικοί για τα μηνύματα ηλεκτρονικού ταχυδρομείου) μάθετε ποια ευαίσθητα δεδομένα έχουν κλαπεί.Ασφαλίστε τις καταγραφές, τους κωδικούς πρόσβασης και τις καρφίτσες σας.Μεταβείτε σε μια εφαρμογή Authenticator για 2FA/MFA.Παγίστε την πίστωσή σας με τα τρία γραφεία.Καταθέστε μια αναφορά στην Ομοσπονδιακή Επιτροπή Εμπορίου (FTC)

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια βιομηχανία έχει τις περισσότερες παραβιάσεις δεδομένων

Οι 6 βιομηχανίες που πλήττονται περισσότερο από τη βιομηχανία ασφαλείας. Λόγω της έλλειψης χρηματοδότησης στον κυβερνοχώρο, οι ηθοποιοί απειλών και οι ομάδες ransomware έχουν στοχεύσει εδώ και πολύ καιρό τη βιομηχανία υγειονομικής περίθαλψης, αλλά το 2022 είδε μια δραματική ακίδα στις απειλές.Κυβερνητικές υπηρεσίες.Fintech και ασφάλιση.Εκπαίδευση.Βιομηχανία λιανικής.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πόσο σοβαρή είναι μια παραβίαση δεδομένων

Μια παραβίαση δεδομένων μπορεί εύκολα να οδηγήσει σε κλοπή ταυτότητας όταν οι ευαίσθητες πληροφορίες εκτίθενται σε μη εξουσιοδοτημένα άτομα. Οι χάκερ μπορούν να χρησιμοποιήσουν αυτές τις πληροφορίες για να κλέψουν την ταυτότητα ενός ατόμου και να διαπράξουν δόλιες δραστηριότητες, όπως το άνοιγμα νέων λογαριασμών ή την πραγματοποίηση μη εξουσιοδοτημένων αγορών.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι θα θεωρηθεί ως παραβίαση δεδομένων

Μια παραβίαση δεδομένων εμφανίζεται όταν τα δεδομένα για τα οποία η εταιρεία/ο οργανισμός σας είναι υπεύθυνο υποφέρει από ένα περιστατικό ασφαλείας που έχει ως αποτέλεσμα παραβίαση της εμπιστευτικότητας, της διαθεσιμότητας ή της ακεραιότητας.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποιοι είναι οι 4 τύποι παραβίασης

Σε γενικές γραμμές, υπάρχουν τέσσερις τύποι παραβιάσεων συμβολαίου: πρόβλεψη, πραγματικός, μικρός και υλικός.Προβλεπτική παραβίαση vs. πραγματική παραβίαση.Μικρή παραβίαση vs. παραβίαση υλικού.Τι θα ακολουθήσει: Τύποι διορθωτικών μέτρων για σπασμένες συμβάσεις.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Γιατί είμαι σε παραβίαση δεδομένων για έναν ιστότοπο που ποτέ δεν υπέγραψα

Γιατί βλέπω το όνομα χρήστη μου να παραβιάζεται σε μια υπηρεσία που ποτέ δεν υπέγραψα όταν ψάχνετε για ένα όνομα χρήστη που δεν είναι διεύθυνση ηλεκτρονικού ταχυδρομείου, μπορείτε να δείτε αυτό το όνομα να εμφανίζεται ενάντια στις παραβιάσεις των ιστότοπων που ποτέ δεν έχετε υπογράψει. Συνήθως αυτό οφείλεται απλώς σε κάποιον άλλο που εκλέγει να χρησιμοποιεί το ίδιο όνομα χρήστη όπως συνήθως.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Η παραβίαση των δεδομένων σημαίνει hacked

Οι όροι «παραβίαση δεδομένων» και «παραβίαση» χρησιμοποιούνται συχνά εναλλακτικά με το Cyberattack. «Αλλά δεν είναι όλες οι κυβερνοεπίσκοπες είναι παραβιάσεις δεδομένων – και όχι όλες οι παραβιάσεις δεδομένων. Οι παραβιάσεις δεδομένων περιλαμβάνουν μόνο εκείνες τις παραβιάσεις ασφαλείας στις οποίες διακυβεύεται η εμπιστευτικότητα των δεδομένων.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Πώς ξέρετε εάν τα προσωπικά σας δεδομένα έχουν διαρρεύσει

Επίσκεψη, έχω περάσει

Η μηχανή αναζήτησης σάς επιτρέπει να αναζητήσετε είτε με τη διεύθυνση email είτε με τον αριθμό τηλεφώνου σας και θα επισημάνετε τυχόν παραβιάσεις που περιέχουν τα δεδομένα σας όταν συμβαίνουν με διασταύρωση δισεκατομμυρίων διαρροών αρχείων που προστίθενται στο PWEND DATABASE.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Που κάνουν χάκερς στοχεύουν περισσότερο

Τι είδους ιστοσελίδες φαίνονται οι χάκερ σε ιστότοπους Targete-Commerce. Συχνά οι χάκερ μπορούν να βρουν τρωτά σημεία μέσα σε έναν ιστότοπο ηλεκτρονικού εμπορίου, ειδικά εκείνες που χρησιμοποιούν κοινό λογισμικό κωδικοποίησης ή αγορών καλαθιού.Μικρές επιχειρήσεις.Καταστήματα ειδήσεων.Φροντίδα υγείας.Κυβέρνηση.Χρηματοπιστωτικές υπηρεσίες.Μη κερδοσκοπικος.Online λιανοπωλητές.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι πρέπει να κάνω εάν τα δεδομένα μου έχουν παραβιαστεί

72 ώρες – Πώς να ανταποκριθείτε σε ένα BREACHSTEP Προσωπικά Δεδομένα: Μην πανικοβληθείτε.Βήμα δεύτερο: Ξεκινήστε το χρονοδιακόπτη.Βήμα τρίτο: Μάθετε τι συνέβη.Βήμα τέσσερα: Προσπαθήστε να περιορίσετε την παραβίαση.Βήμα πέντε: Αξιολογήστε τον κίνδυνο.Βήμα έξι: Εάν είναι απαραίτητο, ενεργήστε για να προστατεύσετε όσους επηρεάζονται.Βήμα επτά: Υποβάλετε την αναφορά σας (αν χρειαστεί)

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Τι δεν θεωρείται παραβίαση δεδομένων

Εμπιστευτικότητα. Μια παραβίαση εμπιστευτικότητας είναι όπου υπάρχει μη εξουσιοδοτημένη ή τυχαία αποκάλυψη ή πρόσβαση σε προσωπικά δεδομένα. Δεν είναι παραβίαση ασφαλείας εάν, για παράδειγμα, στέλνετε πληροφορίες σε μια διεύθυνση που κρατήθηκε για κάποιον, αλλά στη συνέχεια μετακόμισαν διευθύνσεις.

[/wpremark]

[WPREMARK PRESET_NAME = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] 32 “ύψος =” 32 “] Ποια είναι τα παραδείγματα παραβιάσεων της ασφάλειας των δεδομένων

Οι τύποι παραβίασης ασφαλείας εκμεταλλεύονται επιθέσεις σε ευπάθεια του συστήματος, όπως ένα λειτουργικό σύστημα εκτός ημερομηνίας.Οι αδύναμοι κωδικοί πρόσβασης μπορούν να σπάσουν ή να μαντέψουν.Οι επιθέσεις κακόβουλου λογισμικού, όπως τα μηνύματα ηλεκτρονικού ταχυδρομείου phishing, μπορούν να χρησιμοποιηθούν για την είσοδο.Οι λήψεις Drive-by χρησιμοποιούν ιούς ή κακόβουλο λογισμικό που παραδίδονται μέσω ενός συμβιβασμένου ή πλαστογραφημένου ιστότοπου.

[/wpremark]