Résumé de l’article:

1. Les pirates peuvent intercepter OTP?

Les messages texte ne sont pas cryptés et ils sont liés à votre numéro de téléphone plutôt qu’à un appareil spécifique. Les attaques communes incluent des échanges de sim, où un fraudeur récolte les détails personnels de la victime pour intercepter l’authentification SMS OTP.

2. Est-il sûr de donner OTP à quelqu’un?

Il n’est pas sûr de donner votre OTP à quelqu’un, car les fraudeurs peuvent vous inciter à le révéler par le phishing ou l’ingénierie sociale, entraînant des transactions non autorisées ou un vol d’identité.

3. À quel point SMS est sécurisé?

Les OTP SMS ont de sérieux défauts de sécurité, les rendant vulnérables aux attaques externes. Ils ne sont pas considérés comme sécurisés à des fins d’authentification.

4. Que peut faire quelqu’un avec mon OTP?

Avec votre OTP, quelqu’un peut créer un compte faisant semblant d’être vous, effectuer des transactions en ligne, acheter des produits, transférer de l’argent ou accéder à votre compte à des fins malveillantes.

5. Quelqu’un peut-il contourner OTP?

Dans certains sites Web et applications vulnérables, il est possible de contourner l’authentification et la vérification à deux facteurs basées sur OTP.

6. Est-il plus sûr qu’un mot de passe est plus sûr qu’un mot de passe?

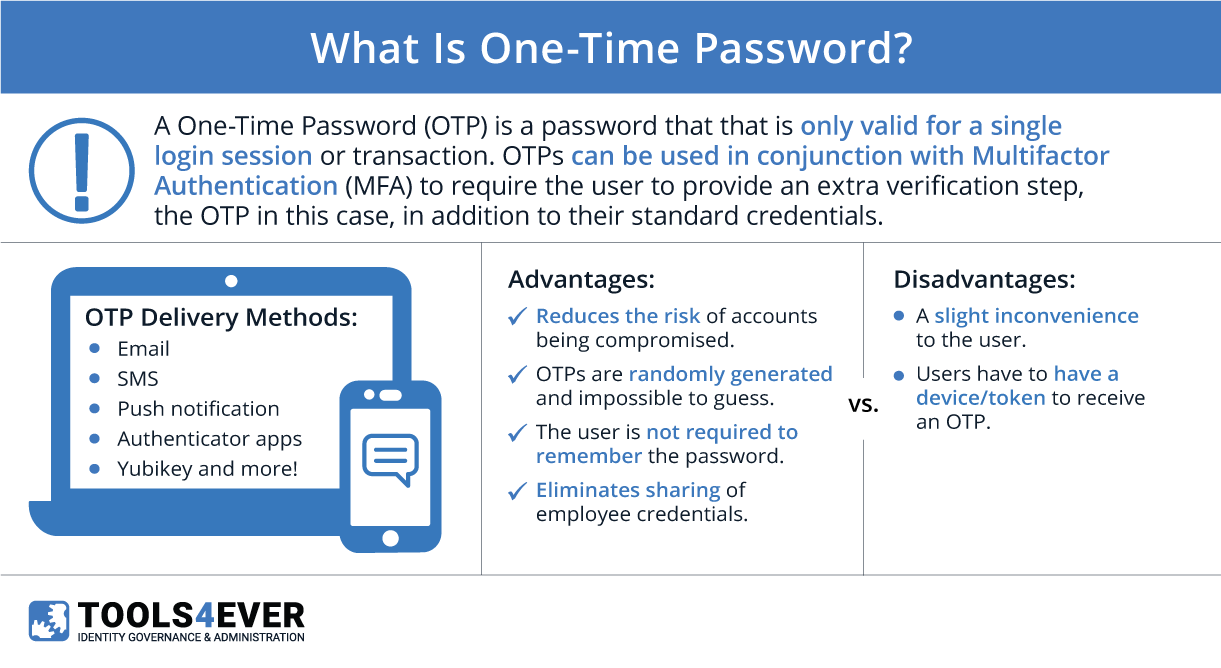

Un OTP est généralement considéré comme plus sécurisé qu’un mot de passe statique, en particulier les mots de passe faibles ou réutilisés. Il peut fournir une couche de sécurité supplémentaire pour l’authentification des utilisateurs.

7. Quel est l’inconvénient de l’authentification OTP?

Un utilisateur peut avoir des difficultés à accéder à l’OTP, comme des e-mails ou des messages retardés se retrouvant dans des dossiers de spam. La perte d’un jeton physique peut également entraîner la perte d’accès à l’OTP.

8. Quelle est la faiblesse de l’OTP?

OTP est sensible aux attaques de force brute, où toutes les valeurs possibles sont essayées jusqu’à ce que le OTP correct soit trouvé. De plus, le serveur a besoin de matériel sécurisé et de clés secrètes partagées pour vérifier l’OTP.

Questions et réponses:

1. Les pirates peuvent intercepter OTP?

Les pirates peuvent intercepter les OTP par des attaques communes comme les échanges de sim, où ils obtiennent des détails personnels par le phishing ou l’ingénierie sociale.

2. Est-il sûr de partager OTP avec les autres?

Non, il n’est pas sûr de partager votre OTP avec n’importe qui, car cela peut entraîner des transactions non autorisées et un vol d’identité.

3. SMS OTP est-il sécurisé pour l’authentification?

Non, SMS OTP a des défauts de sécurité et n’est pas considéré comme sécurisé pour l’authentification en raison de sa vulnérabilité aux attaques externes.

4. Que peut faire quelqu’un avec mon OTP?

Avec votre OTP, quelqu’un peut créer des comptes en votre nom, effectuer des transactions en ligne, acheter des produits, transférer de l’argent ou obtenir un accès non autorisé à votre compte.

5. Comment OTP peut-il être contourné?

Dans certains sites Web et applications vulnérables, l’authentification à deux facteurs basée sur OTP peut être contournée, compromettant la sécurité.

6. OTP est-il plus sécurisé qu’un mot de passe?

Oui, les OTP sont généralement plus sécurisés que les mots de passe statiques, en particulier les mots de passe faibles ou réutilisés. Ils fournissent une couche de sécurité supplémentaire.

7. Quels sont les inconvénients de l’authentification OTP?

Les difficultés à accéder aux OTP, telles que des e-mails ou des messages retardés dans les dossiers de spam, et le risque de perdre des jetons physiques sont des inconvénients de l’authentification OTP.

8. Quelles sont les faiblesses de OTP?

OTP est vulnérable aux attaques de force brute et nécessite du matériel sécurisé et des clés secrètes partagées sur le serveur pour la vérification.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les pirates peuvent intercepter OTP

Les messages texte ne sont pas cryptés et ils sont liés à votre numéro de téléphone plutôt qu’à un appareil spécifique. Vous trouverez ci-dessous deux types d’attaques courantes qui permettent aux pirates d’intercepter l’authentification SMS OTP: SIM Swaps. Le fraudeur récolte les détails personnels de la victime, soit par phishing, soit en génie social.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-il sûr de donner OTP à quelqu’un

Vous êtes dupé pour révéler l’OTP à un fraudeur sur appel / SMS / e-mail. Les fraudeurs essaieront de vous attirer en faisant de fausses promesses d’aide à une transaction ou de fournir de meilleurs services et si leurs tentatives réussissent, vous incitez à effectuer des transactions non autorisées ou même à provoquer un vol d’identité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] À quel point SMS est sécurisé

Cependant, cela soulève la question: SMS OTPS sécurisé la réponse courte n’est pas. Le problème avec cette méthode de vérification est que les SMS ont de sérieux défauts de sécurité, les rendant vulnérables aux attaques externes.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que peut faire quelqu’un avec mon OTP

En utilisant un OTP, une personne peut créer un compte en faisant semblant d’être vous. Ce compte peut être utilisé à des fins inutiles. Ou utilisez-le pour accéder à votre compte et l’utiliser contre vous. On peut effectuer une transaction en ligne et acheter un produit, transférer de l’argent.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelqu’un peut-il contourner OTP

OTP est utilisé pour une couche de sécurité supplémentaire afin de sécuriser l’authentification des utilisateurs, mais dans certains cas dans un site Web vulnérable, nous pouvons facilement contourner le schéma de vérification d’authentification à deux facteurs sur le Web ou la plate-forme basée sur les applications .

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est-ce que OTP est plus sûr que le mot de passe

Un OTP est plus sécurisé qu’un mot de passe statique, en particulier un mot de passe créé par l’utilisateur, qui peut être faible et / ou réutilisé sur plusieurs comptes. OTPS peut remplacer les informations de connexion d’authentification ou peut être utilisée en plus de celle-ci pour ajouter une autre couche de sécurité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est l’inconvénient de l’authentification OTP

Un utilisateur peut également être incapable d’accéder à l’OTP. Certains OTP envoyés par e-mail peuvent être retardés ou se retrouver dans un dossier de spam. Si un utilisateur perd un jeton physique, il a perdu accès à son OTP.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la faiblesse de l’OTP

Premièrement, OTPS est plus sensible aux attaques de force brute – essayant toutes les valeurs possibles jusqu’à ce que vous entriez. Deuxièmement, les OTP nécessitent du matériel sécurisé sur le serveur – le serveur a besoin de la touche secrète partagée pour vérifier l’OTP.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelqu’un peut-il retirer de l’argent avec OTP

Le OTP est une chaîne numérique de caractères générée par le système authentifie l’utilisateur pour une seule transaction. Pour protéger ses clients contre le risque de chuter les proies aux fraudeurs, les retraits non autorisés et l’écrémage des cartes, la banque a augmenté la sécurité en introduisant une option de retrait en espèces basée sur OTP.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelqu’un peut-il contourner OTP

OTP est utilisé pour une couche de sécurité supplémentaire afin de sécuriser l’authentification des utilisateurs, mais dans certains cas dans un site Web vulnérable, nous pouvons facilement contourner le schéma de vérification d’authentification à deux facteurs sur le Web ou la plate-forme basée sur les applications .

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les pirates peuvent-ils retirer de l’argent sans OTP

Les pirates utilisent une tactique effrayante pour voler de l’argent via la banque nette

Quelques victimes se sont plaints que leur argent durement gagné a été volé à des comptes bancaires sans qu’ils ne découvrent jamais la transaction car même un OTP de la banque a été reçu par eux.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pourquoi OTP est-il insécurité

La plupart de l’authentification OTP implique un code ou une notification push envoyée à un utilisateur après avoir saisi ses détails de connexion. En théorie, comme l’utilisateur contrôle vraisemblablement l’appareil ou le numéro lié au compte, ce processus empêche l’accès du compte non autorisé.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] OTP est-il plus sécurisé que le mot de passe

Un OTP est plus sécurisé qu’un mot de passe statique, en particulier un mot de passe créé par l’utilisateur, qui peut être faible et / ou réutilisé sur plusieurs comptes. OTPS peut remplacer les informations de connexion d’authentification ou peut être utilisée en plus de celle-ci pour ajouter une autre couche de sécurité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les inconvénients de l’authentification OTP

Un utilisateur peut également être incapable d’accéder à l’OTP. Certains OTP envoyés par e-mail peuvent être retardés ou se retrouver dans un dossier de spam. Si un utilisateur perd un jeton physique, il a perdu accès à son OTP.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] OTP est-il meilleur que le mot de passe

Un OTP est plus sécurisé qu’un mot de passe statique, en particulier un mot de passe créé par l’utilisateur, qui peut être faible et / ou réutilisé sur plusieurs comptes. OTPS peut remplacer les informations de connexion d’authentification ou peut être utilisée en plus de celle-ci pour ajouter une autre couche de sécurité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Peut-il être fissuré

Il n’y a qu’une seule possibilité sécurisée quantique – un pavé unique (OTP). Un pavé unique est une méthode de chiffrement qui ne peut pas être fissurée. Il nécessite une clé pré-partagée (unique) à usage unique qui n’est pas plus petite que le message envoyé.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est la méthode d’authentification la plus sûre

Une meilleure pratique de sécurité consiste à combiner plusieurs formes d’authentification des utilisateurs dans un protocole d’authentification multifactorielle (MFA). Et il y a une raison pour laquelle cela ne s’appelle pas l’authentification multi-méthodes. L’objectif de la MFA est de retirer de deux facteurs ou plus, donc un acteur de menace ne peut pas accéder à un seul vecteur d’attaque.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est l’authentification la plus faible

Mots de passe

Explication: Les mots de passe sont considérés comme la forme la plus faible du mécanisme d’authentification car ces chaînes de mot de passe peuvent…

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la forme d’authentification la plus forte

Clé de sécurité physique

Une clé d’authentification physique est l’un des moyens les plus forts de mettre en œuvre l’authentification multifactorielle. Une clé privée, stockée sur un appareil physique, est utilisée pour authentifier un utilisateur, comme un périphérique USB qu’un utilisateur branche son ordinateur tout en se connectant.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est l’authentification la plus sûre

Le plus sécurisé: touches matérielles

Source. Les clés matérielles externes, comme les yubikeys, sont parmi les facteurs d’authentification les plus forts disponibles. Également appelés FIDO Keys, ils génèrent un code d’authentification MFA sécurisé cryptographiquement à la poussée d’un bouton.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la méthode d’authentification la plus sûre

Une meilleure pratique de sécurité consiste à combiner plusieurs formes d’authentification des utilisateurs dans un protocole d’authentification multifactorielle (MFA). Et il y a une raison pour laquelle cela ne s’appelle pas l’authentification multi-méthodes. L’objectif de la MFA est de retirer de deux facteurs ou plus, donc un acteur de menace ne peut pas accéder à un seul vecteur d’attaque.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est le type d’authentification le plus sûr

1. Méthodes d’authentification biométrique. L’authentification biométrique repose sur les traits biologiques uniques d’un utilisateur afin de vérifier leur identité. Cela fait de la biométrie l’une des méthodes d’authentification les plus sécurisées à ce jour.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est l’authentification la moins sécurisée

Le protocole d’authentification du mot de passe (PAP)

Les protocoles d’authentification établissent les règles sous-jacentes qui vérifient un utilisateur. Le protocole le moins sécurisé de tous est connu comme le protocole d’authentification de mot de passe (PAP) et demande simplement à un utilisateur de saisir un mot de passe qui correspond à celui enregistré dans la base de données.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel mode d’authentification est le plus sécurisé

Quelles que soient ses vulnérabilités potentielles, les experts conviennent que WPA3 est le protocole sans fil le plus sécurisé disponible aujourd’hui.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui est la forme d’authentification la moins sécurisée

Le protocole d’authentification du mot de passe (PAP)

Le protocole le moins sécurisé de tous est connu comme le protocole d’authentification de mot de passe (PAP) et demande simplement à un utilisateur de saisir un mot de passe qui correspond à celui enregistré dans la base de données.

[/ wpremark]