Impossible de défendre les pare-feu contre les attaques DDOS, les pare-feu ne sont pas conçus pour gérer le volume et la complexité des attaques DDOS. Ils se concentrent davantage sur le filtrage du trafic basé sur des règles et des politiques prédéfinies. Les attaques DDOS submergent le réseau en l’inondant de trafic provenant de plusieurs sources, ce qui rend difficile pour les pare-feu pour distinguer le trafic légitime et malveillant. De plus, les attaques DDOS ciblent souvent des applications ou des services spécifiques, en contournant complètement le pare-feu.

Comment un réseau peut-il être protégé des attaques DDOS Il existe plusieurs mesures qui peuvent être mises en œuvre pour protéger un réseau contre les attaques DDOS. Ceux-ci inclus:

1. Analyse et profilage du trafic: surveiller les modèles de trafic réseau et identifier le comportement anormal peut aider à détecter et à atténuer les attaques DDOS.

2. Système de détection d’intrusion / Système de prévention des intrusions (IDS / IPS): IDS / IPS peuvent aider à identifier et bloquer les attaques DDOS en analysant le trafic réseau en temps réel et en appliquant des contre-mesures appropriées.

3. Équilibrage de la charge: la distribution du trafic entrant sur plusieurs serveurs peut aider à atténuer l’impact des attaques DDOS en répartissant la charge.

4. Réseau de livraison de contenu (CDN): L’utilisation d’un CDN peut aider à distribuer géographiquement le trafic, en réduisant l’impact des attaques DDOS en distribuant la charge sur plusieurs serveurs.

5. Limitation des taux: la mise en œuvre de la limitation des taux des ressources du réseau peut aider à atténuer l’impact des attaques DDOS en restreignant la quantité de trafic qui peut être traité.

6. Services d’atténuation DDOS: Engager les services d’un fournisseur spécialisé peut aider à détecter et à atténuer les attaques DDOS, car ils ont l’infrastructure et l’expertise pour gérer les attaques à grande échelle.

7. Segmentation du réseau: Diviser le réseau en segments isolés plus petits peut limiter la portée d’une attaque DDOS et l’empêcher d’inclure l’ensemble du réseau.

8. Systèmes de redondance et de basculement: la mise en œuvre de systèmes redondants et de mécanismes de basculement peut garantir que le réseau reste opérationnel même lors d’une attaque DDOS.

9. Surveillance constante et réponse aux incidents: surveillance du trafic du réseau en continu et avoir un plan de réponse aux incidents bien défini peut aider à minimiser l’impact des attaques DDOS et à faciliter une récupération rapide.

dix. Mises à jour et correctifs logiciels réguliers: garder les logiciels et les systèmes à jour avec les derniers correctifs de sécurité peut aider à réduire la vulnérabilité aux attaques DDOS en fixant les vulnérabilités connues.

Quelles sont les techniques d’attaque DDOS courantes que les attaques DDOS peuvent utiliser diverses techniques pour submerger les ressources d’une cible. Certaines techniques courantes comprennent:

1. Inondation UDP: un grand nombre de paquets de protocole de datagramme des utilisateurs (UDP) sont envoyés à la cible, consommant une bande passante réseau et des appareils réseau écrasants.

2. Syn Flood: les attaquants envoient un volume élevé de demandes de connexion TCP (paquets SYN) à la cible, ce qui a entraîné le traitement des ressources du réseau dans le traitement de ces demandes et la prévention des connexions légitimes.

3. Inondation ICMP: les attaquants envoient un grand nombre de paquets de protocole de message de contrôle Internet (ICMP) à la cible, consommant une bande passante réseau et des appareils réseau écrasants.

4. HTTP Flood: les attaquants envoient un grand nombre de demandes HTTP au serveur Web d’une cible, conduisant à la consommation de ressources du serveur et à l’indisponibilité éventuelle du site Web.

5. Amplification DNS: Les attaquants envoient de petites requêtes DNS pour ouvrir les serveurs DNS, qui répondent avec des réponses DNS beaucoup plus importantes, écrasant le réseau de la cible.

6. Amplification NTP: les serveurs de protocole de temps (NTP) des attaquants Abuse Network Time (NTP) pour générer un grand volume de trafic vers le réseau de la cible.

7. Réflexion SSDP / UPNP: les attaquants envoient des demandes de protocole de découverte de service simple (SSDP) ou de fiche universelle (UPNP) aux appareils vulnérables, qui répondent ensuite avec des quantités plus importantes de données à la cible.

8. Slowloris: Les attaquants établissent un grand nombre de connexions à faible bande passante à un serveur Web cible, épuisant les ressources du serveur et l’empêchant de servir les demandes légitimes.

9. Attaques de couches d’application: Les attaquants ciblent les vulnérabilités dans des applications ou des services spécifiques, tels que des serveurs Web ou des bases de données, les obligeant à ne pas répondre ou à s’écraser.

dix. Attaques de botnet IoT: les attaquants compromettent les appareils Internet des objets (IoT) et les utilisent pour lancer des attaques DDOS coordonnées, en tirant parti de la puissance de calcul combinée de plusieurs appareils.

Chaque technique d’attaque nécessite différentes stratégies d’atténuation, et une combinaison de mesures préventives est généralement utilisée pour se défendre contre divers vecteurs d’attaque.

Les pare-feu peuvent être contournés lors des attaques DDOS. Les attaquants peuvent utiliser diverses techniques pour contourner. De plus, certaines attaques DDOS peuvent submerger le pare-feu lui-même, ce qui le rend inefficace en défendant contre l’attaque.

Une attaque DDOS peut-elle être retracée à sa source tracer une attaque DDOS à sa source peut être difficile. Les attaquants utilisent souvent des techniques pour obscurcir leur identité et leur emplacement, comme l’utilisation de botnets ou de services d’anonymisation. De plus, les attaques DDOS peuvent impliquer le trafic provenant de plusieurs sources, ce qui rend difficile de déterminer l’origine exacte de l’attaque. Cependant, avec l’aide d’outils de surveillance du réseau, d’analyse médico-légale et de coopération avec les fournisseurs de services Internet, il est possible de retracer l’attaque dans une certaine mesure.

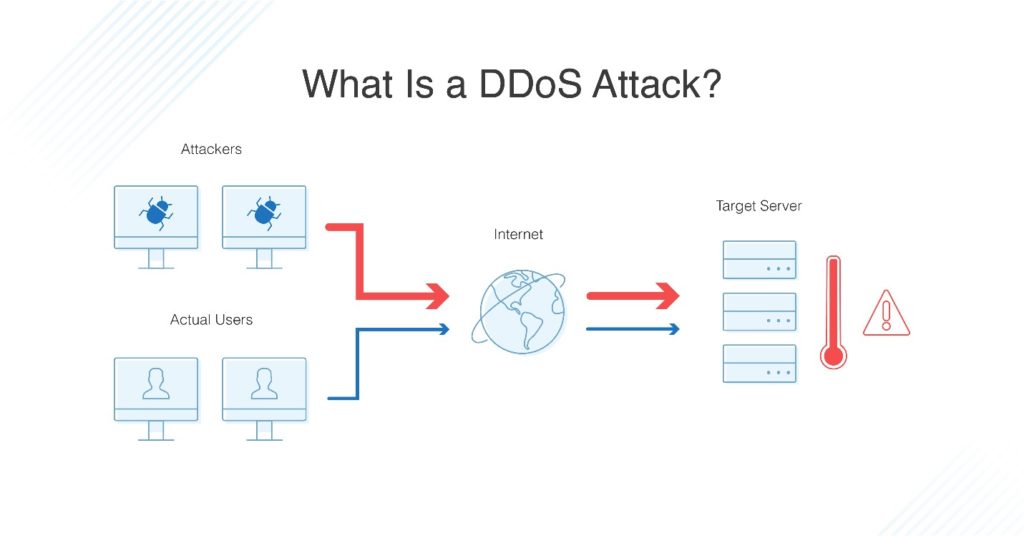

Quelle est la différence entre une attaque DOS et une attaque DDOS Une attaque DOS (déni de service) est une tentative malveillante de perturber la disponibilité d’un système ou d’un réseau en le submergeant avec un flot de trafic ou de demandes de ressources. Il implique généralement une seule source qui peut être un seul ordinateur ou un réseau d’ordinateurs compromis (botnet).

D’un autre côté, une attaque DDOS (déni de service distribué) implique plusieurs sources inondant le système cible ou le réseau avec le trafic ou les demandes. Ces sources sont généralement des appareils compromis qui forment un botnet sous le contrôle de l’attaquant. Les attaques DDOS sont souvent plus puissantes et plus difficiles à atténuer que les attaques DOS en raison de la nature distribuée de l’attaque.

Quelles sont les motivations derrière les attaques DDOS DDOS peuvent être motivées par divers facteurs, notamment:

1. Extorsion: les attaquants peuvent lancer des attaques DDOS comme moyen d’extorquer de l’argent auprès d’entreprises ou de particuliers, menaçant de perturber leurs services ou sites Web à moins qu’une rançon ne soit payée.

2. Vengeance: les attaques du DDOS peuvent être menées pour se venger d’un individu ou d’une organisation, souvent en réponse à un acte répréhensible ou à un conflit perçu.

3. Concurrence: Dans certains cas, des entreprises ou des particuliers rivaux peuvent lancer des attaques DDOS pour obtenir un avantage concurrentiel, en perturbant les services de leurs concurrents.

4. Hacktivisme: les attaques du DDOS peuvent être une forme de protestation ou d’activisme, utilisée pour attirer l’attention sur une cause particulière ou pour exprimer une dissidence contre une organisation ou un gouvernement.

5. Distraction: les attaques DDOS peuvent être utilisées comme une tactique de diversion, détournant l’attention des équipes de sécurité ou des ressources tandis que d’autres activités malveillantes, telles que les violations de données, sont menées.

6. Idéologie: Certaines attaques DDOS sont motivées par les convictions idéologiques ou politiques, visant à perturber les services d’organisations ou de gouvernements que les attaquants perçoivent comme des adversaires.

7. Tests: les attaques DDOS peuvent également être effectuées à des fins de test, pour évaluer la résilience et l’efficacité des défenses d’une organisation contre de telles attaques.

Les motivations derrière les attaques DDOS peuvent varier considérablement en fonction des objectifs de l’attaquant, et comprendre les motivations peut aider les organisations à mieux se préparer et se défendre contre de telles attaques.

Comment les individus peuvent-ils se protéger des attaques DDOS alors que les individus peuvent ne pas être les principaux objectifs des attaques DDOS, ils peuvent toujours prendre des mesures pour se protéger, comme:

1. L’utilisation d’une suite de sécurité Internet réputée: l’installation et la maintenance des logiciels de sécurité Internet peuvent aider à protéger contre divers types de cyber-menaces, y compris les attaques DDOS.

2. Mettre à jour régulièrement les logiciels et les appareils: garder les logiciels, le micrologiciel et les appareils (tels que les routeurs) à jour avec les derniers correctifs de sécurité peuvent aider à minimiser les vulnérabilités qui peuvent être exploitées dans les attaques DDOS.

3. Activer les pare-feu et les fonctionnalités de sécurité du réseau: L’activation des pare-feu et d’autres fonctionnalités de sécurité réseau fournies par des routeurs ou des logiciels de sécurité Internet peut ajouter une couche supplémentaire de défense contre les attaques DDOS.

4. Éviter les liens et les téléchargements suspects: être prudent sur le fait de cliquer sur des liens inconnus ou de télécharger des fichiers à partir de sources indignes de confiance peut aider à prévenir les infections de logiciels malveillants qui peuvent contribuer aux attaques DDOS.

5. L’utilisation de mots de passe forts et uniques: utiliser des mots de passe solides et uniques pour des comptes en ligne peut aider à prévenir l’accès non autorisé et à réduire le risque d’attaquants en utilisant des informations d’identification compromises dans les attaques DDOS.

6. Être vigilant sur les attaques de phishing: rester vigilant sur les tentatives de phishing et éviter de partager des informations personnelles ou de connexion des informations d’identification avec des demandes suspectes ou non sollicitées peuvent aider à prévenir.

Alors que les individus peuvent ne pas avoir les mêmes ressources que les organisations à défendre contre les attaques DDOS, ces mesures peuvent fournir un niveau de protection de base et réduire le risque de victime de ces attaques.

Comment les organisations peuvent-elles se préparer à des attaques DDOS potentielles que les organisations peuvent prendre plusieurs mesures pour préparer des attaques DDOS potentielles, notamment:

1. Effectuer une évaluation des risques: évaluation de l’infrastructure, des réseaux et des systèmes de l’organisation pour identifier les vulnérabilités et les points d’entrée potentiels pour les attaques DDOS.

2. Élaborer un plan de réponse aux incidents: créer un plan complet qui décrit les étapes à suivre en cas d’attaque DDOS, y compris les protocoles de communication, les rôles et les responsabilités et les stratégies d’atténuation technique.

3. La mise en œuvre des solutions d’atténuation DDOS: le déploiement.

4. Tester les réseaux et les systèmes: tester régulièrement les réseaux et systèmes de l’organisation pour les vulnérabilités et s’assurer que toutes les mesures de sécurité fonctionnent comme prévu.

5. S’engager avec les fournisseurs d’atténuation DDOS: établir des relations avec les fournisseurs d’atténuation DDOS peut aider les organisations à activer rapidement des services spécialisés en cas d’attaque, garantissant une réponse et une atténuation en temps opportun.

6. Assurer la redondance et l’évolutivité: le renforcement de la redondance et de l’évolutivité dans l’infrastructure et les réseaux de l’organisation peuvent aider à absorber l’impact des attaques DDOS et à assurer la continuité des services critiques.

7. Éduquer les employés: fournir une formation et une éducation continue aux employés sur les attaques DDOS, leur impact et leurs étapes à prendre en cas d’attaque peuvent aider à créer une culture de sécurité et de préparation.

8. Surveillance du trafic et du comportement du réseau: la mise en œuvre des outils et des solutions de surveillance du réseau peut aider à détecter les premiers signes d’une attaque DDOS, permettant une réponse et une atténuation plus rapides.

En prenant ces mesures proactives, les organisations peuvent renforcer leurs défenses contre les attaques DDOS et minimiser l’impact sur leurs réseaux, systèmes et opérations.

Les attaques DDOS peuvent-elles causer des dommages permanents dans la plupart des cas, les attaques DDOS ne causent pas de dommages permanents à l’infrastructure ou aux systèmes d’une cible. Une fois l’attaque au baisse et que le trafic normal est restauré, les systèmes reprennent leur fonctionnement normal. Cependant, il peut y avoir des dégâts indirects causés par les attaques DDOS, telles que les dommages de réputation, la perte d’activité ou les perturbations des services critiques. Il est important que les organisations aient en place des mesures d’atténuation appropriées pour minimiser l’impact et se remettre rapidement de ces attaques.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Attaque DDOS du bloc de pare-feu Windows peut-il

Les attaques DDOS de bloc sont impossibles via le pare-feu Windows et également les pare-feu matériel. Vous ne pouvez pas vraiment bloquer les attaques DDOS uniquement avec votre pare-feu. C’est un début, en particulier les pare-feu qui bloquent les botnets. Mais si l’attaque DDOS vous est ciblée, à un moment donné, votre pare-feu échouera.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment arrêter les attaques DDOS

Religer le trafic à travers des pare-feu ou ajouter des pare-feu pour bloquer les attaques. Appliquer des limites de taux plus fortes aux pare-feu, serveurs et autres ressources protégeant et entretien le routeur ou le serveur. Ajouter ou renforcer les produits de sécurité du réseau, les systèmes de détection d’intrusion du réseau (IDS) et les systèmes de prévention des intrusions (IPS).

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment le pare-feu détecte-t-il l’attaque DDOS

Les scanners Web, le pare-feu d’application Web (WAF) et les outils de détection d’attaque DDOS d’anomalies de trafic peuvent aider à réduire les dommages et le profilage du trafic. Les scanners Web surveillent régulièrement les applications Web, en particulier après une attaque, tandis que WAF filtre le trafic à l’aide d’algorithmes d’apprentissage automatique.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Le pare-feu avec état peut empêcher les DDO

Déployé sur site, devant le pare-feu et en utilisant la technologie de traitement des paquets sans état, AED peut arrêter tous les types d’attaques DDo.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pourquoi le pare-feu ne peut pas arrêter l’attaque DDOS

Les pare-feu et les IP ne peuvent pas distinguer les utilisateurs malveillants et légitimes. Certains vecteurs d’attaque DDOS tels que les inondations HTTP / HTTPS sont composés de millions de sessions légitimes. Chaque session à elle seule est légitime et elle ne peut pas être marquée comme une menace par les pare-feu et les IP.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles attaques ne peuvent pas être défendues par les pare-feu

L’ingénierie sociale est une sorte de cyber-menace que les pare-feu ne peuvent pas empêcher. Les attaques d’ingénierie sociale comprennent un large éventail d’attaques impliquant une interaction humaine qui dépasse les pare-feu. L’objectif de l’ingénierie sociale est de inciter les utilisateurs finaux à faire une erreur de sécurité, comme offrir des informations d’identification de connexion.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un DDOS peut-il être permanent

Les attaques DOS transitoires de déni de service se produisent lorsqu’un auteur malveillant choisit d’empêcher les utilisateurs réguliers de contacter une machine ou un réseau à ses fins. L’effet peut être temporaire ou indéfini selon ce qu’ils veulent récupérer pour leurs efforts.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pourquoi est-il si difficile d’arrêter les DDO

Au cours d’une attaque DDOS, cela peut être des milliers d’IP en constante évolution et des millions de paquets de données pour garder une trace dans les tables d’État. La mémoire et les ressources de traitement requises pour le faire rapidement pour chaque paquet sont énormes et la plupart des pare-feu ne peuvent tout simplement pas gérer la charge.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles attaques un pare-feu s’arrête

Les pare-feu protègent votre réseau contre l’accès non autorisé par les pirates qui utilisent une variété d’outils pour accéder à des virus, des déambulations, des attaques de déni de service (DOS), des macros, des connexions à distance, des e-mails de phishing, de l’ingénierie sociale et du spam.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles attaques les pare-feu empêchent-ils

Un pare-feu sauvegarde votre PC contre les données nocives en les filtrant hors du système. Il protège contre les portes bordées, les attaques de déni de service, les macros, les connexions à distance, le spam et les virus.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qu’est-ce que les pare-feu ne protègent pas contre

Les pare-feu ne garantissent pas que votre ordinateur ne sera pas attaqué. Les pare-feu aident principalement à protéger contre le trafic malveillant, et non contre les programmes malveillants (je.e., malware), et peut ne pas vous protéger si vous installez ou exécutez accidentellement des logiciels malveillants sur votre ordinateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Est un pare-feu meilleur que les anti-DDO

Un pare-feu protège-t-il contre DDOS Attacks Les utilisateurs associent souvent le concept d’un «pare-feu» à une protection complète. Cependant, avoir un pare-feu ne garantit pas vraiment la protection contre les DDO.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les pirates peuvent passer des pare-feu

Un pare-feu peut être sécurisé, mais s’il protège une application ou un système d’exploitation avec des vulnérabilités, un pirate peut facilement le contourner. Il existe d’innombrables exemples de vulnérabilités logicielles que les pirates peuvent exploiter pour contourner le pare-feu.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un pare-feu arrêtera-t-il les pirates

Un pare-feu est une fonction de sécurité cruciale qui aide à protéger votre ordinateur ou votre réseau contre les menaces externes telles que les pirates et les logiciels malveillants. Cependant, malgré son efficacité, il existe plusieurs façons dont un pare-feu peut être violé et laisser votre système vulnérable aux attaques.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pouvez-vous aller en prison si vous DDOS quelqu’un

L’utilisation des services de botter et de stress pour mener une attaque DDOS est punissable en vertu de la loi sur la fraude et les abus informatiques (18 U.S.C. § 1030), et peut entraîner une combinaison ou une combinaison des conséquences suivantes: saisie des ordinateurs et autres appareils électroniques. Arrestation et poursuites pénales.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Combien de temps dure généralement un DDOS

Selon la gravité de l’attaque, les attaques DDOS peuvent durer jusqu’à un jour ou plus. Mais avec une planification robuste et de bons partenaires de sécurité, vous pouvez généralement gérer des attaques de petite et moyenne taille en quelques heures ou minutes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Un pare-feu peut-il arrêter un pirate

Un pare-feu est une fonction de sécurité cruciale qui aide à protéger votre ordinateur ou votre réseau contre les menaces externes telles que les pirates et les logiciels malveillants. Cependant, malgré son efficacité, il existe plusieurs façons dont un pare-feu peut être violé et laisser votre système vulnérable aux attaques.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les 3 principaux avantages de l’utilisation des pare-feu

Les pare-feu servent de première ligne de défense contre les menaces externes, les logiciels malveillants et les pirates essayant d’accéder à vos données et systèmes.Surveille le trafic réseau. Tous les avantages de la sécurité du pare-feu commencent par la possibilité de surveiller le trafic réseau.Arrête les attaques de virus.Empêche le piratage.Arrête les logiciels espions.Favorise la vie privée.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Les pare-feu arrêtent les pirates

Un pare-feu est une fonction de sécurité cruciale qui aide à protéger votre ordinateur ou votre réseau contre les menaces externes telles que les pirates et les logiciels malveillants. Cependant, malgré son efficacité, il existe plusieurs façons dont un pare-feu peut être violé et laisser votre système vulnérable aux attaques.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce que les pare-feu ne peuvent pas faire

Les utilisateurs ne passent pas par le pare-feu: un pare-feu ne peut restreindre que des connexions qui le traversent. Il ne peut pas vous protéger des personnes qui peuvent faire le tour du pare-feu, par exemple, via un serveur de numérotation derrière le pare-feu. Il ne peut pas non plus empêcher un intrus interne de pirater un système interne.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Combien de temps dure un DDOS

Ce type d’attaque sporadique peut varier en longueur, des actions à court terme qui durent quelques minutes à des frappes plus longues qui dépassent une heure. Selon le DDOS Threat Landscape Report 2021 du transporteur suédois Teliom Telia, les attaques documentées ont en moyenne une durée de 10 minutes.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la punition des DDOS aux États-Unis

L’utilisation des services de botter et de stress pour mener une attaque DDOS est punissable en vertu de la loi sur la fraude et les abus informatiques (18 U.S.C. § 1030), et peut entraîner une combinaison ou une combinaison des conséquences suivantes: saisie des ordinateurs et autres appareils électroniques. Arrestation et poursuites pénales.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pouvez-vous aller en prison pour DDOS

L’utilisation des services de botter et de stress pour mener une attaque DDOS est punissable en vertu de la loi sur la fraude et les abus informatiques (18 U.S.C. § 1030), et peut entraîner une combinaison ou une combinaison des conséquences suivantes: saisie des ordinateurs et autres appareils électroniques. Arrestation et poursuites pénales.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la faiblesse du pare-feu

Les faiblesses d’un pare-feu: une incapacité à repousser les attaques de l’intérieur du système qu’elle est censée protéger. Cela pourrait prendre la forme de personnes accordant un accès non autorisé à d’autres utilisateurs du réseau ou des assauts d’ingénierie sociale ou même un utilisateur autorisé qui a l’intention de l’utiliser malafide du réseau.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] DDOS est-il un crime grave

L’utilisation des services de botter et de stress pour mener une attaque DDOS est punissable en vertu de la loi sur la fraude et les abus informatiques (18 U.S.C. § 1030), et peut entraîner une combinaison ou une combinaison des conséquences suivantes: saisie des ordinateurs et autres appareils électroniques. Arrestation et poursuites pénales.

[/ wpremark]