ملخص المقال:

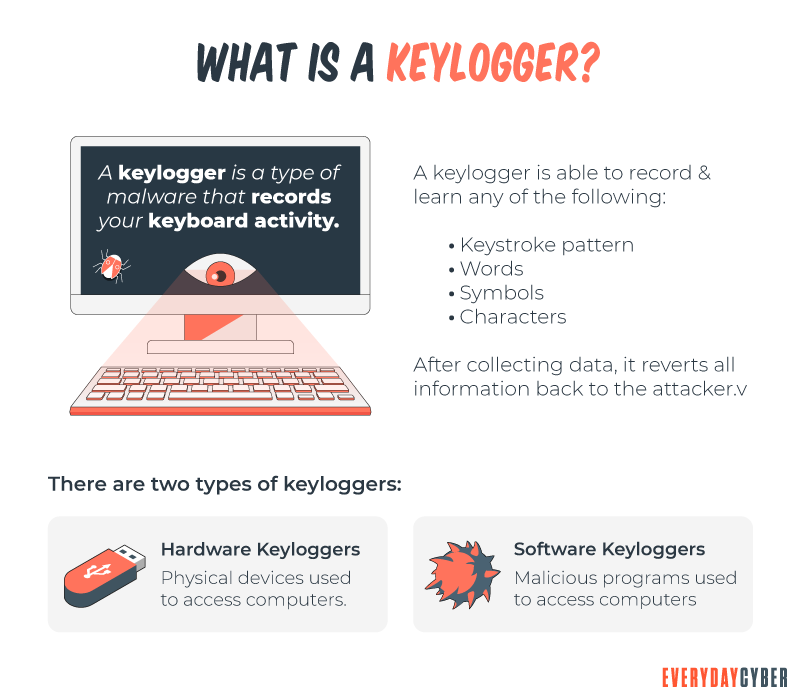

Keyloggers: Keyloggers هي برامج أو أجهزة تسجل ضغطات المفاتيح. إنهم يشكلون تهديدًا لأمن بيانات اعتماد تسجيل الدخول مثل كلمات المرور ، حيث يمكنهم نقل هذه المعلومات إلى الأفراد غير المصرح لهم.

كشف: يمكن اكتشاف Keyloggers باستخدام برنامج مكافحة الفيروسات الموثوق به ، والذي يقوم بمسح أجهزة لألواح المفاتيح وأنواع أخرى من البرامج الضارة.

علامات عدوى Keylogger: الأجهزة المشبوهة ، والعمليات غير المعروفة ، وعلاج لوحة المفاتيح/الماوس هي علامات شائعة على عدوى Keylogger.

الاستخدام: لا يزال يستخدم Keyloggers اليوم ويظلون يمثلون تهديدًا واسعًا. لقد كانوا موجودين منذ الحرب الباردة واستمروا في التطور.

سرقة كلمة المرور: يمكن للمفاتيح أن يسرق كلمات المرور وأرقام الحسابات وأرقام بطاقات الائتمان والبيانات الخاصة الأخرى عن طريق مراقبة وتسجيل ضربات مفاتيح المستخدم.

أكثر أسماء مفاتيح: تشمل المقارنة بين أفضل برنامج مكافحة الفيروسات لحماية Keylogging في عام 2023 Norton و Bitdefender و Totalav و McAfee.

شيوع: تعتبر Keyloggers السادس الأكثر شيوعًا للبرامج الضارة للمؤسسات وغالبًا ما يتم تعبئتها داخل فيروسات طروادة.

إشارات تحذير: يصعب اكتشاف أغلفة Keyloggers ، لكن بعض علامات التحذير قد تشمل سلوك الكمبيوتر غير العادي والأداء البطيء والنوافذ المنبثقة غير المتوقعة.

أسئلة:

1. ما هو التأثير السلبي لألواح المفاتيح?

يمكن للمفتاحين أن يضروا بأمان الحسابات المختلفة ، مثل البريد الإلكتروني والوسائط الاجتماعية والخدمات المصرفية عبر الإنترنت ، عن طريق التقاط بيانات اعتماد تسجيل الدخول ومشاركتها مع أطراف غير مصرح بها.

2. هل يمكن اكتشاف مفتاحي?

نعم ، يمكن اكتشاف أغلبية المفاتيح باستخدام برامج موثوقة لمكافحة الفيروسات التي تقوم بمسح أجهزة لألواح المفاتيح وأنواع أخرى من البرامج الضارة.

3. كيف تعرف ما إذا كان شخص ما يفسدك?

تشمل العلامات الشائعة لعدوى Keylogger أجهزة مشبوهة ، وعمليات غير معروفة ، ولوحات المفاتيح أو الفئران المعروفة.

4. هل ما زال الناس يستخدمون Keyloggers?

نعم ، لا يزال يستخدم Keyloggers اليوم ويستمرون في تشكيل تهديد كبير. لديهم تاريخ طويل يعود إلى الحرب الباردة.

5. يمكن أن يسرق كيفوغرام كلمات المرور?

نعم ، يمكن لـ Keyloggers التقاط وتسجيل ضغطات مفاتيح المستخدم ، والتي تمكن مجرمي الإنترنت من الحصول على معلومات حساسة مثل كلمات المرور وتفاصيل بطاقة الائتمان.

6. ما هو أكثر Keylogger أمانًا?

وفقًا لمقارنة حماية Keyloggging في عام 2023 ، تعتبر Norton و Bitdefender و Totalav و McAfee من بين أفضل خيارات مكافحة الفيروسات.

7. ما مدى شيوع التغلب على المفاتيح?

تعد Keyloggers السادس الأكثر شيوعًا للبرامج الضارة للمؤسسات وغالبًا ما يتم تجميعها مع فيروسات طروادة.

8. ما هي علامة التحذير على Keylogging?

يمكن أن يكون لاكتشاف أغلبية المفاتيح ، لكن علامات التحذير قد تشمل سلوك الكمبيوتر غير المعتاد والأداء البطيء والنوافذ غير المتوقعة.

9. هل يمكن استخدام Keyloggers لأغراض شرعية?

في حين أن Keyloggers لها استخدامات مشروعة مثل مراقبة نشاط الكمبيوتر لأغراض الأمان ، فإنها ترتبط في الغالب بقصد ضار.

10. كيف يمكن للأفراد حماية أنفسهم من Keyloggers?

للحماية من أغلبية المفاتيح ، يجب على الأفراد استخدام برامج مكافحة الفيروسات الموثوقة ، والحفاظ على أنظمة التشغيل والتطبيقات الخاصة بهم محدثة ، واستخدام كلمات مرور قوية وفريدة من نوعها ، وتجنب النقر على روابط مشبوهة أو تنزيل البرامج غير الموثوقة.

32 “الارتفاع =” 32 “] ما هو التأثير السلبي لـ Keylogger

Keyloggers هي برامج أو أجهزة تسجل ضغطات المفاتيح. يعتبر كيفوغلغيرز خطيرًا لأنهم يقرؤون بيانات تسجيل الدخول على وجه التحديد مثل الأسماء وكلمات المرور ، ونقلها إلى أطراف ثالثة غير مصرح بها. هذا يهدد أمان كلمات مرور البريد الإلكتروني الخاصة بك وحسابات وسائل التواصل الاجتماعي والبيانات المصرفية عبر الإنترنت.

32 “الارتفاع =” 32 “] هل يمكن اكتشاف مفتاحي

تتبع Keyloggers ضربات المفاتيح الخاصة بك أثناء الكتابة. والخبر السار هو أنه يمكن اكتشاف Keyloggers باستخدام واحدة من أفضل خيارات برامج مكافحة الفيروسات المجانية. وظائف برنامج مكافحة الفيروسات الموثوقة ككاشف مفتاح عندما يقوم بمسح جهازك للعثور على مفاتيح وأنواع أخرى من البرامج الضارة.

32 “الارتفاع =” 32 “] كيف تعرف ما إذا كان شخص ما يفسدك

ما هي العلامات الشائعة لأجهزة العدوى المشبعة في keylogger: هناك نوعان من وحدات الأجهزة هناك.عملية غير معروفة: البرمجيات هي أيضًا تطبيق مثل الآخرين.عطل المفاتيح والماوس الوظيفي: يمكنك تجربة الماوس ولوحات المفاتيح الخاصة بك خارج نطاق سيطرتك.

32 “الارتفاع =” 32 “] هل ما زال الناس يستخدمون Keyloggers

يعد Keyloggers ، أو ، من عمليات تسجيل الدخول ، أحد أقدم أنواع البرامج الضارة التي لا تزال موجودة اليوم وتظل تهديدًا واسعًا بشكل خاص. يستخدم لأول مرة للتجسس على الدبلوماسيين الأمريكيين خلال الحرب الباردة ، ويعود تاريخها في الواقع إلى السبعينيات من القرن الماضي.

32 “الارتفاع =” 32 “] يمكن أن يسرق Keylogger كلمات المرور

Keylogger هو نوع من برامج التجسس التي تراقب وتسجيل ضغطات مفاتيح المستخدم. أنها تسمح لمجرمي الإلكترونية بقراءة أي شيء تكتبه الضحية في لوحة المفاتيح الخاصة بهم ، بما في ذلك البيانات الخاصة مثل كلمات المرور وأرقام الحسابات وأرقام بطاقات الائتمان.

32 “الارتفاع =” 32 “] ما هو أكثر Keylogger أمانًا

مقارنة بين أفضل الفيروسات للحماية من Keylogging في عام 2023

| مضاد للفيروسات | سعر البدء | معدل الكشف عن البرامج الضارة |

|---|---|---|

| 1.��norton | 54 دولار.99 / سنة | 100 ٪ |

| 2.��bitdefender | 19 دولار.99 / سنة | 100 ٪ |

| 3.��totalav | 19 دولار.00 / سنة | 99 ٪ |

| 4. مكافي | 39 دولار.99 / سنة | 100 ٪ |

32 “الارتفاع =” 32 “] ما مدى شيوع التغلب على المفاتيح

في شكل أو آخر ، كان كيفوجرز قيد الاستخدام لعقود من الزمن ، حيث يعود إلى عمليات KGB السرية في السبعينيات من القرن الماضي. اليوم ، يعد Keyloggers السادس الأكثر شيوعًا من أشكال البرامج الضارة للمؤسسات ، ولكنها غالبًا ما يتم تعبئتها داخل النوع الأكثر شيوعًا – تنزيل – كجزء من مجموعة من فيروسات طروادة.

32 “الارتفاع =” 32 “] ما هو التحذير من Keylogging

من الصعب اكتشاف الكواكب الرئيسية. تتضمن بعض العلامات على أنه قد يكون لديك مفتاح على جهازك: الأداء الأبطأ عند تصفح الويب ، أو تبطيتك أو ضغطات المفاتيح الخاصة بك أو لا تظهر على الشاشة مثل ما تكتبه بالفعل أو إذا تلقيت شاشات خطأ عند تحميل الرسومات أو صفحات الويب.

32 “الارتفاع =” 32 “] هل يمكن لـ VPN إيقاف Keylogging

لن يمنع VPN التهابات البرامج الضارة

هناك اعتقاد خاطئ شائع آخر حول VPNS هو أنه يحمي من البرامج الضارة ، مثل مفاتيح المفاتيح أو المحاولات الفدية أو المحاولات التي تحمل حمولة معدية. في الواقع ، كل ما تفعله VPN هو توفير طريقة مشفرة لحماية البيانات أثناء العبور.

32 “الارتفاع =” 32 “] ما الذي يمكن أن يراه Keyloggers

ما الذي يقوم به Keylogger Dogolboard Text ، وتسجيل المعلومات التي تقطعها ولصقها من مستندات أخرى.تتبع نشاط مثل فتح المجلدات والمستندات والتطبيقات.خذ وتسجيل لقطات شاشة ذات توقيت عشوائي.اطلب قيمة النص لبعض عناصر التحكم على الشاشة ، والتي يمكن أن تكون مفيدة للاستيلاء على كلمات المرور.

32 “الارتفاع =” 32 “] ما هي التحذير من Keylogging

من الصعب اكتشاف الكواكب الرئيسية. تتضمن بعض العلامات على أنه قد يكون لديك مفتاح على جهازك: الأداء الأبطأ عند تصفح الويب ، أو تبطيتك أو ضغطات المفاتيح الخاصة بك أو لا تظهر على الشاشة مثل ما تكتبه بالفعل أو إذا تلقيت شاشات خطأ عند تحميل الرسومات أو صفحات الويب.

32 “الارتفاع =” 32 “] ما الذي يمكن أن يراه Keylogger

يتم وضع Keylogger البرمجيات على جهاز كمبيوتر عندما يقوم المستخدم بتنزيل تطبيق مصاب. بمجرد التثبيت ، يراقب Keylogger ضربات المفاتيح على نظام التشغيل الذي تستخدمه ، والتحقق من المسارات التي تمر بها كل ضغط مفتاح. وبهذه الطريقة ، يمكن لمفتاح Keylogger تتبع ضغطات المفاتيح وتسجيل كل واحد.

32 “الارتفاع =” 32 “] هل من الآمن تثبيت keylogger

تعطل المفتاح الضار من قبل المتسللين ضد الضحايا أمر غير قانوني.

من القانوني عمومًا تثبيت keylogger على الأجهزة التي تملكها ، ولكن ليس على تلك التي لا تفعلها. حتى السماح لشخص ما باستعارة جهاز الكمبيوتر الخاص بك دون إخبارهم عن Keylogger أمر غير قانوني.

32 “الارتفاع =” 32 “] هل يمكنني وضع مفتاح بأمان على جهاز الكمبيوتر الخاص بي

ببساطة ، إذا قمت بتثبيت Keylogger على جهاز تملكه ، فهو قانوني. إذا تم تثبيت Keylogger خلف الجزء الخلفي من المالك الفعلي لسرقة البيانات ، فهو غير قانوني.

32 “الارتفاع =” 32 “] هل تحمي Apple من Keylogging

على الرغم من أن MACOS تتمتع بسمعة طيبة في كونها نظام تشغيل خاص وآمن للغاية ، إلا أنه ليس محصنًا من برنامج Keylogging. في الواقع ، هناك العديد من المتسابقين الذين يمكنهم تشغيله بسهولة على جهاز Mac الخاص بك ، وسرقة البيانات الشخصية ، وتعرض خصوصيتك للخطر الشديد.

32 “الارتفاع =” 32 “] ما الذي يمكن أن يتتبعه Keyloggers

يتم وضع Keylogger البرمجيات على جهاز كمبيوتر عندما يقوم المستخدم بتنزيل تطبيق مصاب. بمجرد التثبيت ، يراقب Keylogger ضربات المفاتيح على نظام التشغيل الذي تستخدمه ، والتحقق من المسارات التي تمر بها كل ضغط مفتاح. وبهذه الطريقة ، يمكن لمفتاح Keylogger تتبع ضغطات المفاتيح وتسجيل كل واحد.

32 “الارتفاع =” 32 “] هل لا يزال بإمكانك التجسس مع VPN

يقوم VPN بجودة متميزة بتشفير البيانات وينزع عنوان IP الخاص بك عن طريق توجيه نشاطك من خلال خادم VPN ؛ حتى إذا حاول شخص ما مراقبة حركة المرور الخاصة بك ، فإن كل ما سيراه هو IP الخاص بخادم VPN وإكمال الرطوبة. علاوة على ذلك ، لا يمكن تتبعك إلا بالمعلومات التي تقدمها للمواقع أو الخدمات التي تقوم بتسجيل الدخول إليها.

32 “الارتفاع =” 32 “] كيف يقوم المتسللون بتثبيت Keyloggers

يمكن تثبيت Keyloggers من خلال البرنامج النصي لصفحة الويب. يتم ذلك عن طريق استغلال متصفح ضعيف ويتم إطلاق تسجيل ضربات المفاتيح عندما يزور المستخدم موقع الويب الضار. يمكن أن يستغل Keylogger نظامًا مصابًا ويكون في بعض الأحيان قادرًا على تنزيل وتثبيت البرامج الضارة الأخرى إلى النظام.

32 “الارتفاع =” 32 “] الذين يستهدفون Keyloggers

Keylogging و Keyloggers

يستخدم هجوم Keylogger سيئ السمعة نوعًا من البرامج الضارة يسمى DarkHotel. يستهدف المتسللون شبكة Wi-Fi غير المضمونة في الفنادق والمستخدمين المطالبين بتنزيل البرنامج.

32 “الارتفاع =” 32 “] ما هي 4 أشياء يمكن أن يفعلها keylogger

من الممكن أن يكون لدى Keyloggers المتقدمون: سجل نص الحافظة ، وتسجيل المعلومات التي تقطعها ولصقها من مستندات أخرى.تتبع نشاط مثل فتح المجلدات والمستندات والتطبيقات.خذ وتسجيل لقطات شاشة ذات توقيت عشوائي.

32 “الارتفاع =” 32 “] هل يحتوي Windows 10 على مفتاح مضمن في

يأتي ذلك تمامًا كما أضافت الشركة ميزة جديدة تتيح لك معرفة البيانات التي يتم دعمها على جهازك. أصبح Windows 10 من Microsoft صديقًا للخصوصية للغاية. TL: يحتوي DR Windows 10 على مفتاحي مدمج يجعل بعض المستخدمين بجنون العظمة ، وقد أضاف الآن طريقة لتعطيله.

32 “الارتفاع =” 32 “] هل يمكن لـ Keyloggers اختراق iPhone

الإجابة المختصرة هي نعم ، يمكنك وضع برامج التجسس على iPhone. تعمل سراً في الخلفية أثناء التطفل على رسائلك النصية والملفات.

32 “الارتفاع =” 32 “] هل يمكن اكتشاف keylogger على iPhone

وعلى الرغم من أنها ليست بالضرورة برامج ضارة ، إلا أنها تتحول بالتأكيد إلى واحد عندما يراقبون نشاطك ويرسلونه إلى أطراف ثالثة دون موافقتك. الأخبار السيئة هي أنه يصعب اكتشاف كويكيروجرز على هواتف Android و iOS.

32 “الارتفاع =” 32 “] هل يمكن لمكتب التحقيقات الفيدرالي تتبع VPN

هل يمكن للشرطة تتبع عمليات الشراء عبر الإنترنت التي تم إجراؤها باستخدام VPN ، لا توجد طريقة لتتبع حركة مرور VPN المباشرة والتشفير. لهذا السبب يتعين على الشرطة أو الوكالات الحكومية التي تحتاج إلى معلومات حول مواقع الويب التي قمت بزيارتها للاتصال بمزود خدمة الإنترنت الخاص بك (ISP لفترة قصيرة) ، وعندها فقط مزود VPN الخاص بك.

32 “الارتفاع =” 32 “] هل يمكن للحكومة أن تجسس علي إذا استخدمت VPN

تذكر أنه في جميع الحالات تقريبًا ، يمكن للحكومة أن ترى فقط أنك تستخدم VPN. لا يمكنهم العثور على ما تفعله عبر الإنترنت أو سجل الإنترنت الخاص بك أو عنوان IP الفعلي الخاص بك. يقوم VPN الخاص بك بتشفير كل هذه البيانات.