Resumen del artículo: ¿El cifrado es realmente seguro??

1. El cifrado proporciona un buen nivel de seguridad y privacidad de datos cuando se implementa correctamente. Sin embargo, es importante tener en cuenta que ningún cifrado es infalible, y puede haber vulnerabilidades que los hackers pueden explotar.

2. El cifrado solo protege los datos encriptados. No evita otras amenazas en línea, como malware o ataques de phishing.

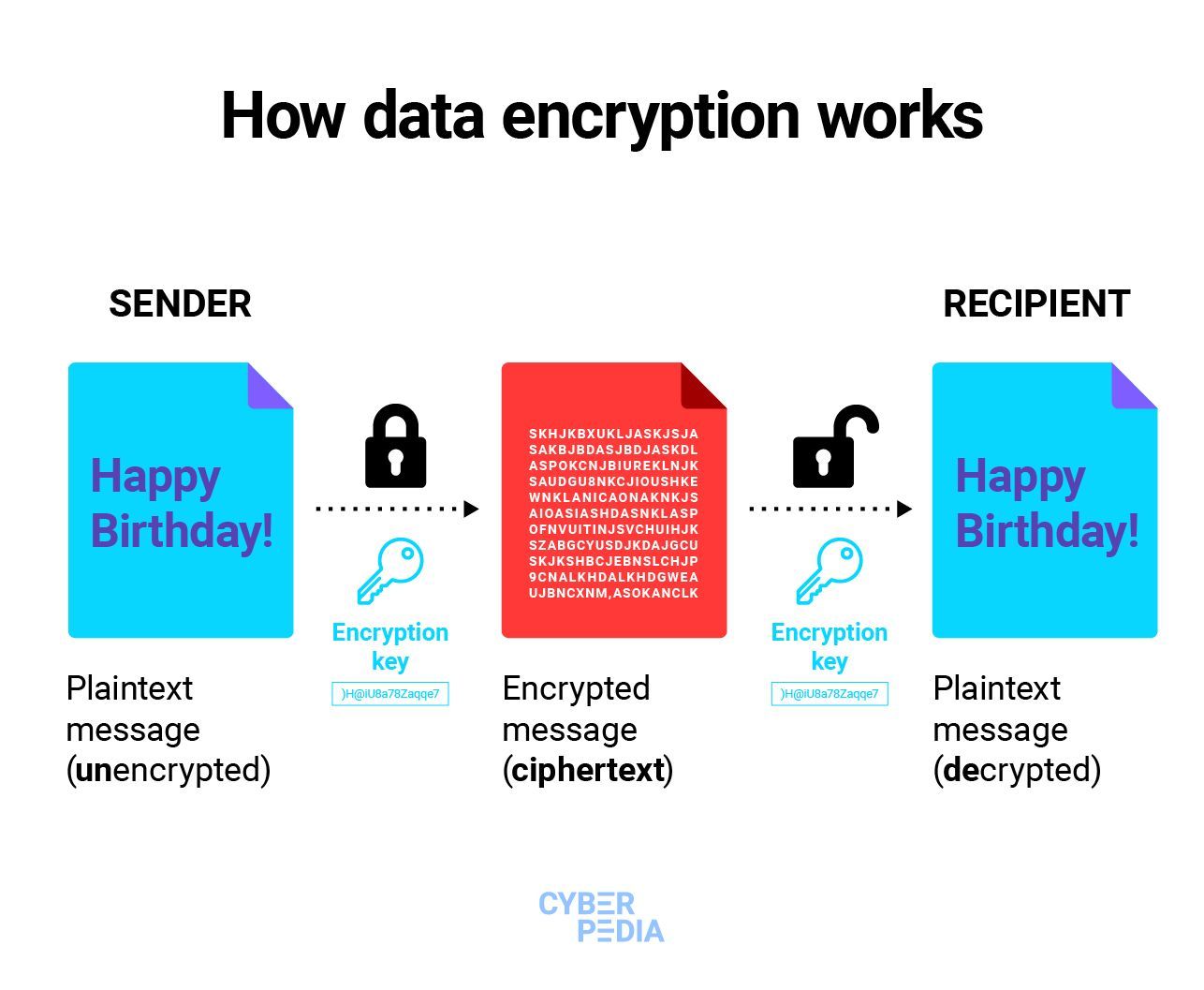

3. Los piratas informáticos pueden romper el cifrado a través de varios métodos. Un método común es robar la clave de cifrado en sí, mientras que otro intercepta los datos antes del cifrado o después del descifrado.

4. La gestión clave es un inconveniente significativo del uso de cifrado. La gestión de clave eficiente es crucial para mantener medidas de seguridad de datos.

5. El cifrado de agrietamiento no es tan difícil como parece. Incluso las personas con conocimientos y tiempo básicos pueden posiblemente descriptar el cifrado. La precaución es necesaria al elegir métodos de cifrado.

6. El uso y la regulación de los productos de cifrado varían por país. Algunos países, incluidos los Estados Unidos, pueden prohibir o regular en gran medida la importación, exportación y uso de productos de cifrado debido a su posible uso indebido.

7. El cifrado AES de 256 bits se considera el más difícil de romper. Si bien el cifrado AES de 128 bits también es robusto, nunca se ha roto.

15 preguntas únicas sobre el cifrado:

1. ¿Puede el cifrado garantizar el 100% de seguridad de datos?? El cifrado proporciona un alto nivel de seguridad, pero no es infalible y puede tener vulnerabilidades.

2. ¿Cómo pueden los hackers romper el cifrado?? Los piratas informáticos pueden romper el cifrado robando claves de cifrado o interceptando datos antes o después del cifrado/descifrado.

3. ¿Cuáles son las desventajas de usar cifrado?? La gestión clave puede ser un desafío, y el cifrado no protege contra todas las amenazas en línea.

4. Es el cifrado fácil de descifrar? El cifrado puede ser descifrado, especialmente con conocimientos y tiempo básicos. Por lo tanto, es necesaria una precaución al elegir métodos de cifrado.

5. ¿Qué cifrado es el más seguro?? El cifrado AES de 256 bits se considera ampliamente el estándar de cifrado más fuerte comercialmente disponible.

6. ¿Es el cifrado ilegal en los Estados Unidos?? Si bien el cifrado en sí mismo es legal en los EE. UU., Su importación, exportación y uso puede estar regulado o restringido debido al posible mal uso.

7. ¿Se puede utilizar el cifrado para actividades ilegales?? El cifrado se puede utilizar para actividades ilegales, por lo que su uso está regulado en algunos países.

8. ¿Son todos los métodos de cifrado igualmente seguros?? No, diferentes métodos de cifrado ofrecen diferentes niveles de seguridad. Es importante elegir algoritmos de cifrado fuertes.

9. Puede proteger el cifrado contra el malware y los ataques de phishing? El cifrado no protege directamente contra el malware o los ataques de phishing, ya que se centra en asegurar datos.

10. ¿Qué tan importante es la gestión clave en el cifrado?? La gestión de clave efectiva es crucial para mantener la seguridad de los datos encriptados.

11. ¿Cuál es el papel del cifrado en la navegación segura de Internet?? El cifrado ayuda a proteger los datos transmitidos a través de Internet, haciéndolo más seguro contra la intercepción.

12. ¿Puede el cifrado evitar violaciones de datos?? El cifrado puede ayudar a mitigar el impacto de las violaciones de datos al hacer que los datos robados no sean ilegibles sin la clave de cifrado.

13. ¿Hay alguna alternativa al cifrado para la seguridad de los datos?? Si bien el cifrado es un método ampliamente utilizado, otras medidas de seguridad, como los controles de acceso y los firewalls, también contribuyen a la seguridad de los datos.

14. ¿Cómo pueden las personas asegurarse de que están utilizando el cifrado correctamente?? Las personas deben mantener el software y los dispositivos actualizados, usar algoritmos de cifrado fuertes y cambiar regularmente las claves de cifrado.

15. ¿Existe una investigación en curso para mejorar los métodos de cifrado?? Sí, la investigación en curso tiene como objetivo mejorar los métodos de cifrado y abordar las posibles vulnerabilidades.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿El cifrado es realmente seguro?

Es el cifrado realmente seguro sí, cuando se usa correctamente e implementado correctamente, el cifrado puede proporcionar un buen nivel de seguridad y privacidad de datos. Sin embargo, es importante recordar que ningún cifrado es infalible y los hackers pueden descubrir o explotar debilidades.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es el cifrado 100 por ciento seguro

El cifrado solo protege lo que esté encriptado, como su conexión a Internet, correo electrónico o archivos, pero no hace nada para evitar que otras amenazas en línea.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede un hacker romper el cifrado?

Los piratas informáticos pueden romper el cifrado para acceder a los datos utilizando varios métodos diferentes. El método más común es robar la clave de cifrado en sí misma. Otra forma común es interceptar los datos antes de que el remitente lo haya encriptado o después de haber sido descifrado por el destinatario.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la desventaja de usar cifrado?

Una de las desventajas significativas del cifrado es la gestión clave. La gestión de la clave debe realizarse de manera eficiente ya que las claves de cifrado y descifrado no pueden comprometerse, lo que podría invalidar las medidas de seguridad de datos tomadas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es fácil descriptar el cifrado?

Desafortunadamente, la realidad es que casi cualquier persona con conocimientos muy básicos, y un poco de tiempo (me tomó unas 4 horas), puede descifrar su cifrado. Imagina lo que puede hacer un experto. Pagar la debida precaución al elegir cómo cifrar los datos en su aplicación.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es el cifrado ilegal en los Estados Unidos?

Debido a que los productos de cifrado pueden usarse con fines ilegales, incluida la actividad terrorista, los Estados Unidos y muchos de los países que puede visitar pueden prohibir o regular severamente la importación, exportación y uso de productos de cifrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué cifrado es más difícil de descifrar?

El cifrado AES de 256 bits es el estándar de cifrado más fuerte y robusto que está disponible comercialmente hoy en día. Si bien es teóricamente cierto que el cifrado AES de 256 bits es más difícil de romper que el cifrado AES de 128 bits, el cifrado AES de 128 bits nunca se ha descifrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el cifrado más difícil para romper?

El cifrado AES de 256 bits es el estándar de cifrado más fuerte y robusto que está disponible comercialmente hoy en día. Si bien es teóricamente cierto que el cifrado AES de 256 bits es más difícil de romper que el cifrado AES de 128 bits, el cifrado AES de 128 bits nunca se ha descifrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Que cifrado no puede ser agrietado

En la criptografía, el PAD único (OTP) es una técnica de cifrado que no se puede romper, pero requiere el uso de una llave previa al uso compartido de un solo uso que es de mayor tamaño que o igual al tamaño del mensaje que se envía.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Por qué vamos en cifrado es una idea realmente muy mala

Cifrar en cifrado es un ejemplo en el que la “conveniencia” de la emisión automatizada de certificados SSL “gratuitos” es un error, no una característica. Cuantos más sitios asegurados por los certificados de Let’s Cifrypt, mayor será la superficie de la amenaza porque el compromiso de Let’s Cintpt’s KMS podría afectar a una gran cantidad de sitios.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Cuál es el método de cifrado más seguro

El cifrado AES de 256 bits es el estándar de cifrado más fuerte y robusto que está disponible comercialmente hoy en día.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo tardaría con el cifrado 256?

El cifrado AES-256 es prácticamente inquebrantable utilizando cualquier método de fuerza bruta. Tomaría millones de años romperlo utilizando la tecnología y capacidades informáticas actuales. Sin embargo, ningún estándar o sistema de cifrado es completamente seguro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el cifrado más difícil para hackear?

El cifrado AES de 256 bits es el estándar de cifrado más fuerte y robusto que está disponible comercialmente hoy en día. Si bien es teóricamente cierto que el cifrado AES de 256 bits es más difícil de romper que el cifrado AES de 128 bits, el cifrado AES de 128 bits nunca se ha descifrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el FBI ver los mensajes cifrados?

Puede ver contenido de mensaje limitado, información básica del usuario, contactos, información de fecha y hora, claves de cifrado, información del remitente y receptor, e incluso sus copias de seguridad de iCloud. Dado que iCloud almacena copias de seguridad de mensajes no cifrados de forma predeterminada, eso le da acceso al FBI a mucho contenido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el FBI abrir archivos cifrados?

Si bien el documento confirma que el FBI no puede obtener acceso a mensajes cifrados enviados a través de algunos servicios, el otro tipo de información que pueden obtener de los proveedores aún podría ayudar a las autoridades en otros aspectos de sus investigaciones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Quién puede descifrar el cifrado de 256 bits?

El cifrado de 256 bits se refiere a la longitud de la clave de cifrado utilizada para cifrar un flujo o archivo de datos. Un hacker o galleta requerirá 2256 combinaciones diferentes para romper un mensaje cifrado de 256 bits, que es prácticamente imposible de ser roto incluso por las computadoras más rápidas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan fácil es crujir el cifrado de 256 bits?

Con la computadora cuántica correcta, AES-128 tomaría alrededor de 2.61*10^12 años para romper, mientras que AES-256 tomaría 2.29*10^32 años.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan difícil es romper el cifrado?

Muchos algoritmos de cifrado modernos se han probado la batalla (a veces durante décadas) sin vulnerabilidades conocidas. Esto, sin embargo, no significa que dicho cifrado no se pueda romper. Romper el cifrado sin defectos conocidos es un poco como adivinar una contraseña. Si adivina suficientes veces, eventualmente lo hará bien.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo tardaría en descriptar el cifrado de 256 bits?

El cifrado AES-256 es prácticamente inquebrantable utilizando cualquier método de fuerza bruta. Tomaría millones de años romperlo utilizando la tecnología y capacidades informáticas actuales. Sin embargo, ningún estándar o sistema de cifrado es completamente seguro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes confiar? Vamos a cifrar

Es simple: no hay pago, ni correos electrónicos de validación y certificados se renuevan automáticamente. Es seguro: en cifrado, sirve como una plataforma para implementar técnicas de seguridad modernas y mejores prácticas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Deberíamos molestarnos con el cifrado?

Sin cifrado, sus datos confidenciales podrían ser vulnerables al ataque. Por ejemplo, si almacena números de tarjeta de crédito en un servidor, cualquier persona con acceso físico al servidor podría robar esos números.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es más seguro que el cifrado?

El hash y el cifrado proporcionan formas de mantener los datos confidenciales seguros. Sin embargo, en casi todas las circunstancias, las contraseñas deben ser hash, no encriptadas. El hash es una función unidireccional (yo.mi., es imposible para "descifrar" un hash y obtener el valor original de texto sin formato).

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Que cifrado es menos seguro

AES es un estándar ampliamente utilizado y recomendado para su uso. WEP es el tipo de cifrado inalámbrico menos seguro, y WPA2 es el tipo de cifrado inalámbrico más seguro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedo confiar en el cifrado de 256 bits?

El cifrado de 256 bits es una técnica de cifrado de datos/archivos que utiliza una clave de 256 bits para cifrar y descifrar datos o archivos. Es uno de los métodos de cifrado más seguros después de un cifrado de 128 y 192 bits, y se utiliza en la mayoría de los algoritmos, protocolos y tecnologías de cifrado modernos, incluidos AES y SSL.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede la policía ver mensajes cifrados de extremo a extremo?

El cifrado de extremo a extremo (E2EE) es un sistema que, entre otros, permite a los usuarios de teléfonos móviles comunicarse entre sí sin que nadie más esté a escondidas. Entonces, la policía no puede escuchar en ninguno de los dos, incluso si están autorizados para aprovechar la comunicación.