ملخص لهجمات DDOS

1. هجوم DDOs المعنى: هجوم DDOS يرمز إلى “هجوم رفض الخدمة (DDOS).”إنه جرائم إلكترونية حيث يغمر المهاجم خادمًا مع حركة مرور عبر الإنترنت لمنع المستخدمين من الوصول إلى الخدمات والمواقع المتصلة عبر الإنترنت.

2. الأول د في DDOS: هجوم رفض الخدمة الموزع (DDOS) هو محاولة خبيثة لتعطيل حركة المرور العادية لخادم أو خدمة أو شبكة مستهدفة عن طريق الساحق مع طوفان من حركة المرور على الإنترنت.

3. علامات هجوم DDOS: إذا كنت تعاني من العلامات التالية ، فقد تكون في حدوث هجوم DDOs: تدفق مفاجئ للطلبات إلى نقطة نهاية أو صفحة محددة أو فيضان حركة المرور من عناوين IP واحدة أو مجموعة من عناوين IP ، أو ارتفاع مفاجئ لحركة المرور التي تحدث على فترات منتظمة أو الأطر الزمنية غير العادية.

4. أنواع هجمات DDOS: الأنواع الثلاثة الواسعة من هجمات DDOS هي هجمات طبقة التطبيق وهجمات البروتوكول والهجمات الحجمية.

5. الفرق بين هجمات DOS و DDOS: هجوم رفض الخدمة (DOS) يفيض خادمًا مع حركة المرور ، في حين يستخدم هجوم رفض الخدمة الموزع (DDOS) أجهزة كمبيوتر أو آلات متعددة لإغراق مورد مستهدف.

6. dos vs ddos: يغمر هجوم DOS خادمًا مع حزم TCP و UDP من جهاز كمبيوتر واحد ، في حين أن هجوم DDOS يتضمن أنظمة متعددة تستهدف نظامًا واحدًا بهجوم DOS ، مما يطرح الشبكة المستهدفة مع حزم من مواقع متعددة.

7. أقوى هجوم DDOs على الإطلاق: في يونيو 2022 ، نجحت Google في التخفيف من ما كان يمكن أن يكون أكبر هجوم DDOS في العالم ، حيث بلغت ذروتها في 46 مليون طلب في الثانية ، مقارنة بعدد الطلبات اليومية التي تتلقاها ويكيبيديا.

8. أصعب هجوم DDOS: واجهت GitHub ، وهي خدمة إدارة الرموز الشهيرة عبر الإنترنت ، واحدة من أكبر هجمات DDOS التي يمكن التحقق منها على الإطلاق ، مما يؤثر على ملايين المطورين.

أسئلة فريدة:

1. كيف يعمل هجوم DDOS? يطغى هجوم DDOS على هدف مع ارتفاع حجم حركة المرور ، مما يعطل أداءها الطبيعي ومنع المستخدمين الشرعيين من الوصول إلى المورد المستهدف.

2. ما هي الدوافع وراء هجمات DDOS? يمكن أن تختلف دوافع هجمات DDOS ، بما في ذلك الانتقام ، والصراعات الأيديولوجية ، أو تخريب المنافسة ، أو مطالب الفدية ، أو مجرد تعطيل للمتعة.

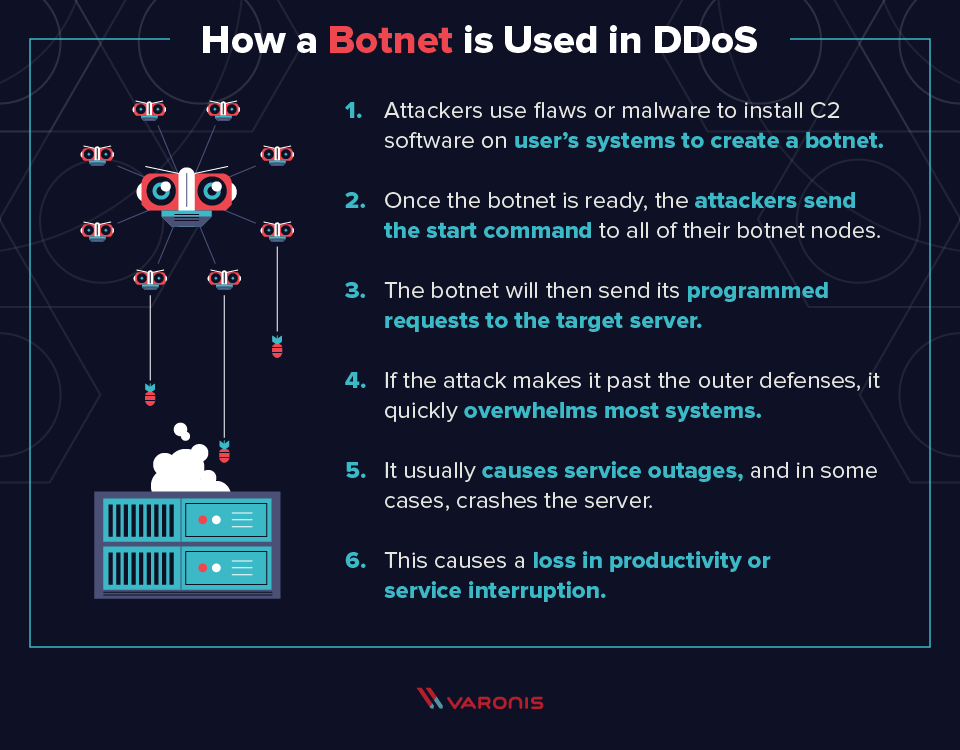

3. كيف يطلق المهاجمون هجوم DDOS? غالبًا ما يستخدم المهاجمون الروبوتات ، وهي شبكة من أجهزة الكمبيوتر المعرضة للخطر ، لإنشاء حجم هائل من حركة المرور الموجهة إلى الهدف. يمكن إنشاء هذه الشبان من خلال التهابات البرامج الضارة أو عن طريق استغلال الأنظمة الضعيفة.

4. كيف يمكن للمنظمات الدفاع ضد هجمات DDOS? يمكن للمؤسسات استخدام استراتيجيات مختلفة مثل تنفيذ تدابير أمان قوية للشبكة ، وذلك باستخدام أنظمة تصفية المرور ، وتوظيف موازنات الحمل ، والشراكة مع مقدمي خدمات التخفيف من DDOS.

5. ما هي العواقب القانونية لإطلاق هجوم DDOS? يعد شن هجوم DDOS غير قانوني في معظم الولايات القضائية ويمكن أن يؤدي إلى عقوبات شديدة ، بما في ذلك السجن والغرامات الضخمة.

6. كيف تؤثر هجمات DDOS على الشركات? يمكن أن تؤدي هجمات DDOS إلى خسائر مالية كبيرة للشركات ، بما في ذلك فقدان الإيرادات من الخدمات عبر الإنترنت المتعطلة ، ونفقات إضافية للتخفيف من الهجوم ، والأضرار السمعة ، وفقدان ثقة العملاء.

7. هل هناك أي تدابير وقائية يمكن أن تأخذها المنظمات لتقليل مخاطر هجمات DDOS? يمكن للمؤسسات اتخاذ تدابير وقائية مثل تحديث البرامج والأنظمة بانتظام ، وتنفيذ عناصر تحكم قوية في الوصول ، ومراقبة حركة الشبكة لأي أنماط غير عادية ، وإجراء تقييمات الضعف العادية.

8. هل يمكن أيضًا استهداف منظمات أصغر من خلال هجمات DDOS? نعم ، يمكن أيضًا استهداف المنظمات الأصغر من قبل هجمات DDOS ، حيث قد يستهدف المهاجمون أي خدمة أو مورد عبر الإنترنت يعتبرونه عرضة للخطر أو قد يكون لها دوافع خفية.

9. ما هي آثار هجمات DDOs على الأفراد? قد يعاني الأفراد من وصول تعطيل إلى الخدمات ومواقع الويب عبر الإنترنت ، وفقدان المعلومات الشخصية الحساسة إذا تم اختراق المنصات المستهدفة ، والاحتيال المالي المحتملة تستغل الفوضى الناجمة عن هجمات DDOS.

10. هل أجهزة إنترنت الأشياء عرضة للاستخدام في هجمات DDOS? نعم ، يمكن أن تكون أجهزة إنترنت الأشياء (إنترنت الأشياء) ضعيفة ومستغلها من قبل المهاجمين للمشاركة في هجمات DDOS ، حيث أن العديد من أجهزة إنترنت الأشياء تفتقر إلى تدابير أمنية قوية.

32 “الارتفاع =” 32 “] ماذا يقف د في DDOS

رفض الخدمة الموزعة

معنى الهجوم DDOs

هجوم DDOs يعني "هجوم موزع لإنكار الخدمة (DDOS)" وهو جرائم إلكترونية يقوم فيها المهاجم بإغراق خادم مع حركة مرور عبر الإنترنت لمنع المستخدمين من الوصول إلى الخدمات والمواقع المتصلة عبر الإنترنت.

مخبأة

32 “الارتفاع =” 32 “] ما هو أول د في DDOS

هجوم رفض الخدمة الموزع (DDOS) هو محاولة خبيثة لتعطيل حركة المرور العادية لخادم أو خدمة أو شبكة مستهدفة من خلال الهدف أو البنية التحتية المحيطة به مع طوفان من حركة المرور على الإنترنت.

32 “الارتفاع =” 32 “] هل أحصل على ddos د

إذا كنت تعاني من واحد أو أكثر من هذه العلامات ، فقد تكون تحت هجوم DDOS: تدفق مفاجئ للطلبات إلى نقطة نهاية محددة أو صفحة. طوفان من حركة المرور التي تنبع من عنوان IP واحد أو مجموعة من عناوين IP. ارتفاع مفاجئ لحركة المرور التي تحدث على فترات منتظمة أو في أطر زمنية غير عادية.

32 “الارتفاع =” 32 “] ما هي الأنواع الثلاثة من هجمات DDOS

ثلاثة أنواع واسعة من هجمات DDOS هي كما يلي.هجمات طبقة التطبيق. طبقة التطبيق هي المكان الذي يقوم فيه الخادم بإنشاء استجابة لطلب عميل وارد.هجمات البروتوكول.هجمات الحجمي.

مخبأة

32 “الارتفاع =” 32 “] ماذا تعني DDOs و dos

رفض الخدمة الموزعة

ما هو الفرق بين هجمات DOS و DDOS يهاجم هجوم رفض الخدمة (DOS) يغمر الخادم مع حركة المرور ، مما يجعل موقع ويب أو مورد غير متوفر. هجوم رفض الخدمة الموزع (DDOS) هو هجوم DOS يستخدم أجهزة كمبيوتر أو آلات متعددة لإغراق مورد مستهدف.

32 “الارتفاع =” 32 “] ما هو DDS مقابل DDOS

هجوم DOS هو نوبة إنكار للخدمة حيث يتم استخدام جهاز كمبيوتر لإغراق خادم باستخدام حزم TCP و UDP. هجوم DDOs هو حيث تستهدف أنظمة متعددة نظام واحد بهجوم DOS. ثم يتم قصف الشبكة المستهدفة بحزم من مواقع متعددة.

32 “الارتفاع =” 32 “] ما هو أقوى DDOs على الإطلاق

وفقًا للسجل ، خنق Google ما كان يمكن أن يكون أكبر هجوم DDOS في العالم في يونيو من عام 2022. بلغ هجوم الذروة عند 46 مليون طلب في الثانية ، والتي تمت مقارنتها بعدد الطلبات التي تتلقاها ويكيبيديا كل يوم.

32 “الارتفاع =” 32 “] ما هو أصعب DDOS

واحدة من أكبر هجمات DDOS التي يمكن التحقق منها على الإطلاق المستهدفة Github ، وهي خدمة شهيرة لإدارة التعليمات البرمجية عبر الإنترنت المستخدمة من قبل ملايين المطورين. وصل هذا الهجوم 1.3 TBPS ، إرسال حزم بمعدل 126.9 مليون في الثانية. كان هجوم Github هجوم DDOs المذبح ، لذلك لم يكن هناك روبوتات متورطة.

32 “الارتفاع =” 32 “] هل تذهب إلى السجن ل DDOS

يعاقب على استخدام خدمات الإرهاق والضغوط لإجراء هجوم DDOS بموجب قانون الاحتيال وسوء المعاملة على الكمبيوتر (18 U.س.ج. § 1030) ، وقد تؤدي إلى أي واحد أو مزيج من العواقب التالية: الاستيلاء على أجهزة الكمبيوتر والأجهزة الإلكترونية الأخرى. الاعتقال والمحاكمة الجنائية.

32 “الارتفاع =” 32 “] يمكن أن تخترقك ddos

هجوم DDOs ليس هو نفس الشيء مثل القرصنة ، على الرغم من أنه يمكن ربط الاثنين ؛ لا يحاول الجناة الوصول إلى ملفات أو مسؤول موقع الويب الخاص بك ، ولكن بدلاً من ذلك ، يتسببون في تعطلها أو تصبح ضعيفة بسبب حجم الطلبات.

32 “الارتفاع =” 32 “] ما هي أنواع هجمات DOS الأربعة

أنواع DOS: الهجمات الحجمية: هذا هجوم حيث يتم استهلاك عرض النطاق الترددي بالكامل للشبكة حتى لا يتمكن العملاء المعتمدون من الحصول على الموارد.Syn Flooding: هجمات التجزئة: هجوم استنفاد TCP-State: هجمات طبقة التطبيق: Plashing:

32 “الارتفاع =” 32 “] ما هو المعنى الكامل لدوس

نظام التشغيل على القرص

نظام تشغيل DOS ، أو القرص ، هو نظام تشغيل يعمل من محرك الأقراص.

32 “الارتفاع =” 32 “] هل DDOs نوع من dos

ما هو الفرق بين هجمات DOS و DDOS يهاجم هجوم رفض الخدمة (DOS) يغمر الخادم مع حركة المرور ، مما يجعل موقع ويب أو مورد غير متوفر. هجوم رفض الخدمة الموزع (DDOS) هو هجوم DOS يستخدم أجهزة كمبيوتر أو آلات متعددة لإغراق مورد مستهدف.

32 “الارتفاع =” 32 “] ما هو DDS في الأمن السيبراني

DDS: معيار مفتوح للتطبيقات في الوقت الفعلي

خدمة توزيع بيانات مجموعة إدارة الكائنات عبارة.

32 “الارتفاع =” 32 “] ما هو DDS في الأمن

تعريف الأمن المخفض للغاية (DDS).

32 “الارتفاع =” 32 “] هل يمكنك الذهاب إلى السجن للحصول على DDOS

يعاقب على استخدام خدمات الإرهاق والضغوط لإجراء هجوم DDOS بموجب قانون الاحتيال وسوء المعاملة على الكمبيوتر (18 U.س.ج. § 1030) ، وقد تؤدي إلى أي واحد أو مزيج من العواقب التالية: الاستيلاء على أجهزة الكمبيوتر والأجهزة الإلكترونية الأخرى. الاعتقال والمحاكمة الجنائية.

32 “الارتفاع =” 32 “] هل من غير القانوني ddos

المشاركة في هجمات رفض الخدمة الموزعة (DDOs) وخدمات DDOS مقابل الاستئجار غير قانونية. التحقيق في مكتب التحقيقات الفيدرالي وغيرها من وكالات إنفاذ القانون.

32 “الارتفاع =” 32 “] هل من غير القانوني أن تدوين مدرسة

dddosing هو جرائم إلكترونية غير قانونية في الولايات المتحدة. يمكن تصنيف هجوم DDOs على أنه جريمة جنائية اتحادية بموجب قانون الاحتيال وسوء المعاملة في الكمبيوتر (CFAA). كما أن استخدام خدمات الإرهاق والضغوط ينتهك هذا الفعل.

32 “الارتفاع =” 32 “] هل من غير القانوني DDOs على Xbox

هجمات DOS و DDOS غير قانونية في معظم المناطق. في الألعاب ، يمكن استخدام هجمات DOS أو DDOS كأنقاص عندما لا تسير مباراة متعددة اللاعبين في طريق المهاجم أو لاكتساب ميزة في المنافسة. مراقبة Xbox و Game Publishers لحالات التلاعب بالشبكة وتنفيذها ضد هذه الانتهاكات.

32 “الارتفاع =” 32 “] هل يمكن لأي شخص أن يضعف واي فاي

نعم ، يمكن لأي شخص أن يضعفك بعنوان IP الخاص بك فقط. باستخدام عنوان IP الخاص بك ، يمكن للمتسلل أن يطغى على جهازك بحركة مرور احتيالية مما يؤدي إلى انفصال جهازك عن الإنترنت وحتى إيقاف تشغيله بالكامل.

32 “الارتفاع =” 32 “] هل يمكن تتبع DDOs إلى الوراء

هل يمكنك تتبع هجمات DDOS من الصعب تتبع هجمات DDOS لأن معظمها موزعة على مئات وآلاف الأجهزة الأخرى. أيضًا ، عادة ما يبذل أولئك الذين يبدأون مثل هذه الهجمات جهدًا لا يمكن العثور عليه.

32 “الارتفاع =” 32 “] ما هي أنواع الهجمات الإلكترونية الخمسة

ما هي الأنواع العشرة الأكثر شيوعًا من برامج الهجمات السيبرانية.هجمات رفض الخدمة (DOS).التصيد.خداع.الهجمات القائمة على الهوية.هجمات حقن الكود.هجمات سلسلة التوريد.تهديدات من الداخل.

32 “الارتفاع =” 32 “] ما هي الطبقة 4 ddos

الطبقة 3 والطبقة 4 هجمات DDOS هجمات الطبقة 3 والطبقة 4 DDOS هي أنواع من هجمات DDOs الحجمي على طبقة البنية التحتية للشبكة 3 (طبقة الشبكة) و 4 (طبقة النقل) تعتمد هجمات DDOs أداء خادم الويب لأسفل ، يستهلك النطاق الترددي ، وفي النهاية يتحلل …

32 “الارتفاع =” 32 “] ما الذي تمثله DOS في الأصل

MS-DOS ، في نظام تشغيل قرص Microsoft الكامل ، نظام التشغيل المهيمن للكمبيوتر الشخصي (PC) طوال الثمانينات.

32 “الارتفاع =” 32 “] ماذا تعني دوس في الولايات المتحدة

الولايات المتحدة قسم الولاية.