Resumen:

¿Cuánto tiempo tarda 2FA en comenzar a funcionar? En promedio, se necesitan alrededor de 3 minutos para hacer que 2FA funcione en Fortnite. Esto implica habilitar la aplicación Authenticator en su cuenta de Fortnite e instalar la extensión del autenticador Fortnite.

¿Cómo sé si mi 2FA está activado? Para verificar si su 2FA está activado, vaya a la página de usuarios en Configuración. Busque el icono de bloqueo junto al nombre del usuario; Si está allí, 2FA está habilitado.

¿Por qué mi verificación 2FA no funciona? A veces, los códigos generados por la aplicación Authenticator pueden dejar de funcionar debido a problemas de sincronización de tiempo. Esto puede suceder porque los sistemas 2FA usan tiempo universal (UTC), y su dispositivo debe mantenerse sincronizado con UTC.

¿Por qué no estoy recibiendo mi código 2FA? Si no está recibiendo el código SMS, asegúrese de que su teléfono esté encendido correctamente en su configuración móvil. Si recientemente cambió su número de teléfono o operador, actualice su configuración a través de las aplicaciones web, iOS o Android.

¿Todavía puedo ser pirateado con 2FA habilitado? Si usa 2FA y es cauteloso con los sitios web y los enlaces con los que interactúa, las posibilidades de ser pirateadas se vuelven muy pequeñas. Sin embargo, evite usar el método SMS menos seguro si es posible.

¿Qué puede omitir 2FA? Los métodos más comunes para omitir 2FA son el reinicio de la contraseña, la ingeniería social, los ataques del hombre en el medio, el phishing de consentimiento de OAuth, el generador duplicado y el sim-shacking.

¿Cuánto tiempo se tarda en reiniciar 2FA: Restablecer 2FA puede tomar un mínimo de 48-72 horas para garantizar la protección de la cuenta en caso de información de inicio de sesión comprometida.

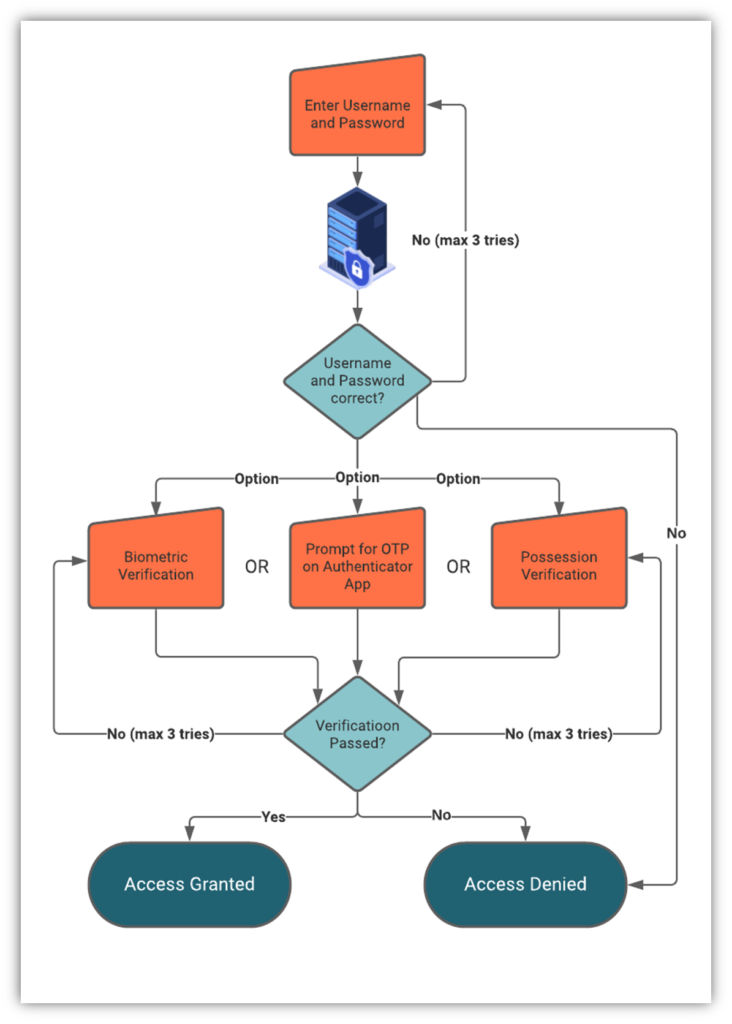

Qué hacer después de habilitar 2FA: Después de habilitar 2FA, se le pedirá que ingrese el código desde su aplicación de autenticador o lo reciba a través de SMS al iniciar sesión.

Preguntas:

- ¿Cuánto tiempo tarda 2FA en comenzar a funcionar??

- ¿Cómo sé si mi 2FA está activado??

- ¿Por qué mi verificación de 2fa no funciona??

- ¿Por qué no estoy recibiendo mi código 2FA??

- ¿Puedo ser pirateado con 2FA habilitado??

- ¿Qué puede omitir 2FA??

- ¿Cuánto tiempo se tarda en reiniciar 2FA??

- Qué hacer después de habilitar 2FA?

En promedio, se necesitan alrededor de 3 minutos para hacer que 2FA funcione en Fortnite. Esto incluye habilitar la aplicación Authenticator e instalar la extensión de autenticador de Fortnite.

Para verificar si se activa 2FA, vaya a la página de usuarios en Configuración. Busque el icono de bloqueo junto al nombre del usuario; Si está allí, 2FA está habilitado.

La verificación 2FA puede no funcionar si los códigos generados por la aplicación Authenticator no están sincronizados con el tiempo universal (UTC) en su dispositivo.

Si no está recibiendo el código SMS, asegúrese de que su teléfono esté activado correctamente en su configuración móvil. Actualice su configuración si recientemente cambió los números de teléfono o los operadores.

Con 2FA habilitado y ser cauteloso sobre los sitios web y los enlaces, las posibilidades de ser pirateadas son muy pequeñas. Sin embargo, evite usar el método SMS menos seguro si es posible.

Los métodos más comunes para omitir 2FA son el reinicio de la contraseña, la ingeniería social, los ataques del hombre en el medio, el phishing de consentimiento de OAuth, el generador duplicado y el sim-shacking.

Restablecer 2FA puede tomar un mínimo de 48-72 horas para garantizar la protección de la cuenta en caso de información de inicio de sesión comprometida.

Después de habilitar 2FA, se le pedirá que ingrese el código desde su aplicación de autenticador o mediante SMS al iniciar sesión.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo tarda 2FA en comenzar a funcionar?

En promedio, se tarda alrededor de 3 minutos en hacer que el 2FA funcione en Fortnite. Esto incluye la habilitación de la aplicación Authenticator en su cuenta de Fornite y la instalación de la extensión del autenticador Fortnite. Después de seguir este proceso, el 2FA funciona instantáneamente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sé si mi 2FA está activado?

Vaya a la página de usuarios haciendo mouse "Ajustes" y seleccionando "Usuarios." Identificar el nombre del usuario apropiado en la lista. Si un icono de bloqueo aparece a la derecha de su nombre, el usuario ha habilitado 2FA. Si no hay icono de bloqueo, el usuario no ha habilitado 2FA.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué mi verificación de 2fa no funciona?

Después de configurar la autenticación de dos factores (2FA), los códigos generados por su aplicación de autenticador pueden dejar de funcionar. Esto ocurre comúnmente debido a problemas de sincronización de tiempo. Los sistemas 2FA utilizan el tiempo universal global (UTC). Su dispositivo de usuario ejecuta un servicio de tiempo para permanecer sincronizado con UTC.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué no estoy recibiendo mi código 2FA?

No recibí el código SMS

Si ha iniciado sesión, verifique que su teléfono esté encendido correctamente en su configuración móvil. Si recientemente cambió su número de teléfono o transportista móvil, deberá actualizar su configuración. Puede hacerlo a través de las aplicaciones web, iOS o Android si aún ha iniciado sesión.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedo ser pirateado con 2FA habilitado?

Si verifica cuidadosamente los sitios web y los enlaces antes de hacer clic y también usa 2FA, las posibilidades de ser pirateadas se vuelven desaparecidas pequeñas. La conclusión es que 2FA es efectiva para mantener sus cuentas seguras. Sin embargo, trate de evitar el método SMS menos seguro cuando se le dé la opción.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué puede omitir 2FA?

El reinicio de palabras de ataques de bypass 2FA más comunes. Una de las formas más fáciles y, por lo tanto, más comunes de evitar la autenticación de dos factores es simplemente utilizar la función de restablecimiento de contraseña de sitios web y aplicaciones.Ingeniería social.Ataques de hombre en el medio.Oauth consentimiento phishing.Generador duplicado.Sim-Jacking.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo se tarda en reiniciar 2FA?

48-72 horas

Un reinicio de 2FA toma un mínimo de 48-72 horas para asegurarse de que haya un tiempo suficiente para proteger su cuenta de los malos actores si se compromete la información de inicio de sesión.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Qué hacer después de habilitar 2FA

Una vez que haya optado por la autenticación de dos factores, se le pedirá que ingrese el código desde su método de autenticación de dos factores preferido, luego se registrará en su cuenta.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes pasar por alto la verificación de 2 pasos?

Una de las formas más fáciles y, por lo tanto, más comunes de evitar la autenticación de dos factores es simplemente utilizar la función de restablecimiento de contraseña de sitios web y aplicaciones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué no funciona mi autenticador?

Si su aplicación de autenticador de Google no funciona, ya sea en Android o iPhone, puede haber una falla con la sincronización de tiempo. Afortunadamente, es fácil solucionar esto si Google Authenticator ha dejado de funcionar. Así es cómo. Todo lo que tiene que hacer es asegurarse de que el tiempo de su aplicación de autenticador de Google se sincronice correctamente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué no recibo mi código de verificación de 2 pasos en iPhone?

Si tiene un número de teléfono que no está asociado con su dispositivo de confianza, considere verificarlo como un número de teléfono de confianza adicional. Si su iPhone es su único dispositivo de confianza y falta o dañado, no podrá recibir códigos de verificación necesarios para acceder a su cuenta.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo derrotan los hackers 2fa?

Ataques de hombre en el medio

Sin embargo, en lugar de solicitar directamente el código de autenticación de dos factores, este último método utiliza un malware para extraer cookies de sesión de usuario. Dado que las cookies contienen los datos del usuario y rastrean su actividad, secuestrarlos permite al atacante evitar 2FA fácilmente.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es 2FA 100% seguro

Aunque no es 100% seguro, 2FA puede reforzar su ciberseguridad y es una práctica recomendada.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo superan los hackers 2FA?

Los ciberdelincuentes pueden obtener acceso a su dispositivo móvil utilizando uno de los tres métodos: sim-shacking, intercambio de sim y clonación SIM, que se explican con más detalle a continuación: Sim-Jacking: los piratas informáticos enviarán una pieza de código similar a Spyware a un dispositivo de destino que utiliza un mensaje SMS.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los hackers superar 2fa?

Los atacantes expertos en tecnología pueden incluso evitar la autenticación de dos factores sin conocer las credenciales de inicio de sesión de la víctima. Los ataques de Man-in-the-Middle (MITM) describen el fenómeno de un tercero, también conocido como un hombre en el medio, interceptando la comunicación entre dos sistemas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Expina la verificación de 2 pasos?

No son sensibles al tiempo y no caducarán, a menos que se regeneren. Para obtener más información, consulte la verificación de dos pasos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿La verificación de 2 pasos es realmente segura?

Cuando se enfrenta a la pregunta, ¿es segura la verificación de 2 pasos, la respuesta es segura sí?. Sin embargo, no es infalible. Debe haber medidas adicionales para evitar que los piratas informáticos se infiltren en las cuentas del usuario.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué no recibo textos del código de verificación?

Causas de no recibir textos de código de verificación en Android

Usted proporcionó el número de teléfono incorrecto. Su bandeja de entrada de mensajes de texto está llena. Su teléfono está configurado para bloquear los mensajes de los remitentes desconocidos. Su operador de teléfono está bloqueando el mensaje.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué no recibo códigos de verificación de texto?

Causas de no recibir textos de código de verificación en Android

Usted proporcionó el número de teléfono incorrecto. Su bandeja de entrada de mensajes de texto está llena. Su teléfono está configurado para bloquear los mensajes de los remitentes desconocidos. Su operador de teléfono está bloqueando el mensaje.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo esperar después de demasiados códigos de verificación envió a Apple?

8 horas

Espera 8 horas y luego vuelve a intentarlo. Si los códigos no funcionan las primeras 2 veces, haga clic en el código no recibió e intentara otro método ofrecido (como enviarme un mensaje de texto, llamarme, no recibió código). Parece que tienes un problema de software. Tal vez una copia de seguridad y restauración puede ayudar a la larga, pero por ahora solo espera las 8 horas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede su cuenta seguir siendo pirateada con 2FA?

“Solo al habilitar la autenticación de dos factores, no puede relajarse … un atacante inteligente podría obtener acceso a su cuenta”, dijo Mitnick en una entrevista con CNBC. Es el director de piratería en KnowBe4, una compañía de ciberseguridad que capacita a las personas para detectar phishing o correos electrónicos falsificados.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los hackers agrietarse 2fa?

Algunas plataformas permiten a los usuarios generar tokens por adelantado, a veces proporcionando un documento con un cierto número de códigos que se pueden usar en el futuro para evitar 2FA si el servicio falla. Si un atacante obtiene la contraseña del usuario y gana acceso a ese documento, puede evitar 2FA.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es 2FA fácil de hackear

2FA usa exactamente dos factores, mientras que MFA puede usar dos o más. Al requerir múltiples factores para la autenticación, 2FA y MFA hacen que sea más difícil obtener acceso no autorizado a un sistema porque adivinar una contraseña ya no es suficiente. Sin embargo, dependiendo de los factores utilizados, aún puede ser posible evitar la seguridad de MFA.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden las personas evitar la verificación de 2 pasos?

Los atacantes expertos en tecnología pueden incluso evitar la autenticación de dos factores sin conocer las credenciales de inicio de sesión de la víctima. Los ataques de Man-in-the-Middle (MITM) describen el fenómeno de un tercero, también conocido como un hombre en el medio, interceptando la comunicación entre dos sistemas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los hackers superar la verificación de 2 pasos?

Los atacantes expertos en tecnología pueden incluso evitar la autenticación de dos factores sin conocer las credenciales de inicio de sesión de la víctima. Los ataques de Man-in-the-Middle (MITM) describen el fenómeno de un tercero, también conocido como un hombre en el medio, interceptando la comunicación entre dos sistemas.