a la computadora y los archivos de su oficina. También permite a los profesionales de la TI proporcionar soporte remoto y solución de problemas para las computadoras en una red. Además, RDP se puede utilizar para reuniones virtuales y colaboración, ya que varios usuarios pueden acceder a la misma computadora de forma remota. En general, RDP ofrece conveniencia y flexibilidad para el acceso remoto y la gestión de dispositivos y redes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es RDP y VPN lo mismo?

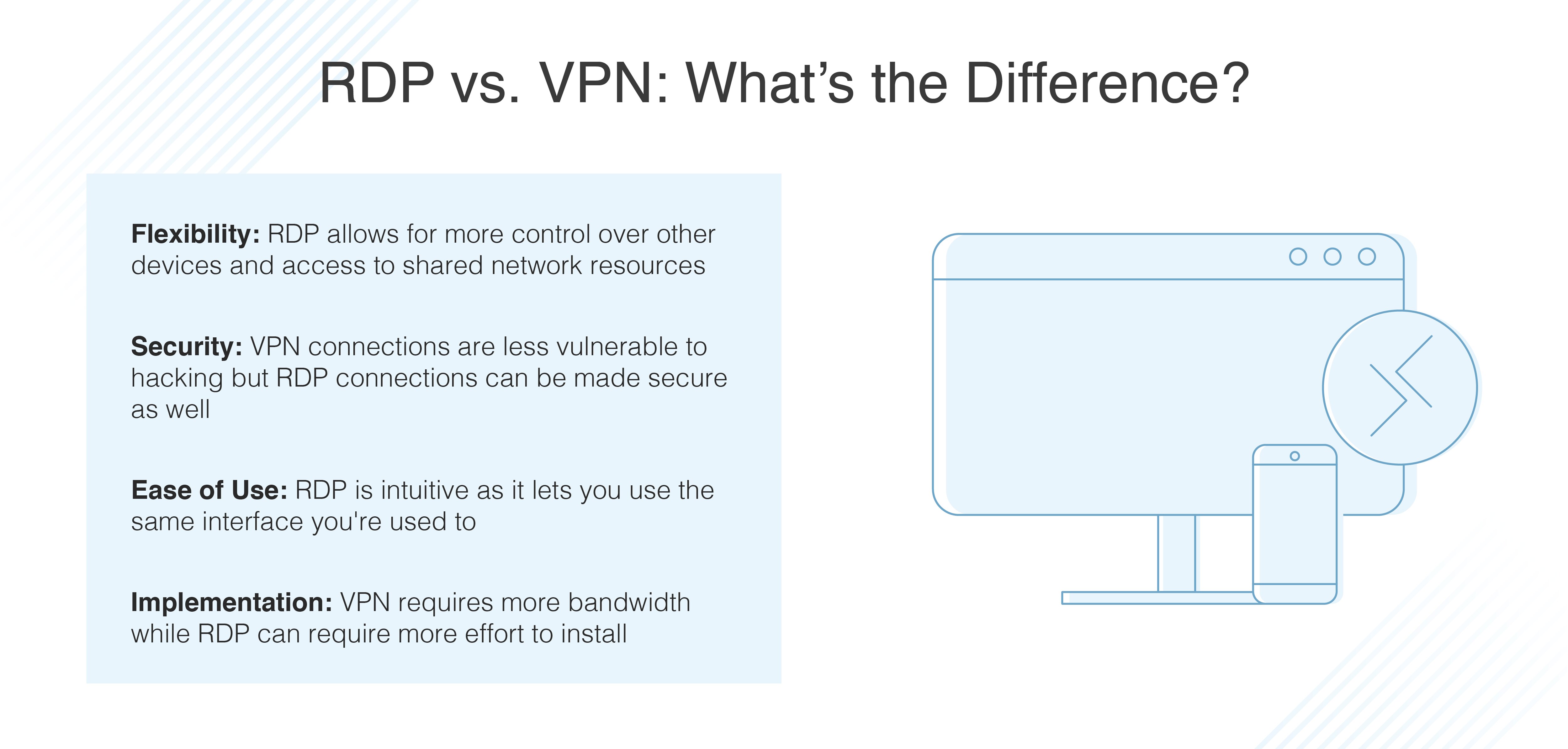

Si bien VPN y RDP comparten características similares, hay una clara diferencia entre ellas. RDP proporciona acceso remoto a una computadora o dispositivo, mientras que una VPN permite el acceso a redes seguras. Esta comparación de VPN vs. RDP (protocolo de escritorio remoto) le dirá cuál es el adecuado para usted.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la ventaja de RDP sobre VPN?

A diferencia de VPN, RDP generalmente permite a los usuarios acceder a aplicaciones y archivos en cualquier dispositivo, en cualquier momento, a través de cualquier tipo de conexión. La mayor ventaja de RDP es que tiene acceso a recursos de red, bases de datos y aplicaciones de software de línea de negocios sin las limitaciones y las altas demandas de ancho de banda de VPN.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Necesitas VPN con RDP?

Si bien no necesita una VPN para acceder o usar escritorios remotos, se recomienda encarecidamente que obtenga conexiones entre cualquiera de sus dispositivos y las redes a las que se conectan.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Se pueden usar RDP y VPN juntos?

El acceso se puede restringir primero asegurando que el escritorio remoto se use detrás de una red privada virtual segura (VPN). Luego, la autenticación de dos factores (2FA) que sea compatible con RDP y VPN debe implementarse para aumentar la autenticación de contraseña tradicional.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan seguro es RDP a través de Internet?

IS RDP Secure Remote Desktop Protocol está diseñado para permitir a los usuarios autorizados acceder a datos y sistemas remotos. Sin embargo, la seguridad de RDP no es infalible. Existen ciertas vulnerabilidades inherentes al uso de RDP que los actores de amenaza pueden explotar para obtener acceso no autorizado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué significa RDP?

Protocolo de escritorio remoto

Este artículo describe el protocolo de escritorio remoto (RDP) que se utiliza para la comunicación entre el servidor terminal y el cliente del servidor terminal.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la desventaja de RDP?

Sin acceso administrativo: en caso de que simplemente tener una cuenta de protocolo de escritorio remota sea su objetivo, está en el arroyo sin una paleta para obtener privilegios administrativos. La mejor manera de ponerlo en marcha es obtener un servidor de protocolo de escritorio remoto en todo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué usarías RDP?

Permite a los administradores de la red diagnosticar los problemas que encuentran los usuarios individuales y brindan a los usuarios acceso remoto a sus computadoras de escritorio de trabajo físico. RDP puede ser utilizado por empleados que trabajan desde casa o viajes que necesitan acceso a sus computadoras de trabajo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Por qué debes deshabilitar RDP

Introducción. Siempre es aconsejable reducir los riesgos de seguridad al deshabilitar los servicios innecesarios. Estas instrucciones deshabilitan el servicio de protocolo de escritorio remoto (RDP), que comúnmente aprovechan los adversarios para atacar las computadoras de Windows, como el RDP Exploit Bluekeepeke.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan seguro es RDP a través de Internet?

IS RDP Secure Remote Desktop Protocol está diseñado para permitir a los usuarios autorizados acceder a datos y sistemas remotos. Sin embargo, la seguridad de RDP no es infalible. Existen ciertas vulnerabilidades inherentes al uso de RDP que los actores de amenaza pueden explotar para obtener acceso no autorizado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes rastrear a través de RDP?

1) ¿Se puede monitorear el escritorio remoto (RDP)?. Utilizando el software de monitoreo de escritorio remoto de Currentware, puede monitorear las actividades informáticas de sus usuarios finales. Esto incluye eventos de inicio de sesión/logro, historial de Internet y uso de aplicaciones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo usan los hackers RDP?

Una vez que un atacante se infiltra en un servidor RDP, puede vender acceso al dispositivo en un mercado ilícito en lugar de controlar y explotar el dispositivo ellos mismos. Esta es una forma popular a través de la cual las fiestas maliciosas acceden a los dispositivos a través de RDP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué la gente usa RDP?

Permite a los administradores de la red diagnosticar los problemas que encuentran los usuarios individuales y brindan a los usuarios acceso remoto a sus computadoras de escritorio de trabajo físico. RDP puede ser utilizado por empleados que trabajan desde casa o viajes que necesitan acceso a sus computadoras de trabajo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los dos tipos de RDP?

Hay dos categorías principales de software de escritorio remoto: soluciones de terceros y sistemas operativos y de terceros.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué los hackers usan RDP?

Los piratas informáticos usan RDP para obtener acceso a la computadora o red host y luego instalar ransomware en el sistema. Una vez instalado, los usuarios regulares pierden acceso a sus dispositivos, datos y la red más grande hasta que se realice el pago.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo puedes saber si alguien está usando RDP?

Haga clic en la pestaña Herramientas. En la sección de herramientas de Windows, haga clic en control remoto. Hacer clic. contra el nombre de una computadora para ver su historial de control remoto.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es seguro usar RDP a través de Internet?

IS RDP Secure Remote Desktop Protocol está diseñado para permitir a los usuarios autorizados acceder a datos y sistemas remotos. Sin embargo, la seguridad de RDP no es infalible. Existen ciertas vulnerabilidades inherentes al uso de RDP que los actores de amenaza pueden explotar para obtener acceso no autorizado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el punto de RDP?

¿Qué es el protocolo de escritorio remoto (RDP) del protocolo de escritorio remoto (RDP) es un protocolo seguro de comunicaciones de red desarrollado por Microsoft?. Permite a los administradores de la red diagnosticar los problemas que encuentran los usuarios individuales y brindan a los usuarios acceso remoto a sus computadoras de escritorio de trabajo físico.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿RDP oculta la dirección IP

Tanto VPN como RDP, de alguna manera, cifre su tráfico de Internet. Ambos proporcionan acceso privado a un servidor o dispositivo que podría ubicarse a miles de millas de distancia. Si alguna vez ha usado TeamViewer o aplicaciones similares, sabe qué es RDP y cómo puede acceder a una computadora o servidor desde cualquier lugar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Para qué se usa un RDP?

El protocolo de escritorio remoto (RDP) es un protocolo o un estándar técnico, para usar una computadora de escritorio de forma remota. El software de escritorio remoto puede usar varios protocolos diferentes, incluidos RDP, Arquitectura de Computación Independiente (ICA) y Virtual Network Computing (VNC), pero RDP es el protocolo más utilizado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuándo usarías RDP?

RDP puede ser utilizado por empleados que trabajan desde casa o viajes que necesitan acceso a sus computadoras de trabajo. RDP también es utilizado a menudo por técnicos de apoyo que necesitan diagnosticar y reparar el sistema de un usuario de forma remota y por administradores que proporcionan mantenimiento del sistema.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes ser pirateado por RDP?

El protocolo de escritorio remoto puede ser muy útil, pero esta tecnología no es hermética en términos de seguridad y, de hecho, puede ser pirateada.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Para qué usan los hackers RDP?

Los piratas informáticos usan RDP para obtener acceso a la computadora o red host y luego instalar ransomware en el sistema. Una vez instalado, los usuarios regulares pierden acceso a sus dispositivos, datos y la red más grande hasta que se realice el pago.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los riesgos de usar RDP?

¿Cuáles son las principales credenciales de inicio de sesión de usuario de Vulnerabilidades de seguridad RDP?. La mayoría de las computadoras de escritorio están protegidas por una contraseña, y los usuarios generalmente pueden hacer que esta contraseña sea lo que quieran.Acceso de puerto sin restricciones. Las conexiones RDP casi siempre tienen lugar en el puerto 3389*.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es posible rastrear detrás de RDP?

Incluso si está utilizando una dirección IP, su proveedor de servicios de Internet (ISP) verá todo, incluso ver a través del enmascaramiento de VPN. Entonces, técnicamente, se puede rastrear a través de RDP si no está utilizando una VPN. Pero aun así, necesitaría eliminar los límites de acceso y hacer que la conexión se abra.