Voici le format HTML sans les balises HTML, tête, corps, titre:

Résumé de l’article: Causes courantes des violations de données

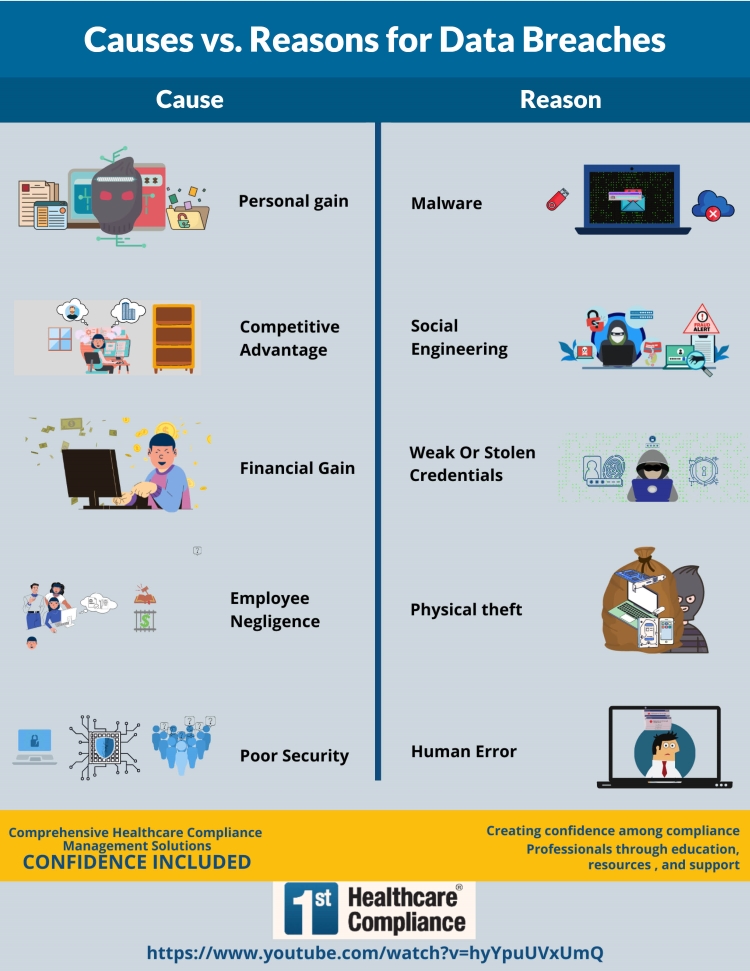

1. Menaces d’initiés dues à une mauvaise utilisation de l’accès privilégié: Les menaces d’initiés, telles que les employés abusant leur accès privilégié, peuvent entraîner des violations de données.

2. Mots de passe faibles et volés: Les mots de passe faibles ou les informations d’identification volées sont une cause commune de violation de données.

3. Applications non corrigées: Le non-mise à jour et le correctif peuvent laisser des vulnérabilités qui peuvent être exploitées par des pirates.

4. Malware: Les logiciels malveillants, comme les virus ou les ransomwares, peuvent être utilisés pour obtenir un accès non autorisé aux systèmes et voler des données sensibles.

5. Ingénierie sociale: Des techniques comme le phishing ou l’identité peuvent inciter les individus à partager des informations sensibles.

6. Attaques physiques: Le vol physique ou le sabotage peut également entraîner des violations de données.

Points clés:

- Menaces d’initié et mots de passe faibles peut causer des dommages importants à la sécurité des données d’une entreprise.

- Applications non corrigées sont vulnérables à l’exploitation par les pirates.

- Malware Peut être utilisé pour obtenir un accès non autorisé et voler des données sensibles.

- Techniques d’ingénierie sociale peut inciter les individus à divulguer des informations confidentielles.

- Attaques physiques Comme le vol ou le sabotage peut entraîner des violations de données.

Questions et réponses:

Q: Quelles sont les quatre causes communes des violations de données?

R: Les quatre causes communes sont les menaces d’initiés, les mots de passe faibles et volés, les applications non corrigées et les logiciels malveillants.

Q: Quelles sont les trois principales causes de violations de données?

R: Les trois principales causes sont les mots de passe faibles, l’extraction des données inappropriées et le manque de meilleures pratiques de sécurité des e-mails.

Q: Quelle est la principale cause d’une violation de données?

R: Les informations d’identification faibles, telles que les mots de passe volés ou faibles, sont la principale cause de violations de données.

Q: Quels sont les trois types de violations de données?

R: Les trois types de violations de données sont des informations d’identification de connexion, des fonds et des fuites de propriété intellectuelle.

Q: Quel est l’exemple le plus souvent rencontré d’une violation de données?

R: Les mots de passe volés sont l’un des exemples les plus courants de violations de données.

Q: Quels sont quelques exemples de violations de données?

R: Des exemples de violations de données comprennent le piratage des intrusions, les menaces d’initiés, les données sur le mouvement, le vol physique, l’erreur humaine, l’exposition accidentelle sur Internet et l’accès non autorisé.

Q: Ce qui empêche les violations de données?

R: Des stratégies telles que le maintien d’une cote de sécurité élevée, la mise en œuvre de pare-feu et l’utilisation de solutions de détection et de réponse des points de terminaison peuvent aider à prévenir les violations de données.

Q: Quelle est la fréquence des violations de données?

R: Environ 45% des entreprises américaines ont connu une violation de données au cours de la dernière année.

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles sont les 4 causes communes des violations de données

Six causes communes de données à violation 1. Menaces d’initiés en raison d’une mauvaise utilisation de l’accès privilégié.Cause 2. Mots de passe faibles et volés.Cause 3. Applications non corrigées.Cause 4. Malware.Cause 5. Ingénierie sociale.Cause 6. Attaques physiques.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles sont les trois principales causes de violations de données

Un mot de passe faible, une mauvaise extraction de données et le manque de sécurité des e-mails les meilleures pratiques peuvent provoquer une violation de données d’une valeur de milliers de dollars. D’un autre côté, nous avons des menaces d’initiés. Les employés mécontents peuvent causer plus de dommages à une entreprise que les pirates de chapeau noir.

Mis en cache

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la principale cause d’une violation de données

Les vulnérabilités communes ciblées par les criminels malveillants comprennent les éléments suivants: les références faibles. La grande majorité des violations de données sont causées par des informations d’identification volées ou faibles. Si les criminels malveillants ont votre nom d’utilisateur et votre combinaison de mots de passe, ils ont une porte ouverte sur votre réseau.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les trois 3 types de violation de données

Les informations d’identification de connexion volées, les fonds pilés ou une fuite de propriété intellectuelle sont tous des types de violations de données.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quel est l’exemple le plus souvent rencontré d’une violation de données

Les mots de passe volés sont l’une des causes les plus simples et les plus courantes des violations de données.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les exemples de violations de données

Jetons un coup d’œil aux types de violations de données les plus courants et comment ils affectent l’entreprise.Piratage des intrusions.Menace d’initié.Données sur le mouvement.Vol physique.Erreur humaine.Exposition accidentelle sur Internet.L’accès non autorisé.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce qui empêche les violations de données

Une stratégie simple pour minimiser les risques de compromis de réseau est de maintenir la cote de sécurité de votre entreprise aussi élevée que possible. Une stratégie de sécurité interne axée sur l’atténuation de l’accès au réseau devrait également inclure les contrôles courants de la sécurité courants suivants. Pare-feu. Solutions de détection et de réponse des points de terminaison.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la fréquence des violations de données

4. 45% des entreprises américaines ont connu une violation de données. Le rapport sur la menace des données de Thales 2021 a révélé que près de la moitié (45%) d’entreprises américaines ont subi une violation de données au cours de la dernière année. Mais cela pourrait être plus élevé en raison du potentiel de violations non encore détectées.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les deux impacts majeurs de la violation des données

Une violation de données peut facilement entraîner un vol d’identité lorsque des informations sensibles sont exposées à des individus non autorisés. Les pirates peuvent utiliser ces informations pour voler l’identité d’une personne et commettre des activités frauduleuses, telles que l’ouverture de nouveaux comptes ou la réalisation d’achats non autorisés.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles sont les trois des cinq principales causes de violations

8 Causes les plus courantes des données Breachweak et des références volées, un.k.un. Mots de passe.Portes arrière, vulnérabilités d’application.Malware.Ingénierie sociale.Trop d’autorisations.Menaces d’initiés.Attaques physiques.Configuration incorrecte, erreur utilisateur.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les trois plus gros scandales de violation de données

Ces violations de sécurité ont affecté certaines des plus grandes organisations du monde – et des millions de leurs utilisateurs.1) Yahoo. Date: août 2013.2) Hôtels Marriott. Date: novembre 2018.3) FriendFinder Network. Date: novembre 2016.4) Myspace. Date: mai 2016.5) Twitter.6) Analyse racine profonde.7) MyFitnessPal / Under Armor.8) eBay.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelles sont les brèches courantes

MALWAREAL; Hameçonnage; Sécurité du mot de passe; Sécurité des appareils mobiles; Menaces sur les réseaux sociaux; et.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savoir si je faisais partie d’une violation de données

En cas de doute, contactez directement l’entreprise. Obtenez une copie de votre rapport de crédit. Allez à AnnualCreditReport.com ou appelez le 1-877-322-8228 pour obtenir une copie gratuite de votre rapport de crédit. Vous pouvez obtenir une copie gratuite de votre rapport de chacun des trois bureaux de crédit une fois par an.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que faire pendant une violation de données

Que faire après une violation de données: 12 étapes Confirm La violation s’est produite (mais soyez prudent des e-mails) Découvrez quelles données sensibles ont été volées.Sélectionnez vos journaux, mots de passe et épingles.Passez à une application Authenticator pour 2FA / MFA.GÉLÉGER VOTRE crédit avec les trois bureaux.Déposer un rapport auprès de la Federal Trade Commission (FTC)

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle industrie a le plus de violations de données

Les 6 industries les plus touchées par l’industrie de la sécurité de la sécurité. En raison du manque de financement de la cybersécurité, les acteurs de menaces et les groupes de ransomwares ont longtemps ciblé l’industrie des soins de santé, mais 2022 a vu un pic dramatique dans les menaces.Organismes gouvernementaux.Fintech et assurance.Éducation.Commerce de détail.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quelle est la gravité d’une violation de données

Une violation de données peut facilement entraîner un vol d’identité lorsque des informations sensibles sont exposées à des individus non autorisés. Les pirates peuvent utiliser ces informations pour voler l’identité d’une personne et commettre des activités frauduleuses, telles que l’ouverture de nouveaux comptes ou la réalisation d’achats non autorisés.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce qui serait considéré comme une violation de données

Une violation de données se produit lorsque les données pour lesquelles votre entreprise / organisation est responsable subit un incident de sécurité entraînant une violation de la confidentialité, de la disponibilité ou de l’intégrité.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les 4 types de violation

D’une manière générale, il existe quatre types de violations contractuelles: anticipatif, réel, mineur et matériel.Violation anticipée vs. violation réelle.Violation mineure vs. violation substantielle.Quelle est la prochaine étape: types de remèdes pour les contrats brisés.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Pourquoi suis-je dans une violation de données pour un site pour lequel je ne me suis jamais inscrit

Pourquoi est-ce que je vois mon nom d’utilisateur comme une violation d’un service auquel je ne me suis jamais inscrit lorsque vous recherchez un nom d’utilisateur qui n’est pas une adresse e-mail, vous pouvez voir que le nom apparaît contre les violations des sites auxquels vous n’avez jamais signé. Habituellement, cela est simplement dû à quelqu’un d’autre qui choisit d’utiliser le même nom d’utilisateur que vous le faites habituellement.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] La violation des données signifie-t-elle piratée

Les termes «violation de données» et «violation» sont souvent utilisés de manière interchangeable avec «cyberattaque. Mais toutes les cyberattaques ne sont pas des violations de données – et toutes les violations de données ne sont pas des cyberattaques. Les violations de données incluent uniquement les violations de sécurité dans lesquelles la confidentialité des données est compromise.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Comment savez-vous si vos données personnelles ont été divulguées

Visite ai-je été pwned

Le moteur de recherche vous permet de rechercher soit par votre adresse e-mail ou votre numéro de téléphone et signalera toute violation contenant vos données lorsqu’ils se produisent en réchauffant des milliards d’enregistrements divulgués ajoutés à la base de données Have I Beend Pwned.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Qui les pirates ciblent le plus

Quel type de sites Web les pirates recherchent-ils sur les sites Web de commerce ciblé. Souvent, les pirates peuvent trouver des vulnérabilités dans un site Web de commerce électronique, en particulier celles utilisant un codage commun ou un logiciel de panier.Petites entreprises.Médias.Soins de santé.Gouvernement.Services financiers.Non lucratif.Détaillants en ligne.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Que dois-je faire si mes données ont été violées

72 heures – Comment réagir à une violation personnelle de Breachstep: ne paniquez pas.Deuxième étape: démarrez la minuterie.Troisième étape: découvrez ce qui s’est passé.Quatrième étape: essayez de contenir la brèche.Cinquième étape: évaluer le risque.Six six: si nécessaire, agissez pour protéger les personnes touchées.Sep sept étape: Soumettez votre rapport (si nécessaire)

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Ce qui n’est pas considéré comme une violation de données

Confidentialité. Une violation de la confidentialité est où il existe une divulgation non autorisée ou accidentelle ou un accès aux données personnelles. Ce n’est pas une violation de sécurité si, par exemple, vous envoyez des informations à une adresse que vous avez détenue pour quelqu’un, mais qu’ils ont ensuite déplacé les adresses.

[/ wpremark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” icon_show = “0” background_color = “# e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] Quels sont les exemples de violations de sécurité des données

Types d’exploitation de la sécurité des violations.Les mots de passe faibles peuvent être fissurés ou devinés.Les attaques de logiciels malveillants, telles que les e-mails de phishing peuvent être utilisés pour accéder à l’entrée.Les téléchargements d’entraînement utilisent des virus ou des logiciels malveillants livrés via un site Web compromis ou usurpé.

[/ wpremark]